|

Опрос

|

реклама

Быстрый переход

Apple закрыла «активно эксплуатировавшуюся» уязвимость нулевого дня, которая была у большинства iPhone

14.12.2022 [07:46],

Руслан Авдеев

Как сообщает портал TechCrunch, компания Apple подтвердила слухи об устранении две недели назад уязвимости в системе безопасности iPhone, активно эксплуатировавшейся злоумышленниками. Примечательно, что обнаружить уязвимость компании помог конкурент.

Источник изображения: Alexander Andrews/unsplash.com Известно, что обновлённая версия iOS 16.1.2, вышедшая 30 ноября и доставленная поддерживаемым iPhone, начиная с iPhone 8, представляет собой «важное обновление системы безопасности». На своей тематической странице, посвящённой кибергурозам, Apple заявила, что обновление устранило уязвимость в WebKit — движке браузера, на котором работает Safari и другие приложения. Уязвимость позволяла запускать на устройствах пользователей вредоносный код. В Apple заявляют, что информацию о проблеме предоставила Threat Analysis Group компании Google, занимающаяся вопросами защиты от киберугроз, шпионского ПО и кибератак. Как сообщает TechCrunch, уязвимости в WebKit часто используются при посещении вредоносных сайтов с использованием как самого браузера Safari, так и браузера, интегрированного в одно из приложений. Злоумышленники довольно часто пытаются использовать выявляемые в WebKit недочёты для «вторжения» в пользовательские операционные системы и доступа к конфиденциальным данным. Уязвимости в WebKit могут использоваться с привязкой к другим багам для взлома многоуровневой защиты устройств Apple. Во вторник компания объявила, что выявленная уязвимость использовалась в версиях iOS, выпущенных до релиза iOS 15.1, вышедшей в октябре 2021 года. Для тех, кто всё ещё не обновился до iOS 16, Apple выпустила обновления iOS и iPadOS 15.7.2, версия позволяла закрыть брешь пользователям iPhone 6s и более поздних моделей, а также в некоторых моделях iPad. Уязвимость получила маркировку CVE-2022-42856 или WebKit 247562. Пока неизвестно, почему Apple не сообщала о деталях в течение двух недель после её устранения — ни в Apple, ни в Google ситуацию не комментируют. С тех пор Apple уже выпустила обновление iOS 16.2, добавляющее сквозное шифрование в iCloud и другие новые функции. «Лаборатория Касперского» предупредила о необходимости срочного обновления браузеров Chrome и Edge

14.12.2022 [07:01],

Руслан Авдеев

Пользователи антивирусных решений «Лаборатории Касперского» начали получать оповещения о необходимости срочного обновления браузеров. По данным компании, Google уже выпустила обновления Chrome 108.0.5359.94 для операционных систем Mac и Linux, Chrome 108.0.5359.94/.95 для Windows и Chrome 108 (108.0.5359.79) для Android. Обновление для браузера Microsoft Edge выпустила и компания Microsoft.

Источник: Лаборатория Касперского Известно, что речь идёт об уязвимости CVE-2022-4262, которая, по данным «Касперского», уже используется в неблаговидных целях. Сообщается, что в Google предпочитают не раскрывать более подробную информацию об уязвимости во избежание роста числа атак на компьютеры и другие устройства пользователей. Как сообщают в самой «Лаборатории Касперского», сам факт того, что уязвимости присвоили «высокий уровень критичности» и выпустили внеочередное обновление, говорит о серьёзности проблемы.

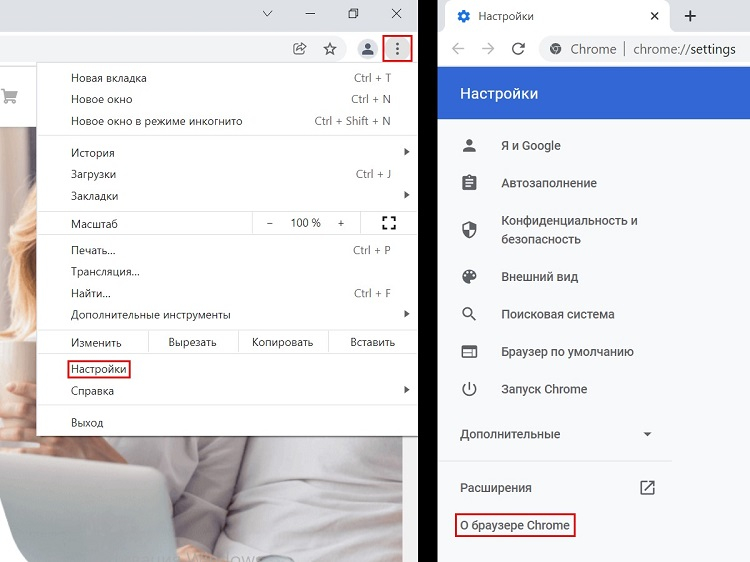

Источник: Лаборатория Касперского Если компьютер ещё не поражён злоумышленниками, способы устранения проблемы довольно просты — достаточно обновить браузеры, перейдя в их настройки. Обычно же разработчики обновляют браузеры в фоновом режиме. Для вступления обновлений в силу требуется закрыть и снова открыть браузер. Если настройки были выбраны верным образом, закрытые вкладки будут восстановлены. Apple отказалась от сканирования фото в iCloud с помощью системы CSAM Detection, предназначенной для защиты детей

08.12.2022 [08:35],

Руслан Авдеев

Ещё в 2021 году компания Apple анонсировала ряд мер по обеспечению безопасности детей, включая сканирование фотографий в частных галереях iCloud Photos с помощью системы Child Sexual Abuse Material (CSAM) Detection, способной выявлять преступления в отношении детей. Тем не менее это вызвало резкую критику правозащитников, увидевших угрозу конфиденциальности в намерении тотального сканирования фотоконтента.

Источник изображения: LinkedIn Sales Solutions/unsplash.com После этого Apple сначала отложила использование системы на неопределённый срок, а теперь и вовсе объявила о том, что планы по внедрению системы распознавания CSAM-материалов отменяются. В тот же день компания анонсировала программу Advanced Data Protection, предусматривающую сквозное шифрование данных в iCloud. Новости подтвердила в интервью The Wall Street Journal и один из топ-менеджеров компании — Джоанна Стерн (Joanna Stern). Когда CSAM Detection только анонсировалась, в Apple заявляли, что неприемлемый контент в iCloud Photos можно будет распознавать на устройствах самих пользователей. Как сообщала в прошлом году «Лаборатория Касперского», «для этого используется технология NeuralHash, по сути, создающая цифровой идентификатор фотографии в зависимости от её содержимого. Если идентификатор совпадает с таковым в базе известных снимков с эксплуатацией детей, информация об этом отправляется на серверы Apple. Там проводится ещё одна проверка». Как заявляли представители «Касперского», ещё один элемент системы — криптографический протокол Private Set Intersection. Он шифрует результаты работы CSAM Detection так, чтобы расшифровать их на стороне Apple можно было бы только в случае выполнения ряда критериев. Теоретически это должно было предотвратить использование системы за пределами заданных ограничений. Так или иначе, система CSAM Detection вызвала резкую критику со стороны пользователей, экспертов и правозащитников. Не в последнюю очередь потому, что система, используемая для поиска фото с преступлениями в отношении детей легко может быть перенастроена и для поиска любого другого контента. Не говоря уже о том, что неуязвимых для злоумышленников алгоритмов фактически нет, и создавать лишний «бэкдор» просто опасно. Теперь Apple решила отказаться от данной практики, так и не введя её в действие. Впрочем, прочие меры по защите детей, включая ограничения в iMessage, по-прежнему действуют в iOS. В приложениях для Hyundai и других авто нашли уязвимости, позволяющие дистанционно захватить контроль над машиной

05.12.2022 [10:02],

Руслан Авдеев

Как минимум в трёх мобильных приложениях, предназначенных для дистанционного запуска автомобилей и разблокировки замков, обнаружены уязвимости, позволяющие удалённо выполнять различные команды. Речь идёт о приложениях Hyundai и Genesis, а также платформе SiriusXM, используемой различными автопроизводителями, включая Acura, Honda, Nissan, Toyota и др.

Источник изображения: Martin Katler/unsplash.com Выявленная уязвимость в ПО Hyundai позволяет злоумышленникам перехватывать трафик между приложениями и автомобилями, выпущенными после 2012 года. При изучении софта MyHyundai и MyGenesis выяснилось, что идентификация пользователей осуществляется путём сравнения адреса электронной почты пользователя с другими параметрами. Добавляя к адресу электронной почты жертвы управляющие символы (байт-код) CR и LF, экспертам по кибербезопасности удавалось создать аккаунты, проходившие проверку системы безопасности и позволявшие запускать машину, отключать звуковой сигнал, контролировать систему кондиционирования, открывать багажник и т.п. По мнению специалистов, проблема кроется не в безопасности приложений, а в используемом ими API. Впрочем, они утверждают, что атаки подобного типа довольно трудно выполнять в массовом порядке, хотя они действительно опасны для владельцев автомобилей. Также экспертами было исследовано одно из мобильных приложений на платформе SiriusXM — Nissan Connect. Выяснилось, что, зная VIN-номер автомобиля, можно получить массу информации о машине, включая имя водителя, его телефонный номер, адрес и прочие сведения. Hyundai и SiriusXM были своевременно проинформированы о проблеме и уже выпустили обновления прошивок. Реальных атак с использованием уязвимостей не зарегистрировано, но эксперты считают, что подобные проблемы будут нарастать по мере того, как машины становятся всё более подключёнными, а сложность бортового ПО и его возможности продолжают расти. Хотя подключённые и автономные автомобили во многом так же уязвимы, как и корпоративные информационные экосистемы, пострадавшие пользователи не имеют собственных служб кибербезопасности и им приходится полагаться только на добросовестность автопроизводителей. Сегодня автомобиль становится больше, чем просто транспортным средством. Поэтому перед производителями возникают всё более сложные вызовы. Данные из корпоративного справочника «Билайна» утекли в Сеть

02.12.2022 [07:17],

Руслан Авдеев

В «Билайне» проводят проверку, связанную с утечкой данных из корпоративного справочника компании. По данным «Ведомостей», пресс-служба мобильного оператора уже подтвердила сам факт утечки, проводится «расследование по выявлению причин произошедшего».

Источник изображения: Sigmund/unsplash.com Как сообщает издание, ранее информация об утечке данных клиентов оператора из ведомственного каталога утекла в Сеть. По имеющимся сведениям, имеется доступ к четырём LDIF-файлам, в которых собраны данные о клиентах из Московского, Центрального, Южного и Уральского регионов — более 89 тыс. мобильных и около 11 тыс. домашних номеров. Известно, что в Сеть попали и около 200 тыс. логинов пользователей vimpelcom.ru и 67 тыс. адресов электронной почты в домене beeline.ru. Согласно новой редакции закона «О персональных данных», вступившей в силу с сентября текущего года, в случае утечки данных оператор обязан в течение 24 часов оповестить Роскомнадзор, а уже через 72 часа — предоставить регулятору информацию о результатах внутреннего расследования. В числе прочего должны быть указаны причина утечки и виновные лица. Это не единственная значимая утечка, произошедшая в России в последнее время. В ноябре сообщалось о сливе в Сеть сведений с платформы Yappy, а также из сервиса аренды самокатов Whoosh. Представители Yappy утверждают, что речь идёт о «неактуальных дампах обезличенных пользовательских данных», а в Whoosh признали, что преступникам стали доступны первичные сведения нескольких миллионов клиентов сервиса. В обозримом будущем возможно ужесточение законодательства, связанного с защитой персональных данных. Ещё в начале октября появилась информация о том, что Минцифры доработало законопроект об оборотных штрафах за утечки соответствующих сведений. Так, предлагается штрафовать руководителей компании, допустивших утечку, на 200 тыс. — 400 тыс. рублей, если речь идёт об утечке сведений о 10 тыс. — 100 тыс. субъектов персональных данных. Ещё более жёсткое наказание предусмотрено для индивидуальных предпринимателей и юридических лиц — для них штраф должен составить 0,02 % от оборота, но не менее миллиона рублей. Глава TikTok назвал защиту данных американцев «решаемой проблемой»

01.12.2022 [13:35],

Руслан Авдеев

Генеральный директор TikTok Шоу Цзы Чу (Shou Zi Chew) уверен, что компания достигнет соглашения с американскими властями, которое позволит социальной сети функционировать на территории США.

Источник изображения: Norbert Braun/unsplash.com По его словам, озабоченность США в связи с вопросами обеспечения национальной безопасности является «решаемой проблемой» — об этом глава TikTok заявил в ходе конференции New York Times Dealbook, проходившей в Нью-Йорке. Сейчас владеющая TikTok китайская компания ByteDance ведёт переговоры с Комитетом по иностранным инвестициям США, чтобы разработать процесс, предусматривающий партнёрство с корпорацией Oracle для защиты данных американцев. «У нас очень строгие протоколы доступа к данным», — заявил Шоу Цзы Чу участникам конференции. Ранее в этом месяце сообщалось о возможности реализации TikTok программы Project Texas. В рамках её реализации к данным американских пользователей получат доступ только сотрудники в США. Предполагается, что это позволит решить вопрос с представителями американских регуляторов. Ещё одной из причин обеспокоенности американских властей является вопрос защиты детей на платформе. По данным главы социальной сети, приложение стремится закрыть доступ к платформе пользователям до 13 лет. По словам одного из журналистов, многие дети лгут о своём возрасте, чтобы получить доступ к контенту. «Мы относимся к безопасности несовершеннолетних чрезвычайно серьёзно», — заявил в ответ представитель TikTok. |