|

Опрос

|

реклама

Быстрый переход

В Google Play Маркет и другие магазины приложений проникли фейковые мессенджеры Signal и Telegram

31.08.2023 [12:57],

Дмитрий Федоров

В Google Play Маркет и магазине приложений Samsung были обнаружены фейковые приложения, маскирующиеся под популярные мессенджеры Signal и Telegram. Эти вредоносные приложения могут перехватывать сообщения и другую конфиденциальную информацию из настоящих аккаунтов пользователей.

Источник изображения: Mohamed_hassan / Pixabay Исследователи обнаружили, что приложение под названием Signal Plus Messenger было доступно в Google Play Маркете в течение 9 месяцев и было загружено примерно 100 раз до того, как Google удалил его в апреле прошлого года. Это произошло после того, как о вредоносном приложении сообщила компания ESET, специализирующаяся на разработке антивирусного ПО и решений в области информационной безопасности. Похожее приложение под названием FlyGram было создано той же группой злоумышленников и также было доступно через Google Play Маркет, магазин приложений Samsung и собственный сайт. Несмотря на удаление из Google Play Маркет, оба приложения по-прежнему доступны в магазине Samsung. Вредоносные приложения были созданы на основе открытого исходного кода Signal и Telegram. В этот код был встроен шпионский инструмент, известный как BadBazaar. Этот троян связан с хакерской группой GREF, которая, предположительно, имеет отношение к Китаю. Ранее BadBazaar использовался для атак на уйгуров и другие тюркские этнические меньшинства.

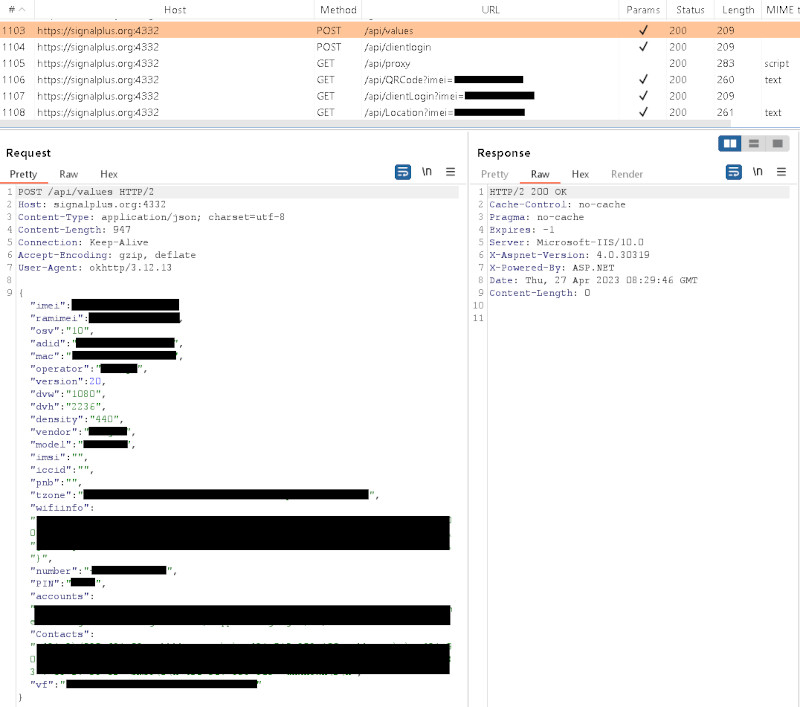

Процесс загрузки трояном BadBazaar информации о заражённом устройстве на сервер злоумышленников (источник изображения: ESET) Signal Plus Messenger мог отслеживать отправленные и полученные сообщения и контакты, если пользователи подключали своё устройство к своему настоящему номеру в Signal. Это приводило к тому, что вредоносное приложение отправляло большое количество личной информации злоумышленникам, включая номер IMEI устройства, номер телефона, адрес MAC, данные оператора, данные о местоположении, информацию о Wi-Fi, электронные адреса Google-аккаунтов, список контактов и PIN-код, используемый для передачи текстов.

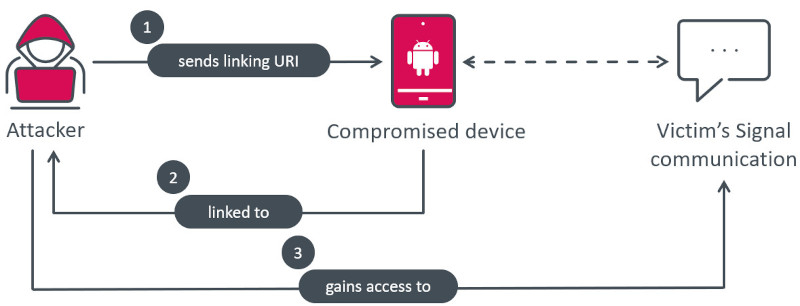

Механизм получения злоумышленниками доступа к переписке жертвы в Signal (источник изображения: ESET) Исследователь из ESET Лукаш Стефанко (Lukas Stefanko) написал: «Signal Plus Messenger может шпионить за сообщениями Signal, злоупотребляя функцией связывания устройств. Этот метод шпионажа уникален, так как мы ранее не сталкивались с подобным злоупотреблением другими вредоносными программами». BadBazaar обходит стандартное сканирование QR-кода, получая необходимый URI от своего сервера управления и команд (C&C), что позволяет злоумышленникам тайно связать устройство жертвы со своим устройством. Шпионские приложения Telegram и Signal обнаружены в Google Play

31.08.2023 [11:50],

Владимир Фетисов

Для популярных мессенджеров, таких как Telegram или Signal, существует немало альтернативных клиентов, которые называют «модами» и которые предоставляют пользователям дополнительные функции, отсутствующие в официальном ПО. Однако использовать сторонние клиенты мессенджеров не всегда безопасно. Специалисты «Лаборатории Касперского» рассказали, что загруженные из Play Маркета неофициальные приложения мессенджеров приносили с собой трояны, бэкдоры и др.

Источник изображения: kaspersky.ru К примеру, не так давно в Play Маркете были обнаружены несколько заражённых приложений, которые маскировались под клиенты для Telegram на уйгурском, упрощённом китайском и традиционном китайском языках. Приложения сопровождались подробным описанием и изображениями интерфейса, сильно напоминающего официальный Telegram. В дополнение к этому авторы приложений обещали, что их продукты будут работать быстрее других клиентов благодаря сети центров обработки данных, расположенной по всему миру. На первый взгляд приложения являются полноценными клонами Telegram на одном из упомянутых ранее языков. Изучение кода этих продуктов показало, что они представляют собой слегка модифицированные версии официального клиента Telegram. В частности, приложения получили дополнительный модуль, который постоянно следит за происходящим в приложении и пересылает данные на командный сервер разработчиков, включая контакты пользователя, отправленные и полученные сообщения, вложенные файлы и др. Ранее исследователи из ESET обнаружили шпионскую версию Telegram под названием FlyGram. Он позиционировался как альтернативный клиент мессенджера и был доступен для скачивания в Play Маркете и Samsung Galaxy Store. Эти же разработчики публиковали шпионскую версию мессенджера Signal под названием Signal Plus Messenger. Код приложений был модифицирован таким образом, чтобы они могли похищать с устройств пользователей различную информацию, включая контакты, историю звонков, список используемых аккаунтов Google и др. FlyGram появился в Play Маркете в июле 2020 года и продержался на площадке до января 2021 года. Signal Plus появился в магазинах приложений в июле 2022 года, а удалили его лишь в мае 2023 года. В магазине приложений Samsung оба продукта были доступны в августе этого года. Несколько месяцев назад исследователи обнаружили несколько вредоносных клиентов WhatsApp и Telegram, которые нацелены на кражу криптовалюты. Они подменяли адреса криптовалютных кошельков в сообщениях пользователей для перехвата переводов, поступающих на кошелёк жертвы. Некоторые из вредоносных приложений способны распознавать изображения для поиска в памяти устройства последовательности кодов, позволяющих получить полный контроль над криптовалютным кошельком жертвы. В дополнение к этому некоторые вредоносные клиенты Telegram могли похищать пользовательские данные. |