|

Опрос

|

реклама

Быстрый переход

Скандальный форум 4chan восстановил работу после взлома и утечки данных

28.04.2025 [11:31],

Дмитрий Федоров

Анонимный веб-форум 4chan частично возобновил работу после масштабной хакерской атаки, из-за которой он оставался недоступным почти две недели. Инцидент привёл к утечке базы данных с личными данными модераторов и их помощников, а также к хищению части исходного кода ресурса. Администрация заявила о тяжёлых последствиях атаки и многолетней нехватке финансирования.

Источник изображения: 4chan.org 14 апреля 2025 года 4chan подвергся кибератаке, в ходе которой злоумышленник с британским IP-адресом получил доступ к одному из серверов сайта. Для проникновения был использован поддельный PDF-файл, посредством которого атакующий загрузил вредоносный код. В результате были украдены база данных, значительная часть исходного кода платформы и другие данные форума. После возникновения проблем в работе платформы модераторы обнаружили кибератаку и остановили серверы, чтобы предотвратить дальнейший ущерб. В прошлую пятницу сайт возобновил работу. По официальным данным, были запущены главная страница и доски, однако функции публикации сообщений, загрузки изображений и отображения миниатюр остались недоступными. Администрация заявила, что взломанный сервер был заменён, а ряд функций ограничен: временно отключены возможность загрузки PDF-файлов и раздел для публикации flash-анимаций. Команда пояснила, что на данный момент отсутствует способ предотвратить аналогичные атаки через SWF-файлы. В официальном блоге 4chan администрация указала на системные причины инцидента. Проблема, по их заявлению, заключается в хроническом дефиците квалифицированных специалистов для обновления кода платформы и её инфраструктуры. Финансовые трудности связаны с тем, что рекламодатели, платёжные платформы и поставщики услуг под внешним давлением массово прекращали сотрудничество с сайтом. При этом подчёркивается, что те немногие компании, которые соглашаются работать с 4chan, вскоре также вынуждены разрывать контракты под тем же давлением. ФБР объявило награду $10 млн за данные о хакерах Salt Typhoon

26.04.2025 [10:43],

Дмитрий Федоров

Федеральное бюро расследований США (FBI) объявило о вознаграждении до $10 млн за любую информацию о китайской хакерской группировке «Соляной тайфун» (Salt Typhoon), взломавшей сети ведущих телекоммуникационных компаний США в 2024 году. Бюро также упростило приём анонимных сообщений через даркнет и мессенджер Signal, рассчитывая привлечь информаторов в условиях жёсткой интернет-цензуры в Китае.

Источник изображения: Wesley Tingey / Unsplash Эта группировка, предположительно действующая в интересах китайского правительства, осуществила масштабную кибершпионскую операцию, атаковав сети нескольких американских телекоммуникационных компаний. Помимо денежного вознаграждения, ФБР предлагает информаторам помощь в переезде, а также иные меры обеспечения безопасности. Для приёма сведений агентство открыло сайт в даркнете и организовало специальную линию связи через Signal. Salt Typhoon, известная также под именами RedMike, Ghost Emperor, FamousSparrow, Earth Estries и UNC2286, активно занимается кибершпионажем с 2019 года. Основная цель её операций — сбор стратегически важной информации, в том числе с целью подготовки к возможным будущим военным конфликтам. В ходе своей деятельности Salt Typhoon осуществила множество атак против телекоммуникационных компаний по всему миру, включая США. Одной из наиболее масштабных стала кибератака 2024 года, когда хакеры проникли в сети Verizon, AT&T и Lumen/CenturyLink, получив доступ к огромным массивам интернет-трафика. Целями атаки стали сети интернет-провайдеров, обслуживающих как бизнес-клиентов, так и миллионы частных пользователей в США. По данным The Washington Post, в результате атак злоумышленники, вероятно, получили доступ к системам санкционированной судом прослушки коммуникаций, хотя прямых доказательств этого обнаружено не было. Факт возможного проникновения в указанные системы подтверждается заявлением ФБР. Расследование показало, что хакеры похитили журналы звонков, ограниченный объём частной переписки, а также данные, находившиеся под контролем американских правоохранительных органов в рамках судебных запросов. Полученная информация могла быть использована как для проведения шпионской деятельности, так и для подготовки к осуществлению киберопераций против США и их союзников. В декабре 2024 года представители администрации предыдущего президента США Джо Байдена (Joe Biden) сообщили журналистам, что атаки Salt Typhoon затронули телекоммуникационные компании в десятках стран, включая восемь американских операторов связи, что вдвое превышало ранее известные масштабы. Чиновники отметили, что атаки могли продолжаться в течение одного-двух лет. При этом, по их словам, полной уверенности в полном устранении злоумышленников из скомпрометированных сетей не было. По данным аналитиков Insikt Group, подразделения Recorded Future, опубликованным в феврале 2025 года, активность Salt Typhoon продолжилась. Злоумышленники сосредоточили внимание на атаках сетевых устройств Cisco, подключённых к интернету. Они использовали две уязвимости — CVE-2023-20198 и CVE-2023-20273, что свидетельствует о серьёзных проблемах в области своевременного обновления оборудования у операторов связи. Роскомнадзор призвал бизнес признаться в утечках персональных данных и сэкономить на штрафах

23.04.2025 [12:39],

Владимир Фетисов

Роскомнадзор предложил представителям бизнеса сообщить о произошедших утечках данных, что позволит им избежать ужесточённых норм законодательства, которые вступят в силу с 30 мая 2025 года. Об этом на пресс-конференции «Утечки данных как социально-экономическая проблема» рассказал заместитель главы ведомства Милош Вагнер.

Источник изображения: Rohan / Unsplash В настоящее время компании не получают ни штрафов за неуведомление Роскомнадзора о подобных инцидентах, ни оборотных штрафов. По словам Вагнера, датой правонарушения будет считаться момент, когда подтвердится раскрытие данных неограниченному кругу лиц. Таким подтверждением может стать, например, опубликованная злоумышленниками база данных или уведомление от самой компании, которая допустила утечку персональных данных. «Поэтому у компаний до 30 мая есть время, чтобы проинформировать уполномоченные органы о произошедших ранее утечках. И тогда, соответственно, к ним будут применяться меры ответственности, предусмотренные действующим сегодня законодательством», — приводит источник слова господина Вагнера. Он также добавил, что после вступления в силу новых норм законодательства не только сам факт утечки, но и неуведомление об инциденте Роскомнадзора будет считаться правонарушением. В настоящее время наказание за инциденты, связанные с утечкой персональных данных, регулируется двумя федеральными законами, которые были приняты в ноябре 2024 года. Они предусматривают ответственность за получение персональных данных без законных оснований и неправомерный доступ к ним, а также ужесточают ответственность за нарушения при обработке и хранении конфиденциальной информации, вводят новые нормы штрафов, составы правонарушений и предусматривают способы уменьшения размеров ответственности. Уголовная ответственность за незаконное использование персональных данных действует с 11 декабря 2024 года. Во время упомянутой ранее пресс-конференции Вагнер призвал представителей бизнеса задуматься о соблюдении принципов работы с персональными данными. Он считает необходимым минимизировать объёмы персональных данных, а также удалять такую информацию после достижения цели её использования. «На наш взгляд, многие игнорируют это требование. И можно было бы, например, по достижении цели обезличить данные, перенести в архив и т.д.», — добавил Вагнер. Данные опроса InfoWatch и Ассоциации по вопросам защиты информации (BISA), в котором участвовали крупные и средние компании из сегмента информационной безопасности, указывают на то что 58 % респондентов принимают организационные меры, а также ведут подготовку к проверкам после ужесточения ответственности за утечки. В это же время 28 % компаний бездействуют или не считают грядущие изменения чем-то важным. Отмечается, что 53 % участников опроса планируют или приняли меры, но у них нет уверенности в том, что их будет достаточно. «На вопрос о том, чего вам не хватает для улучшения защиты персональных данных в вашей организации, респонденты назвали не финансовую поддержку, не технические средства или какие-то другие материальные ресурсы. Почти половина опрошенных (45%) отметили отсутствие понимания руководства и сотрудников. Это говорит о том, что проблема утечек персональных данных — это вопрос осознания проблемы руководством и внутри организации, понимания того, что защита данных — это задача всей компании, а не только службы безопасности», — отметила Наталья Касперская, президент ГК InfoWatch и председатель правления АРПП «Отечественный софт». Исследование InfoWatch, BISA и исследовательской группы «Циркон», в котором приняли участие 350 компаний, показало, что только четверть респондентов направили информацию об утечках в уполномоченные органы. При этом 59 % участников опроса предпочли не разглашать информацию о подобных инцидентах. «Утечки персональных данных — это проблема, которая затрагивает не только бизнес, но и всех без исключения жителей нашей страны. Важно понимать, что именно утечки становятся первопричиной мошенничества, той почвой, на которой растут бесконечные звонки от фейковых служб безопасности и сотрудников правоохранительных органов. По оценкам крупнейших банков, в прошлом году граждане потеряли из-за телефонного мошенничества до 295 млрд рублей, это колоссальные масштабы ущерба. Снизить его помогут только совместные усилия регуляторов и бизнеса, направленные на работающую и эффективную защиту данных», — отметила Наталья Касперская. Россия заняла третье место в мире по объёму вредоносного бот-трафика

28.03.2025 [16:51],

Владимир Фетисов

Компания StormWall, работающая в сфере информационной безопасности, провела глобальное исследование вредоносного бот-трафика по итогам 2024 года. В результате было установлено, что в прошлом году лидером по объёму вредоносного бот-трафика были США с долей 36,2 % от общего объёма. В первую тройку также вошли Германия и Россия с долей 7,4 % и 3,8 % соответственно.

Источник изображения: Copilot Четвёртое место по объёму вредоносного бот-трафика занимает Сингапур с долей 3,6 %, следом за которым идут Китай (3,1 %), Нидерланды (2,8 %), Великобритания (2,6 %), Иран (2,3 %), Франция (2,1 %) и Япония (1,8 %). Повышенный уровень бот-трафика фиксируется в Бразилии, Ирландии, Индии, Индонезии, Гонконге, Канаде, Вьетнаме, Южной Корее, Финляндии и Австралии. Эти страны достигли высокого уровня развития технологий, поэтому проблема вредоносного бот-трафика для них не является новой. Высокие показатели бот-трафика в США, Германии и России специалисты связывают с тем, что использование ботов по-прежнему приносит прибыль киберпреступникам. Чаще всего злоумышленники используют ботов для мошенничества с SMS-сообщениями, парсинга, тестирования платёжных карт, захвата учётных записей, злоупотребления баллами лояльности и др. Зачастую боты объединяются в ботнеты и используются для проведения DDoS-атак против разных компаний. Ботнеты могут состоять из десятков и даже сотен тысяч заражённых устройств. Отмечается, что инструменты для проведения кампаний с использованием ботнетов стали более доступными, поэтому злоумышленники их активно используют. По данным StormWall, объём вредоносного бот-трафика продолжает расти быстрыми темпами каждый год, что вызывает серьёзные опасения. Исследование показало, что в 2024 году этот показатель вырос на 86 % по сравнению с предыдущим годом. По мнению экспертов, количество ботов продолжит расти, поэтому компании должны уметь противостоять им. «Мы видим, что количество вредоносных ботов в мире стремительно растёт. Можно сказать, что они постепенно захватывают нашу планету. Хакеры активно используют ботов для запуска кибератак, и в будущем более активное использование ИИ злоумышленниками только ухудшит ситуацию. Российским компаниям необходимо использовать решения, которые могли бы предотвратить угрозы, исходящие от ботов, но в то же время, были бы незаметны для пользователей. Это позволило бы компаниям продолжить успешное развитие бизнеса и избежать многих проблем», — считает глава и основатель StormWall Рамиль Хантимиров. Roblox оказалась антилидером по числу киберпреступлений в 2025 году

22.03.2025 [05:43],

Дмитрий Федоров

С начала 2025 года Roblox, одна из самых популярных онлайн-игр среди несовершеннолетних, стала антилидером по числу зафиксированных преступлений на территории России. МВД сообщает примерно о сорока инцидентах, связанных с попытками получить доступ к аккаунтам, конфиденциальной информации и платёжным данным под видом розыгрышей внутриигровой валюты Robux.

Источник изображения: Wesley Tingey / Unsplash Согласно данным МВД России, в период с января по март 2025 года было зафиксировано около сорока преступлений, в которых использовалась платформа Roblox. Как уточнили в ведомстве, в большинстве случаев действия злоумышленников были направлены на получение доступа к аккаунтам несовершеннолетних, а также к персональной информации и финансовым средствам их родителей. Мошеннические схемы, связанные с Roblox, были впервые официально раскрыты МВД России 3 февраля. Наиболее часто фиксируются два типа обмана. В первом случае ребёнку предлагают приобрести внутриигровую валюту Robux по заниженной цене вне официального магазина, убеждая предоставить реквизиты банковской карты или платёжных средств родителей. Во втором — обещают бесплатное получение Robux или скинов в рамках фальшивого «розыгрыша», после чего просят ввести данные от учётной записи в игре. В результате злоумышленники получают полный контроль над аккаунтом, включая доступ к привязанным платёжным средствам.

Источник изображения: Wesley Tingey / Unsplash Помимо Roblox, в антирейтинг по числу преступлений также вошли Standoff 2 и Minecraft. В Standoff 2 мошенники активно предлагают поддельные скины и аккаунты, тогда как в Minecraft злоумышленники запускают фиктивные серверы с ложными обещаниями «премиум-доступа» или предложениями «о модераторстве». Во всех перечисленных случаях злоумышленники прибегают к методам социальной инженерии с целью получения доступа к личным данным или финансовым средствам. МВД подчёркивает, что все игры с развитой внутриигровой экономикой представляют собой лакомый кусок и благоприятную среду для действий злоумышленников. Ведомство рекомендует родителям настраивать функции родительского контроля, ограничивать доступ к банковским картам и мобильным устройствам, а также объяснять детям, что обещания бесплатного получения цифровых ценностей чаще всего являются обманом. Роскомнадзор обяжет сервисы хранить данные о переписках россиян три года

21.03.2025 [17:10],

Владимир Мироненко

Госдума РФ приняла в первом чтении пакет антифродовых поправок в законодательство, согласно которым онлайн-платформы обяжут хранить данные о переговорах и переписке клиентов в течение трёх лет. По мнению авторов проекта, эта мера позволит усилить борьбу с онлайн-мошенничеством. Некоторые эксперты считают такую меру необоснованной, и что она приведёт к повышению стоимости предоставляемых онлайновыми сервисами услуг.

Источник изображения: Priscilla Du Preez 🇨🇦/unsplash.com Пакет поправок в законодательство, подготовленный правительством, обязывает компании-организаторы распространения информации (ОРИ) хранить данные о переговорах и переписке пользователей три года, включая сведения о приеме, передаче, доставке и обработке голосовой информации, письменного текста, изображений, звуков и электронных сообщений, пишут «Известия». Следует отметить, что о записи содержимого текстов и прочего контента речь не ведётся. В настоящее время закон «Об информации» обязывает ОРИ хранить метаданные в течение только одного года. В аппарате вице-премьера Дмитрия Григоренко сообщили, что данный законопроект направлен на надёжную защиту граждан от кибермошенничества, а увеличение срока хранения информации до трёх лет позволит эффективнее выявлять противоправные действия, в том числе с помощью единой антифрод-платформы. В частности, это позволит учитывать сведения за более длительный период, что важно для выявления сложных и многоэтапных мошеннических схем. В Минцифры отметили, что увеличение сроков хранения метаданных позволит создать более эффективную систему для расследования и пресечения преступлений, таких как мошенничество, киберпреступность и другие правонарушения. Как полагают в министерстве, это не приведёт к росту затрат для бизнеса и не отразится на обычных пользователях. Это мнение разделяет ряд экспертов, но не все. Гендиректор TelecomDaily Денис Кусков согласен с тем, что больших затрат для бизнеса не предвидится, поскольку системы хранения метаданных уже были установлены, и их просто надо расширять. В АНО «Цифровая экономика» назвали меры по увеличению сроков хранения вполне логичными, поскольку станет проще купировать противоправные действия мошенников. Вместе с тем руководитель направления «Разрешение IT&IP-споров» юридической фирмы «Рустам Курмаев и партнёры» Ярослав Шицле отметил, что в пояснительной записке нет обоснования необходимости увеличения срока хранения данных. Он также выразил мнение, что это повлечёт за собой соответствующее увеличение расходов организаторов распространения информации. С ним согласен директор департамента расследований компании T.Hunter Игорь Бедеров, заявивший, что крупным компаниям (соцсети, мессенджеры) эта мера может обойтись в миллионы рублей ежегодно, а для небольших платформ расходы могут оказаться неподъёмными. «При этом защита данных от утечек и атак станет сложнее из-за роста объёма информации. Потребуются инвестиции в шифрование, системы мониторинга и обновление ПО. На рынок это окажет, скорее, негативное воздействие в виде частичной монополизации сектора крупными игроками, а также повышения стоимости услуг для пользователей», — сказал он. По оценке директора по стратегическим проектам Института исследований интернета Ирины Левовой, расширение серверных мощностей в рамках реализации поправок может обойтись крупной российской digital-компании до 200 млн рублей. В свою очередь, партнёр ComNews Research Леонид Коник заявил, что новые инициативы государства не влекут за собой увеличение срока хранения тяжёлого контента, а значит, не потребуют больших затрат. Вместе с тем он назвал избыточным трёхкратное увеличение периода хранения такой информации со стороны законодателей. Мошенники меняют номера за считанные недели, а подчас и дни, и никто не использует один и тот же телефон в течение нескольких месяцев, и тем более — трёх лет, утверждает Леонид Коник. Он добавил, что любая информация, которая не пригодилась за месяц, не будет востребована уже никогда. Хакеры уже восемь лет заражают Windows вирусами через поддельные ярлыки, но Microsoft не торопится что-то с этим делать

19.03.2025 [13:35],

Дмитрий Федоров

На протяжении последних восьми лет злоумышленники эксплуатируют уязвимость в Windows, связанную с обработкой ярлыков .LNK, для скрытого распространения вредоносного ПО. Этот метод активно применяли различные хакерские группировки для атак на государственные предприятия и организации финансового сектора. Несмотря на отчёты специалистов, Microsoft отказалась выпускать экстренные патчи для своих систем.

Источник изображения: Tadas Sar / Unsplash Исследователи из Trend Micro обнаружили в Windows уязвимость, позволяющую скрытно исполнять вредоносный код при открытии ярлыков .LNK. По их данным, этот метод использовался как минимум с 2017 года. В сентябре 2023 года специалисты Zero Day Initiative (ZDI) направили в Microsoft официальный отчёт с описанием проблемы, однако корпорация не выпустила исправление, объяснив это тем, что рассматривает уязвимость не как угрозу безопасности, а как особенность пользовательского интерфейса. В Microsoft отметили, что уязвимость не соответствует критериям экстренного исправления, однако её могут устранить в одном из будущих обновлений Windows. По данным Trend Micro, на момент выявления уязвимости в обороте находилось более 1 000 модифицированных LNK-файлов, но исследователи полагают, что реальное количество атак могло быть значительно выше Файлы .LNK в Windows представляют собой ярлыки, указывающие на исполняемые файлы или другие ресурсы. В стандартных условиях пользователь может увидеть путь к файлу и передаваемые командной строке аргументы, однако злоумышленники нашли способ замаскировать вредоносные команды, используя чрезмерное количество пробелов. Подобные LNK-файлы попадают на устройства жертв через подозрительные загрузки или вложения в электронных письмах. Как только пользователь открывает такой ярлык, Windows незаметно исполняет скрытые команды, что приводит к автоматической загрузке и попытке запуска вредоносного кода. Ключевая особенность атаки заключается в маскировке команд: злоумышленники заполняют командную строку мегабайтами пробелов, из-за чего вредоносные инструкции оказываются за пределами видимой части интерфейса и остаются незаметными для пользователя. По данным Trend Micro, около 70 % атак с использованием этой уязвимости осуществлялись хакерскими группировками, специализирующимися на кибершпионаже и краже данных. Ещё 20 % атак были связаны с финансовыми преступлениями. В распределении кибератак ведущую роль играет Северная Корея, на которую приходится 46 % атак, тогда как на Россию, Китай и Иран приходится по 18 % активности. Основными целями атакующих стали государственные учреждения, за ними следуют частный сектор, финансовые организации, аналитические центры, телекоммуникационные компании, военные и энергетические структуры. Это подтверждает, что уязвимость .LNK активно используется в кибервойне и шпионской деятельности, а также в схемах, направленных на финансовую выгоду. По мнению экспертов, одной из возможных причин отказа Microsoft от выпуска исправления является сложность его технической реализации. Устранение уязвимости требует существенного изменения механизма обработки .LNK, что выходит за рамки стандартного обновления безопасности. Такая ситуация оставляет миллионы пользователей Windows под угрозой атак, в которых ярлыки .LNK могут использоваться для скрытого распространения вредоносов. Microsoft, в свою очередь, советует пользователям проявлять осторожность при скачивании файлов из неизвестных источников и обращать внимание на системные предупреждения о потенциально опасных объектах. «Сбер» предсказал всплеск ИИ-мошенничества, к которому никто не готов, к середине этого года

04.03.2025 [22:43],

Дмитрий Федоров

Мошенники в 2025 году начнут активно использовать ИИ для создания дипфейков, подделки голоса и телефонных звонков на разных языках. По оценке «Сбера», финансовые институты недостаточно подготовлены к подобным угрозам, что может привести к увеличению финансовых потерь среди рядовых граждан. Банкам и государственным структурам необходима срочная модернизация систем безопасности для предотвращения таких преступлений.

Источник изображения: Wesley Tingey / Unsplash Согласно прогнозу «Сбера», уже к середине 2025 года мошенники начнут активно применять технологии генеративного ИИ для создания реалистичных подделок изображений, видеозаписей и голосов. Эти методы уже используются при создании фишинговых сайтов, но вскоре выйдут на новый уровень. «Мы прогнозируем, что примерно к середине года появятся дипфейки», — заявил заместитель председателя правления «Сбера» Станислав Кузнецов. Особенно серьёзной угрозой, связанной с развитием ИИ, станет преодоление языкового барьера в телефонном мошенничестве. Кузнецов отметил, что в ближайшие три-четыре месяца злоумышленники начнут активно применять технологии генерации речи на различных языках. «Как только модели позволяют нам сегодня преодолеть последнюю границу — языковой барьер, как только нажатием одной кнопки можно звонить в любую страну или разговаривать на любом языке, следует задуматься о том, что телефонное мошенничество появится и на башкирском, и на татарском языках», — подчеркнул он. Согласно данным, представленным Кузнецовым, 81 % мошеннических звонков совершается через мессенджеры, sim-box и облачные АТС. Оставшиеся 19 % приходятся на классические телефонные звонки, причём лишь 1 % осуществляется с подменой номера. Это означает, что основная угроза исходит именно от мессенджеров, а не от традиционной телефонии. По данным Центрального банка России (ЦБ), в 2024 году мошенники похитили у клиентов банков 27,5 млрд руб., принуждая их совершать денежные переводы. Основной инструмент преступников — методы социальной инженерии, основанные на обмане и манипуляции жертвами. Банк России направил операторам связи почти 172 тысячи номеров, использовавшихся злоумышленниками, что подчёркивает масштаб проблемы. Несмотря на снижение числа мошеннических звонков через традиционную телефонную связь, преступники продолжают активно применять мессенджеры не только для звонков, но и для рассылки вредоносного программного обеспечения (ПО) и поддельных документов. Эксперты спрогнозировали рост хакерских атак на российские компании и госорганы в 2025 году

19.02.2025 [15:40],

Дмитрий Федоров

В 2025 году российским компаниям и госструктурам предстоит столкнуться с ростом числа кибератак и увеличением активности хакерских группировок. К такому выводу пришли эксперты компании F6 (бывшая F.A.C.C.T.). Ключевые угрозы останутся прежними: программы-вымогатели, фишинговые схемы, трояны для мобильных устройств и утечки персональных данных. По прогнозам аналитиков, тенденция к масштабированию атак, впервые зафиксированная в 2024 году, сохранится, а ущерб от действий злоумышленников возрастёт.

Источник изображения: KeepCoding / Unsplash В отчёте «Новые риски кибератак в России и СНГ. Аналитика и прогнозы 2024/2025» эксперты F6 отмечают, что продолжающийся геополитический конфликт способствует увеличению числа атак и появлению новых хакерских группировок. В 2023 году было зафиксировано 14 активных групп, действовавших против России и стран СНГ, а уже в 2024 году их число возросло до 27. Эти группы применяют широкий спектр методов: от DDoS-атак, направленных на перегрузку серверов и нарушение работы IT-инфраструктуры, до атак с шифрованием и уничтожением данных жертвы. Помимо традиционных финансово мотивированных злоумышленников активизировались так называемые «хактивисты-диверсанты», которые всё чаще атакуют государственные учреждения и частный бизнес, преследуя политические цели.

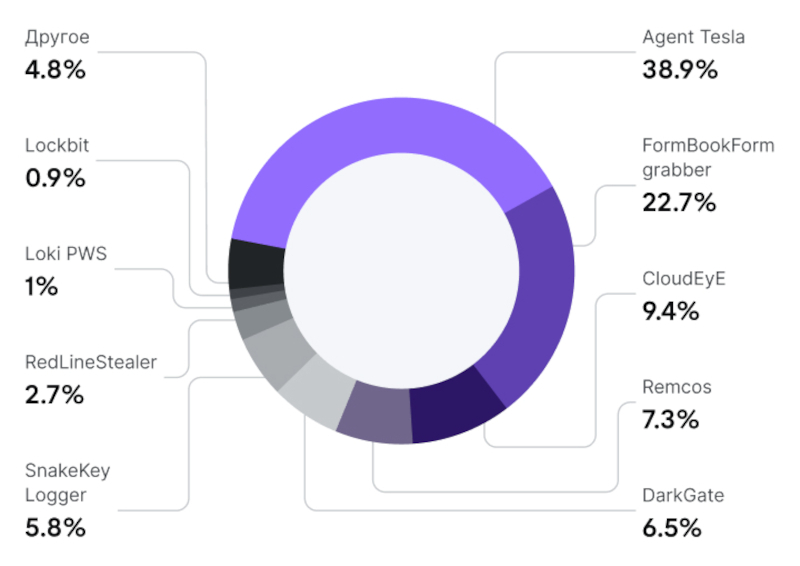

Вредоносные программы в фишинговых рассылках в 2024 году. Источник изображения: f6.ru Программы-вымогатели остаются одной из самых серьёзных угроз для бизнеса. В 2024 году F6 зафиксировала более 500 атак с использованием шифровальщиков — это в полтора раза больше, чем годом ранее. Для малого бизнеса сумма выкупа варьировалась от 100 тыс. до 5 млн руб., а для средних и крупных компаний, на долю которых приходилась каждая пятая атака, минимальные требования хакеров начинались от 5 млн руб. Основными жертвами вымогателей стали компании производственного, строительного и фармацевтического секторов экономики. Также под удар попали IT-компании, предприятия добывающей отрасли и военно-промышленного комплекса. Эксперты подчёркивают, что киберпреступники сначала похищают конфиденциальную информацию, а затем шифруют инфраструктуру жертвы.

Источник изображения: Wesley Tingey / Unsplash Фишинговые атаки, основанные на социальной инженерии и подмене доверенных ресурсов, продолжают набирать обороты. В 2024 году среднее количество поддельных веб-ресурсов, имитирующих официальные сайты крупных брендов, увеличилось на 28 % — с 7878 до 10 112. При этом число фишинговых сайтов, приходящихся на один бренд, возросло на 52 %, а количество мошеннических ресурсов — на 18 %. Отдельную угрозу представляют шпионские программы, распространяемые по модели Malware-as-a-Service (MaaS) — «вредоносное ПО как услуга». Эта схема позволяет киберпреступникам, не обладающим глубокими техническими знаниями, арендовать вредоносные программы и серверную инфраструктуру для рассылки шпионского ПО. В результате злоумышленники массово распространяют фишинговые ссылки, вредоносные вложения и трояны, расширяя масштабы атак.

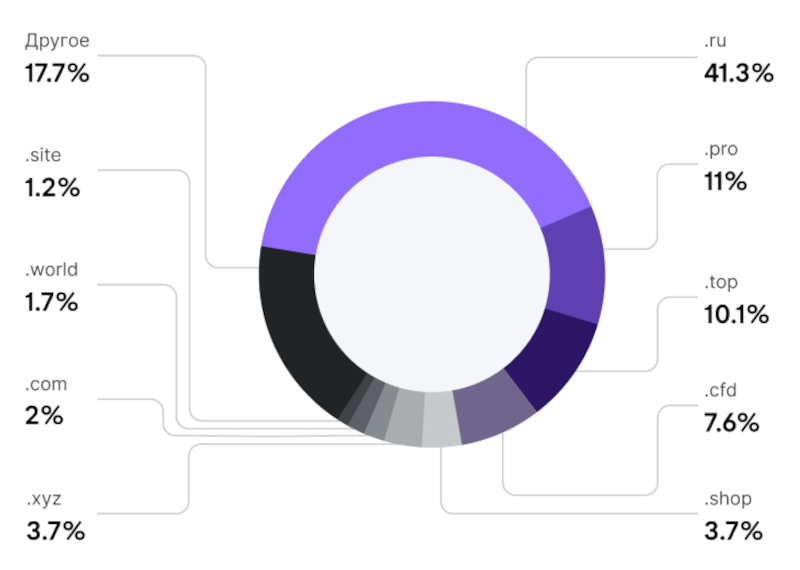

Доменные зоны фишинговых и скам-ресурсов. Источник изображения: f6.ru Одним из ключевых трендов 2025 года станет эскалация атак с использованием троянов для Android-устройств. Современные вредоносные программы распространяются через поддельные страницы оплаты, мошеннические ссылки в соцсетях и мессенджерах, а также под видом легитимных обновлений приложений. В результате пользователи заражают свои устройства всего за несколько кликов. Особенность новых троянов заключается в их способности перехватывать SMS-коды двухфакторной аутентификации, похищать финансовые данные и предоставлять злоумышленникам удалённый доступ к заражённому устройству. В 2024 году утечки информации достигли катастрофических масштабов. Так, данные 59 % российских организаций уже оказались в даркнете. В ряде случаев злоумышленники требуют у руководства компаний выкуп до 10 млн руб. за неразглашение информации. Kaspersky для Linux стал доступен частным пользователям в России

19.02.2025 [15:11],

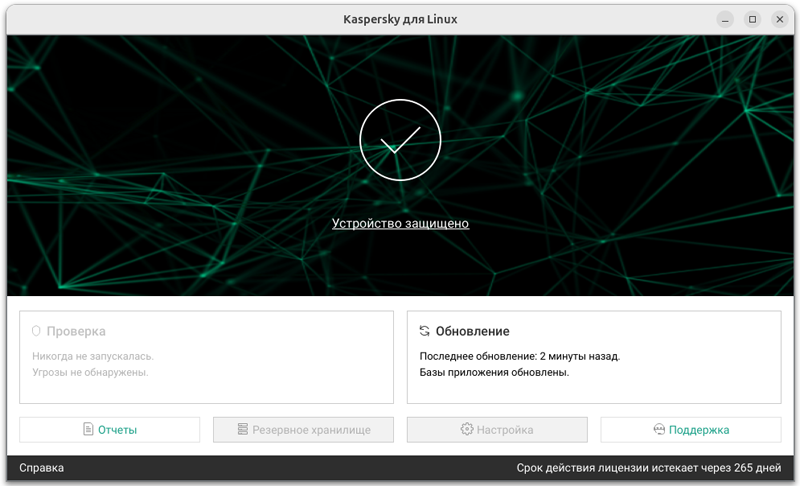

Андрей Крупин

«Лаборатория Касперского» сообщила о расширении портфолио защитных решений и доступности для российских пользователей ПК антивируса Kaspersky для Linux.  Представленный разработчиком продукт блокирует работу шифровальщиков, стилеров паролей и других вредоносных программ. В составе антивируса предусмотрены механизмы поведенческого анализа функционирующего в системе ПО, а также средства защиты от фишинговых сетевых ресурсов и криптоджекинга (несанкционированного майнинга криптовалюты на пользовательском устройстве). В числе поддерживаемых платформ фигурируют Ubuntu и отечественные операционные системы на базе Linux — «Альт», Uncom OS, «Ред ОС». По словам «Лаборатории Касперского», выпуск упомянутого решения для частных пользователей обусловлен ростом популярности Linux в России и увеличением числа атак на компьютеры под управлением данной ОС. Согласно статистическим сведениям компании, за пять лет — с 2019 по 2024 годы — количество образцов вредоносного ПО для этой операционной системы увеличилось более чем в 20 раз. К актуальным для платформы киберугрозам относятся программы-вымогатели, майнеры, а также зловреды, внедряемые в исходный код популярного софта для Linux. Kaspersky для Linux доступен в рамках подписки на Kaspersky Standard, Kaspersky Plus и Kaspersky Premium. Пользователи могут ознакомиться с функциональностью программы бесплатно в рамках пробной версии в течение 30 дней. Китайские хакеры Salt Typhoon атаковали организации по всему миру через сетевые устройства Cisco

14.02.2025 [07:28],

Дмитрий Федоров

Хакерская группировка «Соляной тайфун» (Salt Typhoon) продолжает атаковать мировые телекоммуникационные сети, игнорируя международные санкции и активное освещение в СМИ. С декабря 2024 года по январь 2025 года злоумышленники активно эксплуатировали уязвимости сетевого оборудования Cisco, атакуя университеты, интернет-провайдеров и телеком-компании в США, Италии, Таиланде, ЮАР и ряде других стран. Эта кибершпионская операция уже стала одной из крупнейших в истории кибератак на американские телекоммуникации.

Источник изображения: Wesley Tingey / Unsplash Попытки американских властей остановить деятельность Salt Typhoon не принесли ощутимого результата. Напротив, группировка, действующая, как предполагается, при поддержке госструктур Китая, не только продолжает свои атаки, но и расширяет географию вторжений, компрометируя организации в разных странах. Аналитическая компания Recorded Future подчёркивает, что злоумышленники адаптируются к мерам киберзащиты, используя проверенные методы и находя новые уязвимости в сетевой инфраструктуре. ФБР и Агентство по кибербезопасности и защите инфраструктуры США (CISA) ещё в 2024 году заявили, что Salt Typhoon ведёт длительную кампанию взломов американских телекоммуникационных провайдеров. Хакеры активно эксплуатируют известные уязвимости, в том числе «специфичные функции» оборудования Cisco, широко используемого в отрасли связи. Основной целью атак, по мнению экспертов, является получение компрометирующей информации о высокопоставленных чиновниках США. В декабре 2024 года крупнейшие телекоммуникационные операторы США, AT&T и Verizon, заявили, что не фиксируют активности Salt Typhoon в своих сетях. Однако исследование Recorded Future, проведённое в декабре 2024 — январе 2025 годов, показало, что злоумышленники продолжают атаки, используя уязвимости незащищённых устройств Cisco. В отчёте отмечается, что хакеры целенаправленно компрометируют телекоммуникационную инфраструктуру, ориентируясь на наиболее уязвимые узлы сети. Среди атакованных организаций — интернет-провайдеры в США и Италии, телекоммуникационные компании в Таиланде и ЮАР, а также американский филиал одной из британских телекоммуникационных корпораций. Масштаб атак свидетельствует о системной и целенаправленной стратегии. Аналитики Insikt Group, подразделения Recorded Future, зафиксировали более 12 000 сетевых устройств Cisco, веб-интерфейсы которых оказались открытыми для доступа из интернета. По данным отчёта, хакеры Salt Typhoon пытались взломать более 1 000 из них, выбирая цели на основе их связи с телекоммуникационными сетями. Помимо телекоммуникационных компаний, хакерские атаки затронули университеты в США, Аргентине, Бангладеше, Индонезии, Малайзии, Мексике, Нидерландах, Таиланде и Вьетнаме. Эксперты предполагают, что целью атак было получение доступа к исследованиям в областях телекоммуникаций, инженерии и высоких технологий. Среди ключевых целей группы выделяются Калифорнийский университет в Лос-Анджелесе (UCLA) и Делфтский технический университет (TU Delft). Компрометация сетевой инфраструктуры телеком-компаний и университетов предоставляет злоумышленникам возможность перехватывать голосовые вызовы, текстовые сообщения и интернет-трафик. Recorded Future характеризует эти атаки как «стратегическую разведывательную угрозу», поскольку они позволяют не только осуществлять перехват конфиденциальной информации, но и вмешиваться в передачу данных, манипулировать информационными потоками и даже дестабилизировать работу коммуникационных систем. Специалисты предупреждают, что телекоммуникационные компании должны незамедлительно устранять уязвимости в своих сетевых устройствах. В отчёте Recorded Future подчёркивается, что отсутствие своевременного обновления оборудования Cisco создаёт критическую брешь в безопасности, превращая эти устройства в уязвимые точки входа для хакеров. CISA и ФБР настоятельно рекомендуют переходить на использование сквозного шифрования для защиты конфиденциальной информации и минимизации рисков несанкционированного перехвата данных. Власти РФ для борьбы с кибермошенниками примут поправки к десяткам законов

10.02.2025 [12:30],

Владимир Мироненко

Правительство России подготовило целый ряд поправок в действующие законы для борьбы с кибермошенниками, пишет РБК. По словам экспертов, это самый объёмный документ за последние годы — он включает изменения в несколько десятков законов и нормативно-правовых актов, которые помогут обезопасить пользователей от телефонного и интернет-мошенничества.

Источник изображения: Jonas Leupe/unsplash.com Пакет поправок, который вскоре будет рассматривать комиссия правительства по законопроектной деятельности, включает запрет на использование зарубежных мессенджеров для служебной коммуникации или общения с пользователями для сотрудников госорганов, кредитных организаций, ЦБ, операторов связи, владельцев социальных сетей, агрегаторов товаров и услуг, сервисов размещения объявлений. Перечень таких зарубежных мессенджеров будет составлять Роскомнадзор. Что касается использования для служебной коммуникации российских мессенджеров, то сотрудники вышеперечисленных организаций смогут ими воспользоваться только после того, как подтвердят свою личность через Единую систему идентификации и аутентификации (ЕСИА). Также предлагается обязать владельцев маркетплейсов и агрегаторов товаров и услуг с аудиторией более 200 тыс. пользователей из России проводить идентификацию через ЕСИА всех, кто размещает объявления о продаже товаров или услуг. По данным РБК, перечень предлагаемых мер также включает:

В Минцифры подтвердили разработку совместно с заинтересованными ведомствами и отраслью комплекса мер по снижению случаев кибермошенничества, которые предполагается внедрить в 2025–2026 годах. По данным источника РБК, комиссия по законопроектной деятельности может рассмотреть пакет 10 февраля. Эксперты отметили, что предлагаемые меры соответствуют общемировым тенденциям в сфере кибербезопасности. Ожидается, что они позволят значительно затруднить деятельность мошенников, но не стоит забывать, что злоумышленники постоянно адаптируются к новым условиям и разрабатывают новые способы обхода защитных механизмов. Россия опустилась на 8-е место в мире по количеству DDoS-атак в 2024 году

27.01.2025 [12:10],

Владимир Фетисов

По данным компании StormWall, Россия заняла восьмое место по количеству DDoS-атак в 2024 году. Отмечается, что на долю страны пришёлся тот же процент от всех кибератак, что и годом ранее, но по итогам 2023 года Россия занимала седьмое место в этом рейтинге.

Источник изображения: Hack Capital / unsplash.com «Анализ основан на данных глобальной сети центров очистки трафика StormWall, которые обрабатывают огромные объёмы данных — более 5 Тбит/с при пиковых нагрузках. Именно эти сведения дают нам чёткое представление о текущем состоянии DDoS-угроз по всему миру», — говорится в сообщении StormWall. В сообщении сказано, что 2024 год отличился не только ростом количества атак на 45 %, но и «колоссальным ростом» мощности DDoS-атак на уровне приложений, нацеленных на уязвимости критически важных частей приложений и на недостатки в логике и обработке данных. Мощность таких атак в минувшем году увеличилась вдвое по сравнению с 2024 годом. По мнению специалистов, это произошло из-за «серьёзных геополитических событий в мире», а также из-за роста конкуренции на рынке во второй половине года. В дополнение к этому отмечается рост количества устройств в ботнетах, используемых злоумышленниками для проведения DDoS-атак. По данным StormWall, в среднем в России оно увеличилось в пять раз — с 7 тыс. устройств в 2023 году до 35 тыс. устройств в 2024 году. «Рост количества устройств является пугающей тенденцией, поскольку гигантские ботнеты могут запускать мощнейшие атаки, которые могут нанести огромный вред любой российской компании», — сказано в отчёте StormWall. Крупнейший обнаруженный в 2024 году в России ботнет насчитывал более 100 тыс. устройств (преимущественно маршрутизаторы Asus). Ещё в прошлом году на 268 % по сравнению с предыдущим годом увеличилось количество случаев «ковровых бомбардировок», нацеленных сразу на сотни или тысячи IP-адресов жертвы. Основная цель таких атак заключается в выводе из строя инфраструктуры. Актуальным трендом остаются многовекторные DDoS-атаки, которые направлены на несколько разных сетевых уровней и элементов инфраструктуры. Количество таких атак выросло на 32 % по сравнению с 2023 годом. «Это один из наиболее вредоносных типов нападений, который может причинить большой ущерб организации», — сказано в сообщении StormWall. Чаще всего в 2024 году злоумышленники атаковали российские предприятия в сфере телекоммуникаций. Доля атак на телекоммуникационную отрасль выросла до 31 % (годом ранее этот показатель был равен 14 %). Средний показатель эффективности атак на телеком-предприятия в России составил 57 %. Злоумышленники также часто атаковали представителей госсектора (17 % атак) и ретейла (14 % атак). В компании отметили, что одним из важнейших итогов 2024 года является смещение фокуса злоумышленников с количества проводимых атак на их качество. Всё чаще киберпреступники придерживаются подхода, при котором потенциальная цель хорошо изучается, и вектор атаки формируется именно под её особенности. Количество хакерских атак на российские компании выросло в 2,5 раза в 2024 году

14.01.2025 [14:50],

Владимир Фетисов

За прошедший год количество кибератак на российские компании выросло в 2,5 раз до 130 тыс. инцидентов, а совокупное количество высококритичных инцидентов (которые привели или могли привести к финансовым потерям или остановке работы организации) достигло 26 тыс. При этом основная часть атак пришлась на значимые промышленные и инфраструктурные объекты. Об этом пишет «Коммерсантъ» со ссылкой на данные RED Security (входит в состав МТС).

Источник изображения: pexels.com В «Информзащите» подтвердили динамику роста количества хакерских атак. В компании сообщили, что совокупное число инцидентов в сфере информационной безопасности в российских компаниях за минувший год достигло 140 тыс., что в 2,7 раза больше по сравнению с аналогичным показателем за 2023 год. Там также добавили, что во втором полугодии наблюдался рост относительно первого, количество ИБ-инцидентов выросло примерно на 30 %. По данным RED Security, хакерским атакам в прошедшем году чаще всего подвергались организации отраслей критической информационной инфраструктуры, такие как банки, объекты промышленности, телекоммуникации и др. На их долю пришлось около 64 % от общего количества атак за год, а самой атакуемой отраслью была промышленность. В прошлом году на КИИ было направлено 47 % от общего количества хакерских атак. Если учитывать только высококритичные инциденты, то доля отраслей КИИ выросла до 68 %. Эксперты из RED Security считают, что для бизнеса наибольшую угрозу представляют политически мотивированные хакеры, которые совершают атаки не с целью извлечения финансовой выгоды, а для нанесения ущерба той или иной компании. Генеральный директор Innotage Айдар Гузаиров добавил, что помимо политически мотивированных хакеров, киберпреступления с целью извлечения финансовой выгоды также чрезвычайно актуальны. Он отметил рост количества таких инцидентов, а также рост компетенций злоумышленников, модернизацию методов атак и использование хакерами новых инструментов. Отмечается, что с начала 2025 года некоторые российские компании уже подверглись кибератакам. К примеру, злоумышленники атаковали IT-ресурсы электронной торговой площадки «Росэлторг» (9 января компания ограничила доступ к своим сервисам). Позднее компания объявила о проведении «внеплановых технических работ», связанных с внешней попыткой уничтожения данных и всей инфраструктуры проведения электронных торгов. К настоящему моменту все данные и инфраструктура уже восстановлены. Samsung рассказала о проекте Infinity по защите устройств Galaxy от угроз — она выстроена по военным стандартам

27.12.2024 [16:12],

Павел Котов

Выпустив флагманскую линейку Galaxy S24, компания Samsung обязалась обеспечить их семилетней поддержкой с выпуском обновлений безопасности. Этому будет способствовать инициатива Project Infinity, о которой корейский производитель раскрыл некоторые подробности.  В Project Infinity войдут четыре команды экспертов по кибербезопасности: Red («Красная»), Blue («Синяя») и Purple («Пурпурная») и Cyber Threat Intelligence (CTI — «Разведка в области киберугроз»). Эти группы специалистов будут базироваться во Вьетнаме, Польше, Бразилии и работать по всему миру, не привлекая к себе внимания. Каждой команде отведена своя роль: от упреждающего обнаружения угроз до создания и развёртывания защитных мер. Для владельцев телефонов Samsung результатом работы этих подразделений будут обновления безопасности. Задача специалистов CTI — выявление потенциальных киберугроз, которое гарантирует, что хакеры не смогут воспользоваться уязвимостями устройств Galaxy. Для этого эксперты будут прочёсывать сегменты интернета Deep Web и Dark Web в поисках признаков незаконной деятельности, осуществляя мониторинг вредоносного ПО и украденных данных. Анализируя аномальные запросы данных и подозрительный трафик, они станут выявлять и нейтрализовывать угрозы, сотрудничая с другими подразделениями инициативы. Программа Project Infinity построена по военному образцу; задача команд Red и Blue — соответственно имитация атак и защита от них. Вбрасывая случайные данные в ПО, эксперты группы Red смогут находить скрытые уязвимости; специалисты Blue в это время будут непрерывно разрабатывать и внедрять средства защиты. Группа Purple будет работать по образцу Red и Blue сразу, но объектом исследований станет инфраструктура безопасности Galaxy; специалисты этого подразделения станут также привлекать сторонних экспертов, которые помогут в выявлении слабых мест. |