|

Опрос

|

реклама

Быстрый переход

Раскрыта средняя цена украденной базы данных российской компании в даркнете

13.03.2025 [11:28],

Владимир Мироненко

Средняя стоимость утёкшей базы данных российских компаний в 2024 году составила $450, пишут «Ведомости» со ссылкой на исследование компании Positive Technologies, в котором проанализировано 3500 объявлений на теневых форумах за второе полугодие прошлого года.

Источник изображения: Joan Gamell/unsplash.com В более чем половине (55 %) таких объявлений в мире в среднем указана цена ниже $1 тыс. и лишь в 6 % из них за похищенную информацию просят больше $10 тыс. Самая высокая цена похищенной российской базы данных составила в даркнете в 2024 году $3 тыс. Впрочем, зачастую указывается договорная цена, которая на практике может оказаться выше, уточнили в Positive Technologies, добавив, что обычно стоимость зависит от уникальности данных, их типа, актуальности, размера выборки и значимости компании. В последние годы средняя цена похищенных данных в даркнете не меняется и составляет от $100 до $1000, рассказали в F6 (ранее F.A.A.C.T. и Group IB). По словам представителя F6, встречаются лоты, за которые требовали $5000–10 000 и даже $500 000, но это редкость. При этом базы в основном содержат компиляции уже ранее встречавшейся в других утечках информации, отметил директор департамента расследований T.Hunter Игорь Бедеров. Positive Technologies также сообщила о тренде на увеличение размеров утёкших баз данных. Объем баз с данными пользователей и компаний из России составляет в 71 % объявлений более 100 тыс. строк, а на «маленькие» базы данных (менее 10 тыс. строк) приходится около 4 %. Тренд на увеличение размеров утечек подтверждается статистикой Роскомнадзора, сообщившего о 135 случаях утечек баз данных россиян в сеть с более 710 млн записей в 2024 году. Для сравнения, в 2023 году было зафиксировано 168 фактов утечек, содержащих более 300 млн записей. Следует учесть, что речь идёт об утечках, которые были проверены и подтверждены РКН. Во второй половине 2024 года большинство обнаруженных в даркнете объявлений об утечках данных в России и странах СНГ касалось баз данных систем магазинов, аптек, онлайн-сервисов, а также сайтов ресторанов и служб доставки, сообщили в Positive Technologies. В топ-3 отраслей по количеству утечек вошли онлайн-торговля, сфера услуг, тематические сайты форумов и личные блоги, отметили в департаменте киберразведки Threat Intelligence компании F6. По словам директора департамента расследований T.Hunter Игоря Бедерова, рост таких утечек связан с увеличением количества целевых кибератак и низким уровнем кибербезопасности в малом и среднем бизнесе. В интернет утекли маркетинговые материалы и изображения Google Pixel 9a

07.03.2025 [18:32],

Сергей Сурабекянц

По слухам, Google представит смартфон Pixel 9a уже 19 марта — меньше чем через две недели. Сегодня инсайдеры опубликовали маркетинговые материалы и изображения будущего устройства. На фотографиях представлен Pixel 9a во всех четырёх цветах с обновлённым дизайном и заподлицо расположенными двойными камерами на задней панели. Источник изображений: gsmarena.com На изображении представлен Pixel 9A в четырёх официальных цветах — Obsidian (чёрный), Porcelain (белый), Peony (розовый) и Iris (фиолетовый). Следующее изображение намекает на защиту смартфона как минимум от капель дождя. Подчёркнута интеграция Google Gemini с такими приложениями, как «Карты», «Календарь» и YouTube. Также показана функция защиты от кражи, которая теперь стала неотъемлемой частью Android начиная с десятой версии. Ожидается, что Pixel 9a будет оснащён чипсетом Tensor G4, 6,3-дюймовым OLED-дисплеем с разрешением FHD+ и частотой обновления 120 Гц. Аккумулятор смартфона ёмкостью 5100 мА·ч будет поддерживать проводную зарядку мощностью 23 Вт и 7,5-ваттную беспроводную зарядку. На задней панели Pixel 9a будет размещена 48-мегапиксельная основная камера c датчиком 1/2" и 13-мегапиксельная широкоугольная камера. Pixel 9a будет работать под управлением Android 15 «из коробки». По слухам, Pixel 9a будет стоить $499 за версию с 8 Гбайт ОЗУ и 128-гигабайтным накопителем. Версия с тем же объёмом ОЗУ и накопителем на 256 Гбайт обойдётся в $599. Meta✴ уволила около 20 сотрудников за разглашение конфиденциальной информации

28.02.2025 [11:29],

Алексей Разин

Острая конкуренция в сегменте информационных технологий заставляет компании жёстко подходить к защите своих коммерческих интересов. Американская Meta✴ Platforms, как сообщает The Verge, уже уволила 20 сотрудников за разглашение конфиденциальной информации, и может провести дополнительные чистки штата по итогам продолжающегося расследования.

Источник изображения: Марк Цукерберг «Мы недавно провели расследование, которое привело к увольнению 20 сотрудников за передачу конфиденциальных сведений на сторону. Мы ожидаем, что будут уволены дополнительные сотрудники. Мы относимся к этому серьёзно и предпринимаем действия при обнаружении утечек», — отмечается в сообщении компании. В конце января стало известно, что заняться внутренним расследованием руководство Meta✴ было вынуждено из-за участившихся случаев утечки информации о служебных собраниях сотрудников, на которых обсуждались конфиденциальные вопросы. На базе этих утечек публиковались новостные материалы, получавшие широкую огласку. Поскольку это вредило бизнесу компании, руководство вынуждено было усилить меры безопасности и пересмотреть формат совещаний. Основатель и глава компании Марк Цукерберг (Mark Zuckerberg) тогда признался, что из-за всей этой истории не будет с коллегами столь откровенен, как ранее. Более 6,9 млн записей о россиянах утекло в открытый доступ в январе, сообщил Роскомнадзор

27.02.2025 [19:54],

Сергей Сурабекянц

Роскомнадзор за январь 2025 года зафиксировал десять фактов утечек личных данных граждан, что привело к попаданию 6,9 млн записей о россиянах в открытый доступ. В 2024 году регулятор выявил в общей сложности 135 случаев утечек баз данных, содержавших свыше 710 млн записей о гражданах России.

Источник изображения: unsplash.com По данным отчёта компании InfoWatch «Утечки конфиденциальной информации из финансовых организаций», общее число утечек из российских финансовых компаний снизилось в прошлом году почти на 60 %. Но это снижение отнюдь не свидетельствует о резком повышении уровня информационной безопасности — просто в 2023 году произошёл всплеск утечек до 170,3 млн записей, что в 3,2 раза больше результата 2022 года и в 57 (!) раз превышает уровень 2021 года. В отчёте InfoWatch утверждается, что в 2024 году из банков, микрофинансовых организаций и страховых компаний в открытый доступ попало 68 млн записей с персональными данными. Из них 40 % утечек допустили банки, 28 % – микрофинансовые организации, а 20 % – страховые компании. Общее число утечек снизилось на 58,8 % по сравнению с 2023 годом, количество утечек из финансовых организаций сократилось на 68,3 %, составив 25 инцидентов. Доля утечек данных, содержащих коммерческую тайну, резко возросла с 8,9 % в 2023 г. до 20 % в 2024 г. 88 % случаев утечек стали результатом кибератак, а в восьми процентах случаев персональные данные попали в открытый доступ в результате умышленных действий персонала, причём доля кибератак повысилась на 7 п.п., а доля умышленных действий снизилась на 4,6 п.п. Эксперты объясняют это повышением уровня систем безопасности, а также сложностью выявления внутренних нарушений: «Речь прежде всего идёт о реализации сложных, многоступенчатых схем кражи информации с участием как внутренних нарушителей, так и внешних (так называемый гибридный вектор атак)». 28 ноября 2024 года в России был принят закон, ужесточающий ответственность за утечки персональных данных, вплоть до уголовной. Штрафы для компаний составляют от 5 до 15 млн рублей за первый инцидент и до 3 % от годового оборота компании за повторные нарушения. Максимальная сумма штрафа достигает 500 млн рублей. В то же время предусмотрены послабления: компании, которые в течение трёх лет инвестировали в информационную безопасность не менее 0,1 % от своей выручки и соблюдали требования регулятора, смогут рассчитывать на снижение штрафов. Тем не менее бизнес, по мнению экспертов, не готов к ужесточению требований. Вице-президент по информационной безопасности ПАО «ВымпелКом» Алексей Волков заявил, что компании не успеют адаптироваться к нововведениям до 2025 года. Он подчеркнул, что создание системы информационной безопасности требует не только значительных ресурсов, но и долгосрочного изменения организационной культуры. «Безопасность нельзя купить или построить – её можно только взрастить», — отметил Волков. Данные тысяч ставших частными репозиториев GitHub всё ещё доступны в Copilot, выяснили исследователи

26.02.2025 [18:08],

Владимир Мироненко

Согласно исследованию израильской компании по кибербезопасности Lasso, специализирующейся на возникающих угрозах генеративного ИИ, данные, которые были в открытом доступе в интернете хотя бы на мгновение, могут ещё продолжительное время оставаться у онлайн-чат-ботов генеративного ИИ, таких как Microsoft Copilot, после того, как доступ к ним был закрыт.

Источник изображения: Windows/unsplash.com Эта проблема касается тысяч некогда открытых репозиториев GitHub ряда крупнейших компаний, включая Microsoft, которые с тех пор стали закрытыми, сообщили в Lasso ресурсу TechCrunch. По словам соучредителя Lasso Офира Дрора (Ophir Dror), компания обнаружила, что контент из её собственного репозитория GitHub появился в Copilot, поскольку он был проиндексирован и кеширован поисковой системой Bing от Microsoft. Этот репозиторий был ошибке открыт в течение короткого периода времени и сейчас является частным. При попытке получить к нему доступ на GitHub появляется сообщение «Страница не найдена». «На Copilot, как ни странно, мы нашли один из наших собственных закрытых репозиториев, — рассказал Дрор. — Если бы я просматривал веб-страницы, я бы не увидел этих данных. Но любой человек, задав Copilot правильный вопрос, может их получить». В связи с этим Lasso провела расследование, в ходе которого извлекла список репозиториев, бывших в открытом доступе какое-то время в 2024 году, и определила те, которые с тех пор были удалены или получили статус приватных. Используя механизм кеширования Bing, компания обнаружила, что более 20 тыс. частных репозиториев GitHub более 16 тыс. организаций по-прежнему доступны через Copilot. В частности, это касается Amazon Web Services, Google, IBM, PayPal, Tencent и Microsoft. Дрор рассказал, что Lasso связалась со всеми компаниями, которые «серьёзно пострадали» от утечки данных, и посоветовала им ротировать или отозвать все скомпрометированные ключи. Lasso уведомила Microsoft о своих выводах в ноябре 2024 года, но софтверный гигант сообщил ей, что относит проблему к «низкой степени серьезности», заявив, что такое поведение при кешировании «приемлемо». Microsoft отметила, что больше не включает ссылки на кеш Bing в результаты поиска с декабря 2024 года. Тем не менее Lasso утверждает, что, хотя функция кеширования была отключена, Copilot всё ещё имеет доступ к данным, несмотря на то, что они не отражались в результатах веб-поиска. Приложения для слежки допустили слив личных данных миллионов людей по всему миру

21.02.2025 [06:30],

Анжелла Марина

Эксперты по кибербезопасности раскрыли масштабную утечку данных в приложениях-трекерах Cocospy и Spyic, связанную с китайскими разработчиками и затрагивающую миллионы пользователей. Эти приложения предназначены для скрытого мониторинга смартфонов, относятся к категории сталкерского ПО и позволяют злоумышленникам собирать данные жертв — сообщения, фотографии, звонки и другую информацию.

Источник изображения: Kandinsky Из-за выявленного бага личные данные миллионов пользователей, включая электронные адреса тех, кто установил эти приложения, оказались доступны в публичном пространстве. Исследователь, выявивший уязвимость, собрал 1,81 млн электронных адресов пользователей Cocospy и 880 тысяч адресов пользователей Spyic. Как пишет TechCrunch, эти данные переданы Трою Ханту (Troy Hunt), создателю сервиса Have I Been Pwned, где их добавили в базу утечек. В общей сложности выявлено 2,65 млн уникальных адресов. Сталкерское ПО, включая Cocospy и Spyic, часто продаётся под видом родительского или корпоративного контроля, но на практике используется для нелегального слежения за бизнес-партнёрами и другими людьми. TechCrunch выяснил, что обе программы связаны с китайским разработчиком приложений 711.icu, сайт которого сейчас не работает. Cocospy и Spyic маскируются под системные приложения на Android, а данные пользователей передаются через серверы Amazon Web Services и Cloudflare. Анализ сетевого трафика показал, что серверы периодически отвечают на запросы сообщениями на китайском языке. Для установки подобных приложений обычно требуется физический доступ к устройству Android, часто со знанием пароля этого устройства. В случае с iPhone и iPad сталкерское ПО может получить доступ к данным устройства без физического доступа через облачное хранилище Apple iCloud, что, правда, потребует использования украденных учётных данных Apple. Предлагается способ определения наличия в смартфоне этих приложений и их удаления. На Android устройствах Cocospy и Spyic можно выявить, набрав ✱✱001✱✱ на клавиатуре телефона. Также можно найти их непосредственно через настройки системы. Пользователям iPhone и iPad рекомендуется проверить настройки Apple ID, включить двухфакторную аутентификацию и убедиться, что в учётной записи нет незнакомых данных. Для Android полезной функцией будет активация Google Play Protect. Стоит сказать, что любые шпионские приложения запрещены в официальных магазинах приложений и требуют физического доступа к устройству для установки. Установка таких приложений является противозаконной и влечёт за собой правовые последствия, так как нарушает персональную конфиденциальность. Видеокарты Radeon RX 9070 XT потребуют блока питания мощностью от 900 Вт — как минимум, некоторые

14.02.2025 [20:01],

Николай Хижняк

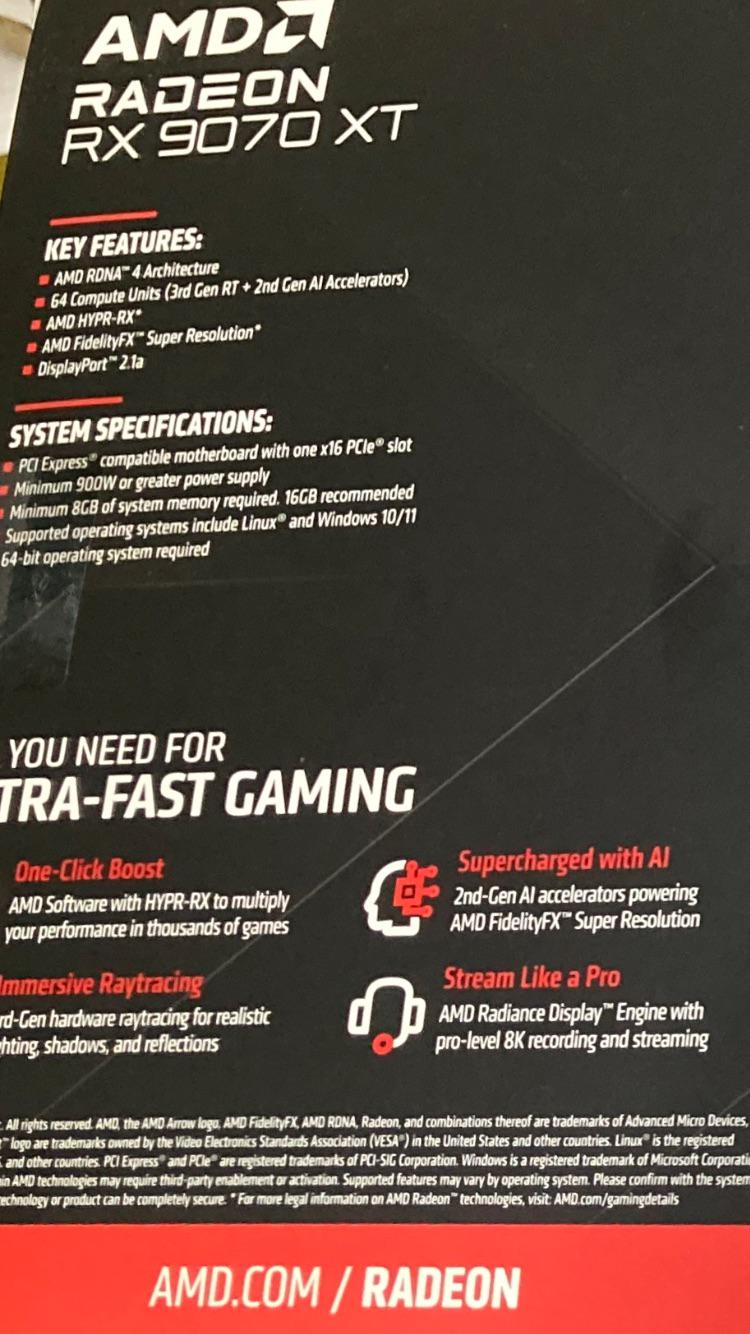

В системных требованиях видеокарты PowerColor Radeon RX 9070 XT Red Devil замечен блок питания мощностью минимум 900 Вт. Эта информация появилась на форуме Reddit, где пользователь с ником Emotional-Rip7202 опубликовал фотографию задней части упаковки видеокарты.

Источник изображения: VideoCardz Как сообщает портал VideoCardz, из прошлых утечек известно, что графический процессор Radeon RX 9070 XT Red Devil получит заводской разгон GPU до 3,0 ГГц в режиме Boost. Информация на коробке этой карты картой также сообщает, что в составе её графического процессора присутствуют 64 исполнительных блока, RT-ядра третьего поколения и ИИ-ускорители второго поколения.

Источник изображения: Emotional-Rip7202 / Reddit Как пишет VideoCardz, модель PowerColor Radeon RX 9070 Reaper без дополнительного заводского разгона будет оснащаться двумя 8-контактными разъёмами питания. Карта потребует наличия блока питания мощностью от 650 Вт. Модель RX 9070 XT Reaper, также с эталонными характеристиками и двумя 8-контактными разъёмами для дополнительного питания, будет требовать БП от 750 Вт. В свою очередь модель PowerColor RX 9070 XT Red Devil с дополнительным разгоном GPU будет оснащаться тремя 8-контактными разъёмами питания. Для сравнения, PowerColor RX 7700 XT Fighter с референсными настройками AMD требует блока питания мощностью от 750 Вт. Модели RX 7900 GRE и RX 7800 XT Fighter выдвигают те же требования к БП. Дизайн флагманского смартфона Xiaomi 15 Ultra будет намекать на родство с Leica

14.02.2025 [19:37],

Сергей Сурабекянц

Компания Xiaomi скоро выпустит новый флагманский смартфон Xiaomi 15 Ultra, который помимо объективов Leica «возьмёт на вооружение» и дизайн-код знаменитого немецкого производителя фотоаппаратов. Ресурс Android Headlines опубликовал, как утверждается, официальные рендеры будущего смартфона Xiaomi 15 Ultra с камерами Leica, вид которого с тыльной стороны в горизонтальной ориентации прямо намекает на родство с Leica.

Источник изображения: Android Headlines Эти изображения соответствуют утечкам, опубликованным в китайской социальной сети Weibo на прошлой неделе, на которых изображена рука, держащая смартфон как камеру, с пальцем, размещённым там, где подразумевается кнопка спуска затвора. Однако на новых рендерах кнопка спуска затвора не показана.

Источник изображения: Rain/Weibo Xiaomi уже опубликовала образец фотографии, полученной на смартфон Xiaomi 15 Ultra с использованием новой камеры. Генеральный директор компании Лэй Цзюнь (Lei Jun), который и опубликовал изображение, ранее подтвердил, что флагман будет представлен в конце февраля одновременно с электромобилем Xiaomi SU7 Ultra.

Источник изображения: Lei Jun Android Headlines также опубликовал информацию о камерах Xiaomi 15 Ultra. По слухам, смартфон получит 200-мегапиксельную перископическую камеру с 4,3-кратным оптическим зумом. Также в основном блоке камер установлены главная 50-мегапиксельная камера с оптической стабилизацией, 50-мегапиксельный широкоугольный модуль и 50-мегапиксельная камера с трёхкратным оптическим зумом и оптической стабилизацией. Фронтальная камера имеет разрешение 32 мегапикселя. Если верить просочившейся информации, Xiaomi 15 Ultra будет построен на чипсете Snapdragon 8 Elite. Ёмкость ОЗУ составит 16 Гбайт, встроенный накопитель может иметь объём 512 Гбайт или 1 Тбайт. Экран новинки — 6,73-дюймовая панель LTPO AMOLED с разрешением 3200 × 1440 пикселей и переменной частотой обновления в диапазоне от 1 до 120 Гц. Под экраном установлен сканер отпечатков.  Xiaomi 15 Ultra получит аккумулятор ёмкостью 5410 мА·ч с поддержкой проводной зарядки HyperCharge мощностью 90 Вт и беспроводной 80-ваттной зарядки. Смартфон обеспечит также обратную беспроводную зарядку мощностью до 10 Вт. Ранее Xiaomi уже экспериментировала с дизайн-кодом бренда Leica, достаточно вспомнить концепт Xiaomi 12S Ultra с полноразмерным объективом или рукоятку камеры для Xiaomi 13 Ultra. Apple отозвала иск против бывшего инженера, «слившего» данные о Vision Pro

08.02.2025 [09:24],

Анжелла Марина

Apple прекратила судебное разбирательство с бывшим инженером компании, обвиняемым в разглашении конфиденциальной информации о приложении Journal и гарнитуре Vision Pro. Экс-сотрудник Эндрю Ауд (Andrew Aude) публично извинился за свои действия, написав в социальной сети X, что «утечка того не стоила».

Источник изображения: Copilot Иск против Ауда был подан в марте 2024 года. В заявлении Apple обвинила его в распространении закрытой информации о «более чем полудюжине различных продуктов и политик компании», включая разработки в области пространственных вычислений, сведения о неопубликованном приложении и данные о численности сотрудников. Предполагается, что Ауд передал эту информацию журналисту The Wall Street Journal, который вскоре опубликовал статью о ещё не вышедшем и даже не анонсированном приложении Journal, сообщает The Verge. Однако 6 февраля 2025 года Apple подала заявление в Верховный суд Калифорнии, в котором говорится, что стороны достигли соглашения. В тот же день Ауд опубликовал текст, в котором признал свою вину и выразил сожаление о содеянном. «Я проработал почти восемь лет инженером-программистом в Apple. За это время у меня был доступ к конфиденциальной информации, включая ещё не представленные публично продукты и функции. Но вместо того, чтобы сохранять эти данные в секрете, я совершил ошибку, поделившись ими с журналистами. Тогда я не осознавал, что это станет для меня глубоким и дорогостоящим уроком. Сотни профессиональных связей, которые я выстраивал годами, были разрушены. Моя успешная карьера инженера оказалась под угрозой, и, вероятно, я не смогу её восстановить. Утечка была плохой идеей. Я искренне извиняюсь перед своими бывшими коллегами», — написал Ауд. Изначально компания Apple была настроена довести дело до конца и привлечь экс-сотрудника к ответственности за нарушение политики конфиденциальности, но теперь стороны уладили конфликт. Условия соглашения между ними не уточняются. Хакеры заполучили координаты миллионов смартфонов — за это брокер данных Gravy Analytics ответит в суде

07.02.2025 [13:49],

Павел Котов

Против компании Gravy Analytics минимум четырежды подали в суд с обвинениями, что она не смогла защитить свои огромные хранилища персональных данных потребителей — эта информация была предположительно украдена киберпреступниками. В базу попали сведения о местоположении десятков миллионов смартфонов, а координаты были получены с установленных на них приложений, в том числе популярных.

Источник изображения: Tingey Injury / unsplash.com В январе неизвестный опубликовал на форуме киберпреступников скриншоты в подтверждение кражи у Gravy Analytics 17 Тбайт конфиденциальных данных из хранилищ AWS S3. Инцидент получил огласку 4 января 2025 года, когда норвежская государственная вещательная компания NRK получила отчёт Норвежского управления по защите данных. Американская FTC запретила Gravy Analytics и её дочерней компании Venntel продавать конфиденциальные данные о местоположении потребителей в декабре 2024 года в рамках процедуры урегулирования жалоб ведомства на компании — дело было закрыто 15 января 2025 года. Иски против Gravy Analytics были поданы 14 и 30 января в штате Нью-Джерси, 31 января в Вирджинии, последний, датированный 5 февраля, подан в Федеральный суд Северной Калифорнии. Gravy Analytics и Venntel «применяли геозонирование, при котором создаётся виртуальная географическая граница, для идентификации и создания списков потребителей, которые посещали определённые мероприятия, связанные с медицинскими диагнозами и местами поклонения, и продавали дополнительные списки, которые связывают отдельных потребителей с другими конфиденциальными характеристиками», говорится в жалобе FTC. Аналогичные меры ведомство в 2022 году приняло в отношении брокера данных Kochava, в 2024 году — в отношении X-Mode, InMarket и Mobilewalla.

Источник изображения: KeepCoding / unsplash.com Украденные киберпреступниками «данные Gravy Analytics включают десятки миллионов координат мобильных телефонов — устройств в США, России и Европе, полученных посредством использования гражданами крупных мобильных приложений, таких как Tinder, Grindr, Candy Crush, Subway Surfers, Moovit, My Period Calendar & Tracker, MyFitnessPal, Tumblr, офисные приложения Microsoft 365, почтовый клиент Yahoo, религиозные приложения, такие как мусульманские молитвенники и христианская Библия, различные трекеры беременности и множество приложений VPN, которые пользователи обычно загружают, по иронии, чтобы защитить свою конфиденциальность», утверждается в последнем исковом заявлении. Gravy, которая после поглощения в 2023 году стала дочерней компанией Unacast, была обязана защищать собираемые и хранимые ей данные; кража информации причинила потребителям вред, говорится в документе. Истцы указывают на нарушение действующего в Калифорнии «Закона о недобросовестной конкуренции», халатность, нарушение подразумеваемого договора и несправедливое обогащение. Компания признала факт инцидента, но подчеркнула, что собирает данные не напрямую из приложений, а закупает их у других поставщиков — они, в свою очередь, получают информацию из приложений, пользователи которых дали согласие на передачу данных. «Важно отметить, что мы не отслеживаем местоположений пользователей смартфонов, не собираем каких-либо данных о местоположении напрямую от индивидуальных потребителей или издателей приложений (приложений для смартфонов). Данные, которые мы используем — уже коммерчески доступные данные, собранные через приложения для смартфонов, приобретённые в больших объёмах у брокеров данных или агрегаторов, а затем лицензированные Gravy Analytics и другими подобными нашей организациями», — пояснили в компании. У Discord произошла утечка данных почти миллиона пользователей

03.02.2025 [18:52],

Сергей Сурабекянц

Сегодня на ресурсе BreachForums появилась информация об утечке данных почти миллиона пользователей из популярного сервиса RestoreCord, который позволяет создавать резервные копии серверов Discord. В результате утечки были раскрыты такие данные как временные метки, последние IP-адреса, имена пользователей и идентификаторы Discord. Сервис RestoreCord пока никак не отреагировал на сообщения об этом инциденте безопасности.

Источник изображения: unsplash.com RestoreCord — это сервис обеспечения безопасности, который позволяет пользователям создавать резервные копии своих серверов Discord. По имеющимся данным, компания обслуживает 99 миллионов участников и 100 000 компаний. До нынешнего инцидента считалось, что сервис надёжно защищает 55 тысяч серверов. Пользователь с псевдонимом Sythe опубликовал ссылку на файл в формате .csv (comma-separated values), содержащий почти миллион записей о пользователях сервиса RestoreCord. Файл доступен для свободного скачивания и не сопровождается загрузкой вредоносного ПО, хотя домен, на который он загружен, обычно ассоциируется со злоумышленниками. Цель, мотив и способ утечки до сих пор неизвестны. Последствия этого инцидента могут оказаться серьёзными, учитывая конфиденциальный характер раскрытых данных. Хотя пароли, по-видимому, не были скомпрометированы, комбинация имён пользователей, идентификаторов Discord и IP-адресов может быть использована для целевых фишинговых атак или других злоумышленных действий. Пользователям рекомендуется сохранять бдительность, сменить пароли, включить двухфакторную аутентификацию в своих учётных записях и отслеживать любую подозрительную активность. Утечка вызывает серьёзные сомнения в методах обеспечения безопасности сторонних служб, таких как RestoreCord, подчёркивая необходимость более строгих мер защиты данных и прозрачности при обработке пользовательской информации. Meta✴ пригрозила сотрудникам увольнениями за утечки, стало известно из утечки

31.01.2025 [17:13],

Павел Котов

Накануне гендиректор Meta✴ Марк Цукерберг (Mark Zuckerberg) провёл встречу с сотрудниками компании, на которой высказался по важным темам и ответил на вопросы подчинённых. Подробности мероприятия стали достоянием СМИ, хотя впоследствии в компании распространили служебную записку, в которой предупредили, что допустившие утечку будут уволены, передаёт The Verge.

Источник изображения: Alesia Kazantceva / unsplash.com «Мы серьёзно относимся к утечкам и примем меры. Когда допускается кража или разглашение информации, возникают последствия, выходящие за рамки непосредственного влияния на безопасность. Наши подразделения деморализуются, и мы все упускаем время, которое лучше потратить на работу над нашими продуктами и на достижение наших целей и миссии», — гласит внутренняя записка за авторством главного специалиста по информационной безопасности Meta✴ Гая Розена (Guy Rosen). Компания «примет соответствующие меры вплоть до увольнения», если выявит тех, кто допустил утечку; а «недавно мы прекратили отношения с сотрудниками, которые выкрали секретные документы и допустили утечку конфиденциальной информации компании», гласит документ. На встрече с сотрудниками господин Цукерберг сказал, что из-за утечек больше не будет таким откровенным. «Мы стараемся быть по-настоящему открытыми, но разглашается всё, что я говорю. Это возмутительно», — не сдержался гендиректор Meta✴. Не укрылся от внимания СМИ и тот факт, что во внутренней версии Facebook✴ технический директор Meta✴ Эндрю Босворт (Andrew Bosworth) разместил ссылку на новостной материал, посвящённый встречи руководства компании с сотрудниками, и озаглавил его «Давайте исправим Meta✴». Он добавил, что «увидел все гневные и грустные реакции из-за изменения формата [встреч], и я разделяю чувство потери по этому поводу, но это показывает, что решение было правильным». Данные всех жителей Грузии оказались в открытом доступе из-за халатности немецкого облака

24.01.2025 [17:08],

Павел Котов

Немецкий поставщик облачных услуг мог непреднамеренно раскрыть персональные данные всех жителей Грузии, обнаружили исследователи в области кибербезопасности. Они выявили две доступные без паролей базы данных с записями о жителях страны.

Источник изображения: Growtika / unsplash.com Открытие сделал эксперт в области кибербезопасности Боб Дьяченко (Bob Dyachenko) из компании SecurityDiscovery.com. Он рассказал, что обнаружил индекс Elasticsearch без защиты паролем, который содержал «обширный набор персональных данных», принадлежащих жителям Грузии. Индекс был составлен из двух баз: в одной было около 5 млн, в другой — более 7 млн записей. Учитывая, что население Грузии составляет менее 4 млн человек, есть основания предположить, что даже при наличии дубликатов записей в результате инцидента риску кражи данных, фишинга и другим угрозам подвержены все жители страны. В архивах содержались идентификационные номера граждан (возможно, номера социального страхования), их полные имена, даты рождения, пол, номера телефонов и прочая конфиденциальная информация. «Данные, видимо, были собраны или агрегированы из нескольких источников, предположительно из правительственных или коммерческих баз и служб идентификации», — рассказали эксперты. Сервер, на которым были размещены базы, принадлежал немецкому поставщику облачных услуг, и вскоре после предания инцидента огласке его отключили. Многие вопросы остались без ответа: был ли осведомлен об инциденте облачный провайдер, успели ли киберпреступники похитить данные перед отключением ресурса, и была ли перемещена база в другое место. Наконец, не удалось установить, по чьей вине произошла эта утечка, а значит, едва ли получится привлечь это лицо к ответственности. Число утечек личных данных россиян сократилось, но их объём вырос в прошлом году

24.01.2025 [15:20],

Владимир Мироненко

В 2024 году утечек персональных данных россиян стало гораздо меньше, хотя их объёмы заметно выросли, пишут «Ведомости» со ссылкой на данные компании DLBI и Роскомнадзора.

Источник изображения: Mika Baumeister/unsplash.com Согласно исследованию DLBI, проанализировавшей утечки данных, опубликованные в даркнете, на закрытых и публичных форумах и в Telegram-каналах, в 2024 году были зафиксированы 382 утечки, что меньше 445 утечек в 2023 году. Вместе с тем вырос объём утечек в прошлом году — были скомпрометированы 438 млн телефонных номеров и 227 млн адресов электронной почты, что на 70 % больше, чем годом ранее. Как и в 2023 году, в 2024 году на первом месте по количеству утечек оказалась отрасль электронной коммерции, в которой произошло 148 инцидентов, а доля утечек в общем объёме составила 38 %. Второе место сохранил сегмент развлекательных ресурсов с 33 случаями утечек (8 %) против 49 случаев (11 %) в 2023 году. На третьем месте по утечкам — медицинские сервисы (7 %), тогда как в 2023 году тройку замыкали финансовые организации. Как отметили специалисты DLBI, чем меньше компания, тем меньше у неё возможностей по борьбе с утечками данных, и тем чаще она сталкивается с подобными инцидентами. Сократилось количество утечек и по данным Роскомнадзора, который учитывает только те инциденты, которые были проверены и подтверждены специалистами регулятора. В ведомстве сообщают, что в 2024 году были зафиксированы 135 случаев утечек, в которых содержалось более 710 млн записей, годом ранее — 168 фактов утечек с более 300 млн записей. Как сообщают в DLBI, по объёму скомпрометированных данных в 2024 году лидирует сегмент развлекательных ресурсов с утечкой 37 % общего объёма кражи хакерами телефонных номеров и 47 % e-mail-адресов. На втором месте — финансовый сектор, на долю которого приходится 28 % утёкших номеров телефонов и 17 % адресов электронной почты. На третьем месте — сектор электронной коммерции с 10 % утёкших номеров телефонов и 13 % e-mail-адресов. В 2023 году лидировал по утечкам финансовый сектор (52 % утёкших номеров телефонов и 21 % адресов e-mail) с электронной коммерцией и развлекательными ресурсами на втором и третьем местах соответственно. В DLBI отметили, что в 2023–2024 гг. на распределение утечек по объёму повлияло небольшое число крупных инцидентов. Например, развлекательные ресурсы за два года оказались на втором месте из-за утечки из крупного онлайн-казино (73 млн телефонных номеров и 84 млн e-mail адресов), а сегмент финансовых организаций — благодаря утечке почти 70 млн телефонных номеров и 8 млн e-mail адресов клиентов одного из производителей программного обеспечения для микрофинансовых организаций. В основном утечки данных происходят посредством взлома инфраструктуры благодаря обнаруженным уязвимостям либо с использованием украденных паролей учётных записей с административным доступом, сообщили в DLBI. По словам экспертов, за большинством взломов по-прежнему стоят злоумышленники, которые, как правило, не пытаются продать полученные данные, а спешат выложить их в открытый доступ. Наиболее часто для взлома используются программы-стилеры, похищающие сохранённые пароли с компьютеров или мобильных устройств. Согласно прогнозу аналитиков, в условиях геополитического конфликта в 2025 году будут продолжаться атаки как хактивистов, так и прогосударственных преступных группировок на российские государственные и коммерческие организации. Ожидается, что с развитием технологий, используемых хакерами, новые атаки будут мощнее. У «Ростелекома» произошла утечка данных — клиентам рекомендовано сменить пароли

21.01.2025 [16:24],

Владимир Мироненко

«Ростелеком» прокомментировал появившуюся в интернете информацию об утечке данных пользователей в результате взлома систем хакерской группировкой. В сообщении для ТАСС компания предположила, что утечка могла произойти у одного из подрядчиков, у которого ранее уже фиксировались инциденты в информационной безопасности.

Источник изображения: Arif Riyanto/unsplash.com «В ответ на анонимные сообщения об утечке данных, приписываемой интернет-ресурсам “Ростелекома”, компания сообщает, что ранее фиксировала инциденты информационной безопасности у одного из своих подрядчиков, обслуживавших данные ресурсы. Наиболее вероятно, что утечка произошла из инфраструктуры подрядчика, — сообщили в «Ростелекоме» новостному агентству. — "Ростелеком" предпринял меры по устранению выявленных угроз». Ранее профильные Telegram-каналы сообщили об возможной утечке данных у «Ростелекома», к которой якобы причастна хакерская группа Silent Crow, известная громкими взломами. В частности, канал «Утечки информации» написал, что хакеры заполучили базы данных сайтов company.rt.ru и zakupki.rostelecom.ru, информация в которых датирована сентябрем 2024 года. Всего было скомпрометировано 154 тыс. уникальных адресов электронной почты и 101 тыс. номеров телефонов. Silent Crow ранее заявляла о взломе Росреестра, компаний «Киа Россия и СНГ», «АльфаСтрахование-Жизнь» и «Клуб клиентов Альфа-Банка». В «Ростелекоме» сообщили «Коммерсанту», что данные интернет-ресурсы не предназначены для обслуживания клиентов-физических лиц. «На этих ресурсах не хранятся и не обрабатывается персональные данные частных клиентов», — пояснили в компании. По предварительным данным «Ростелекома», утечки «особо чувствительных» персональных данных не было. Компания сообщила, что были приняты меры по устранению выявленных угроз, и в настоящий момент изучается опубликованная база данных с целью определить, «какая часть данных была скомпрометирована и относится ли она к компании». Как передают «Ведомости» со ссылкой на представителя «Ростелекома», в утекших базах содержатся контактные данные сотрудников и представителей юрлиц, то есть речь о корпоративных данных, а не пользовательских. Вместе с тем пользователям было рекомендовано сбросить пароли и включить двухфакторную аутентификацию. Антон Антропов, технический директор IT Task с более чем 20-летним стажем работы в сфере информационной безопасности, прокомментировал ситуацию следующим образом: «Здесь мы наблюдаем то, что я бы назвал классическим риск-ориентированным подходом из серии "зачем нам защищать все, если можно защитить только важные части сайта?". Учитывая, что информация говорит нам о взломе именно формы обратной связи, это то, о чем меньше всего обычно задумываются компании. Люди оставляют реальные имена, телефоны, почты и, как мы видим, взломщики не гнушаются взламывать никакие разделы сайта. Поэтому здесь можно смело говорить о том, что защита слаба настолько, и защищать необходимо все качественно». Обновлено: В Минцифры РФ заявили, что утечка данных у «Ростелекома» не затронула пользователей Госуслуг. В министерстве подчеркнули, что все данные портала под надежной защитой. В свою очередь Роскомнадзор заявил, что пока не получал официального уведомления от «Ростелекома» об утечке. Согласно закону «О персональных данных», оператор, допустивший утечку персональных данных, обязан уведомить об инциденте Роскомнадзор в течение 24 часов. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |