|

Опрос

|

реклама

Быстрый переход

Google защитит автозаполнение паролей в Chrome на Android биометрией

31.07.2025 [18:17],

Павел Котов

Современному человеку не всегда удобно вводить пароли вручную, поэтому для экономии времени люди пользуются встроенными в менеджеры паролей средствами автозаполнения. Доступ к этой функции часто ограничивается средствами биометрической аутентификации, но почему-то не в Google Chrome для Android, и это вскоре может измениться к лучшему, обратил внимание ресурс Android Authority.

Источник изображения: Growtika / unsplash.com В настройках «Google Менеджера паролей» есть опция, которая блокирует доступ к функции автозаполнения без биометрической аутентификации по лицу или отпечатку пальца. Эта защита работает в большинстве приложений, но не в браузерах, включая Chrome, хотя сам Chrome по умолчанию использует ту же службу автозаполнения. Теперь же на главной странице настроек «Google Менеджера паролей» появился новый текст описания: «Для дополнительной защиты всегда пользуйтесь аутентификацией по отпечатку пальцев, лицу или иной разблокировкой экрана при входе и использовании автозаполнения (скоро и в Chrome)». Таким образом, дополнительная аутентификация по распознаванию лица или отпечатка пальца теперь будет запрашиваться и в Google Chrome. Пока нет ясности, будет эта настройка применяться только к самому Chrome, или в настройках браузера появится собственная опция. Google выпустила экстренное обновление для Chrome, закрывшее опасную уязвимость

30.07.2025 [19:48],

Анжелла Марина

Google выпустила обновление Chrome 138, устраняющее несколько уязвимостей, включая одну высокого уровня опасности. Новая версия уже доступна для Windows (138.0.7204.183), macOS (138.0.7204.184) и Linux (138.0.7204.183), а также для мобильной платформы Android (138.0.7204.179). Согласно данным Google, ни одна из уязвимостей пока не использовалась в реальных атаках.

Источник изображения: AI Одна из устранённых уязвимостей, обозначенная под кодом CVE-2025-8292, классифицируется как ошибка высокого уровня риска (high risk) и представляет собой класс уязвимости use-after-free в компоненте Media Stream, который отвечает за обработку видео и аудио в браузере. По сообщению PCWorld, баг был обнаружен внешними исследователями безопасности и передан в Google. Об этом сообщил Сринивас Систа (Srinivas Sista) в блоге Chrome Releases, не раскрывая детали уязвимостей. Разработчики других браузеров на базе Chromium, включая Microsoft Edge, Brave и Vivaldi, пока не выпустили обновления и остаются на предыдущей версии Chromium. Что касается Opera, то версия 120.0.5543.93 основана на устаревшем ядре Chromium 135, выпущенном ещё в апреле, и включает десятки незакрытых уязвимостей. Однако разработчики добавили патч для устранения уязвимости нулевого дня CVE-2025-6558. В то же время Opera 121 в канале разработки уже перешла на Chromium 137, пропустив одну версию, но её стабильный релиз ожидается не раньше, чем через несколько недель. Google планирует выпустить Chrome 139 уже 5 августа. В Google Chrome появятся ИИ-сводки о репутации магазинов

29.07.2025 [08:37],

Анжелла Марина

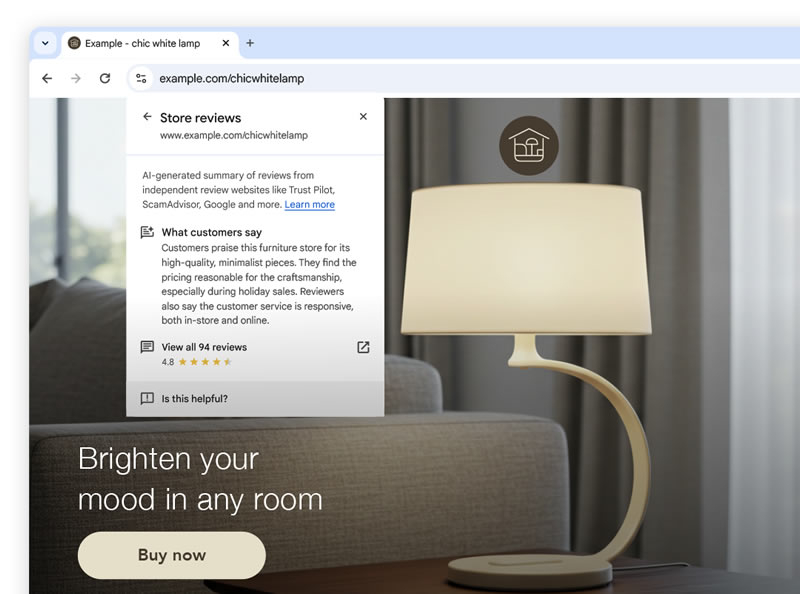

Google представила новую функцию в браузере Chrome, которая использует искусственный интеллект для генерации кратких обзоров интернет-магазинов. При нажатии на иконку слева от адресной строки появится всплывающее окно с информацией о репутации магазина, куда войдут такие показатели, как качество товаров, цены, обслуживание клиентов, условия возврата и покупательский опыт.

Источник изображения: AI По сообщению TechCrunch, сводки будут формироваться на основе отзывов с таких платформ, как Bazaarvoice, Bizrate Insights, Reputation.com, Reseller Ratings, ScamAdviser, Trustpilot, TurnTo, Yotpo и Verified Reviews. Функция изначально будет доступна только на настольных ПК и только на английском языке для пользователей в США. В Google не уточнили, появится ли аналогичный инструмент в мобильной версии браузера.

Источник изображения: Google По заявлению компании, эта функция призвана сделать онлайн-покупки безопаснее и удобнее. Однако её запуск также связан с усилением конкуренции с Amazon, который уже активно использует ИИ для анализа отзывов, подбора одежды по размеру и персонализированных рекомендаций. Отмечается, что нововведение появилось на фоне растущего давления на Chrome со стороны конкурентов и их ИИ-браузеров, таких как Perplexity Comet, The Browser Company (Dia) и Opera Neon, что вынуждают Google активнее интегрировать искусственный интеллект и в свой браузер. Среди разработок известны ИИ-агент, способный выполнять действия в Chrome от имени пользователя, и поддержка ассистента Gemini для подписчиков. Ранее компания уже внедрила ИИ-функции для поиска товаров, персонализированных рекомендаций, виртуальной примерки одежды, отслеживания цен, покупок в режиме AI Mode и автоматизированного оформления заказов. Последние две функции были представлены в этом году на конференции Google I/O, а подбор стильных образов одежды и интерьеров в AI Mode должен появиться уже осенью. Google закрыла несколько уязвимостей в Chrome — одну из них активно эксплуатировали хакеры

16.07.2025 [16:37],

Павел Котов

Компания Google выпустила обновление браузера Chrome, в котором исправила несколько уязвимостей. Одна из них активно использовалась киберпреступниками и позволяла выполнять произвольный код, обходя «песочницу» браузера.

Источник изображения: google.com/chrome Эксплуатируемой уязвимости присвоен код CVE-2025-6558, её уровень угрозы оценён в 8,8 балла из 10. Уязвимость затрагивает версии Google Chrome до 138.0.7204.157. Её обнаружили специалисты отдела Google Threat Analysis Group 23 июня. Причиной проблемы стала недостаточная проверка ненадёжных входящих данных в графическом движке ANGLE. С помощью специально подготовленной HTML-страницы злоумышленник мог добиться выхода из «песочницы». Механизм ANGLE (Almost Native Graphics Layer Engine) транслирует вызовы API OpenGL ES в более распространённые API, такие как Direct3D, Metal, Vulkan и OpenGL. Он предназначен для обработки графических команд, поступающих из ненадёжных источников — например, с сайтов, использующих WebGL. Ошибки в этом механизме могут иметь критические последствия для безопасности. Уязвимость позволяет удалённому злоумышленнику выполнять произвольный код в графическом процессе браузера Chrome. Компания Google отказалась раскрывать технические детали работы эксплойта до тех пор, пока большинство пользователей не обновит браузер до версии 138.0.7204.157/158 — в зависимости от операционной системы. В текущем обновлении также были устранены ещё пять уязвимостей. По данным Google, ни одна из них не использовалась в атаках. Среди исправленных — ошибка в движке V8 (CVE-2025-7656) и уязвимость, связанная с использованием очищенной памяти в WebRTC (CVE-2025-7657). Google Chrome для Android теперь позволяет выбрать, где расположить адресную строку

16.07.2025 [00:58],

Владимир Фетисов

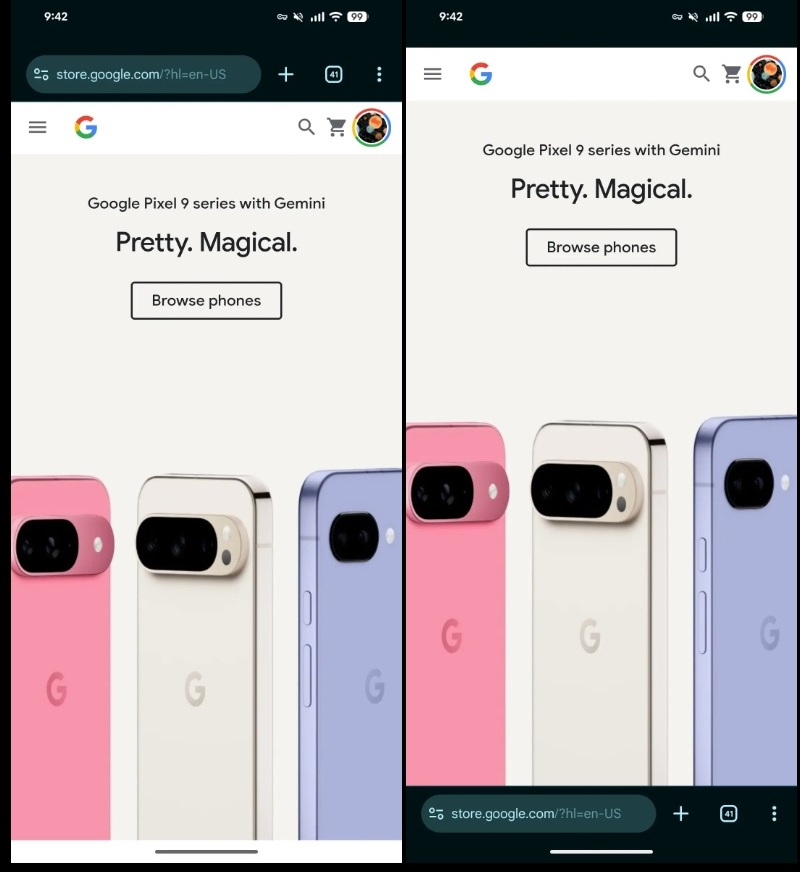

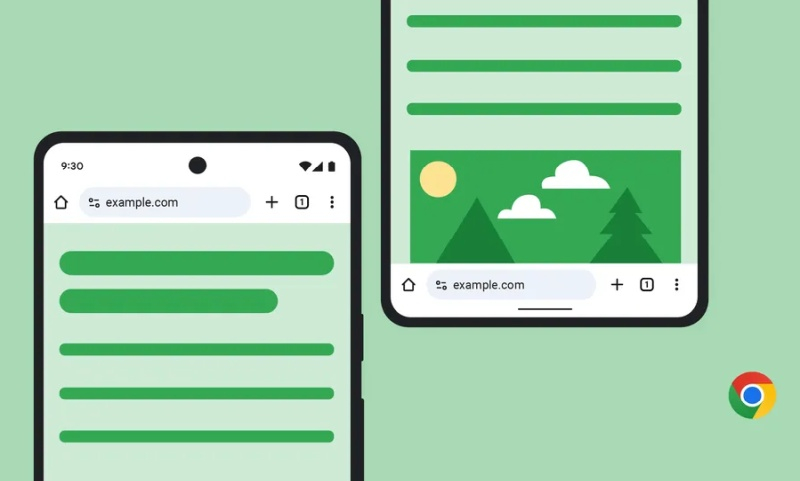

Разработчики из Google добавили в фирменный браузер Chrome для устройств на базе Android возможность размещения адресной строки в нижней части экрана. В скором времени эта функция станет доступна всем пользователям интернет-обозревателя.

Источник изображения: AI Когда функция становится доступной, в приложении появляется сообщение: «Вы можете нажать и удерживать, чтобы переместить адресную строку в нижнюю часть». После нажатия на адресную строку открывается новое меню, позволяющее переместить этот элемент интерфейса. В этом же меню есть опция, позволяющая скопировать текущую ссылку. В настройках браузера также появился новый раздел — «Адресная строка». После перемещения адресная строка отображается внизу вместе с другими элементами, такими как открытые вкладки и меню с тремя точками. В целом расположение элементов не меняется, поэтому взаимодействие с ними остаётся привычным для пользователей. Упомянутое нововведение стало доступно в Chrome версии 138.

Источник изображения: 9to5google.com Добавление возможности размещения адресной строки в нижней части экрана в Chrome для Android обсуждалось давно. Ещё в 2016 году Google практически начала внедрять эту функцию, но по каким-то причинам было принято решение отказаться от неё. Позднее разработчики экспериментировали с различными вариантами расположения элементов интерфейса, включая тот, при котором адресная строка оставалась вверху, а панель инструментов — внизу. В конечном счёте Google сохранила традиционный внешний вид, использовавшийся в течение многих лет. Отметим, что в Chrome для iOS возможность перемещения адресной строки вниз появилась ещё в 2023 году. Google начала тестировать новую панель поиска в Chrome с акцентом на ИИ

15.07.2025 [08:11],

Анжелла Марина

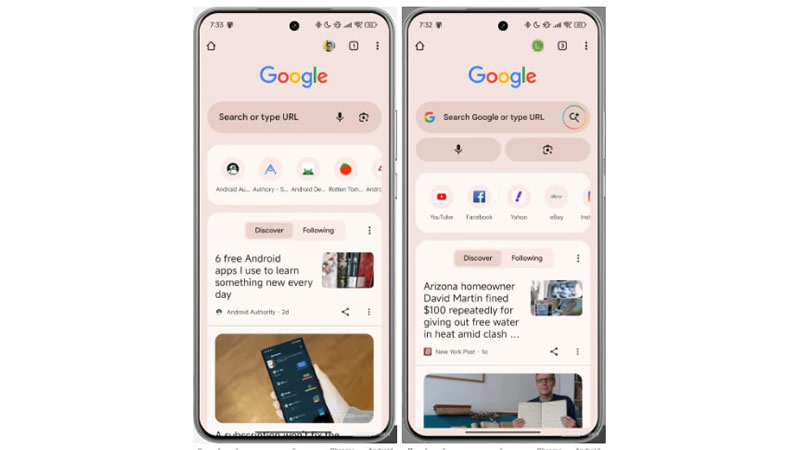

Новая вкладка Chrome скоро может выглядеть иначе. В бета-версии для Android Google тестирует обновлённый дизайн поисковой строки, где кнопка ИИ-режима (AI Mode) займёт более заметное место. Опция позволит получать развёрнутые ответы без необходимости просмотра множества ссылок. Как отмечает Android Authority, нововведение является частью стратегии компании по сохранению пользовательского интереса на фоне растущей конкуренции со стороны ChatGPT и Perplexity.

Источник изображения: Solen Feyissa/Unsplash В Android уже заметны изменения в дизайне поисковой строки. Вместо привычного расположения иконок голосового поиска и Google Lens («Google Объектив») они теперь находятся под строкой, освобождая место для кнопки AI Mode. Также слева появился логотип «G», а текст внутри поисковой строки незначительно изменился. Однако на некоторых устройствах с той же версией Chrome Beta (139.0.7258.32) для Android изменения оказались немного другими: сохранился старый текст, а вместо логотипа «G» добавилась кнопка режима инкогнито.

Источник изображения: androidauthority.com Различия в интерфейсе, скорее всего, связаны с экспериментальными настройками «Флаги Chrome» (Chrome flags), которые активированы только в некоторых аккаунтах. Это может указывать на то, что хотя глобального развёртывания пока не произошло, Google уже активно тестирует нововведение. По некоторым данным, аналогичные изменения могут появиться и в настольной версии браузера, а значит, официальный релиз не за горами. Отметим, что ранее компания уже добавила быстрый доступ к ИИ-режиму в поисковый виджет на Android и смартфонах Pixel, так что его появление в Chrome выглядит закономерным шагом. К тому же, поскольку Chrome остаётся самым популярным браузером в мире с долей рынка свыше 60 %, эта интеграция может ещё больше увеличить число пользователей, которые начнут активнее применять ИИ-функции в своём поиске. Магазин Chrome заполонили опасные расширения для браузера — их скачали уже 1,7 млн раз

08.07.2025 [18:39],

Алексей Селиванов

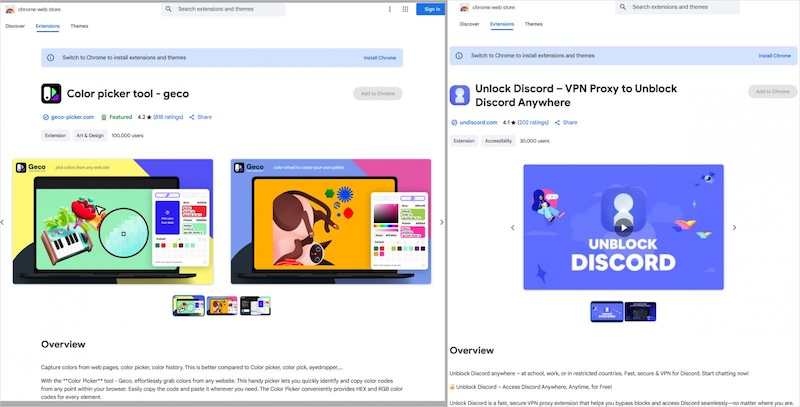

Одиннадцать вредоносных расширений для браузера, скачанных более 1,7 млн раз из магазина Chrome, могли следить за пользователями, перехватывать историю браузера и перенаправлять на небезопасные сайты, выяснили эксперты по кибербезопасности.

Источник изображения: BleepingComputer При этом большая часть дополнений выполняет заявленную функциональность — они маскируются под легитимные утилиты вроде прогноза погоды, инструментов для определения цветов или увеличения громкости, средств обхода блокировок сайтов или эмодзи-клавиатуры, пишет Bleeping Computer со ссылкой на исследователей из компании Koi Security. Часть расширений удалили вскоре после жалоб на них, но некоторые по-прежнему доступны. Некоторые дополнения имеют верификацию, сотни положительных отзывов и продвигаются на главной странице магазина, что вводит пользователей в заблуждение относительно их безопасности. Вот лишь некоторые из опасных расширений, которые стоит удалить из своего браузера: Color Picker, Eyedropper — Geco colorpick, Emoji keyboard online — copy&paste your emoji, Free Weather Forecast, Video Speed Controller — Video manager, Volume Max — Ultimate Sound Booster, а с полным списком можно ознакомиться на сайте Koi Security. По словам исследователей, вредоносный код скрывается в фоновых службах расширений через Chrome Extensions API. В них регистрируется обработчик, срабатывающий при каждой загрузке новой страницы. Он считывает URL и вместе с уникальным ID пользователя отправляет данные на удалённый сервер. В ответ сервер может отдавать команды на перенаправление. Таким образом злоумышленники получают возможность перехватить сессии и отправить жертву на фишинговые или заражённые сайты. Хотя в тестах Koi Security фактических редиректов не обнаружили, потенциал для атаки есть. Важно отметить, что изначальные версии этих расширений были «чистыми» — вредоносный код в них появился позже через автоматические обновления. Пока нет официальных комментариев от разработчиков, но не исключено, что их аккаунты были взломаны сторонними злоумышленниками, вставившими вредоносный код. Кроме того, Koi Security выявила аналогичную кампанию с теми же расширениями в официальном магазине Microsoft Edge: они суммарно набрали 600 тысяч установок. «В общей сложности эти расширения заразили более 2,3 млн пользователей браузеров, став одной из крупнейших известных операций по перехвату трафика», — отметили эксперты. Эксперты дают следующие рекомендации на случай обнаружения опасного расширения:

Google представила Chrome 138 с новыми ИИ-функциями, исправлениями уязвимостей и синхронизацией групп вкладок

25.06.2025 [20:30],

Анжелла Марина

Google представила новую версию фирменного браузера — Chrome 138, которая включает исправления 11 уязвимостей и добавляет новые функции, связанные с искусственным интеллектом. Также появилась возможность синхронизации групп вкладок между десктопными и мобильными устройствами, о чём сообщается в официальном блоге Chrome.

Источник изображения: AI Версия Chrome 138 доступна для Windows (138.0.7204.49), macOS (138.0.7204.50) и Linux (138.0.7204.49), а также для Android (138.0.7204.45) и iOS (138.0.7204.53). Одна из 11 устранённых уязвимостей — CVE-2025-6555 — классифицируется по уровню опасности как средняя и относится к типу ошибок use-after-free (UAF) в компоненте анимации. UAF представляет собой уязвимость в коде, которая возникает, когда приложение продолжает использовать участок памяти после того, как он уже был освобождён. Как сообщает PCWorld, ни одна из найденных уязвимостей пока не использовалась хакерами в реальных условиях. Ключевым нововведением также стала синхронизация групп вкладок между разными устройствами. Теперь пользователи могут создавать упорядоченные наборы вкладок на компьютере и получать к ним доступ со смартфона. Кроме того, Google улучшила работу с PDF-документами: Chrome научился распознавать текст в отсканированных файлах, что позволяет искать и копировать информацию из PDF. Однако не уточняется, происходит ли обработка файлов локально или в облаке. Ещё одной важной особенностью обновления стало расширение ИИ-функций, которые, правда, доступны только подписчикам Gemini. Теперь доступны функции обобщения длинных текстов и определения языка. Разработчики расширений для Chrome также получили доступ к ИИ-моделям через функцию Prompt API. Обновление устанавливается автоматически, но проверить наличие новой версии можно вручную — через меню «Помощь > О программе Google Chrome» или в разделе настроек «О браузере». Следующая версия Chrome 139 запланирована к выпуску на конец июля. Для Android она потребует операционную систему Android 10 и выше. Отмечается, что Chrome 138 станет последней версией, поддерживающей Android 8 (Oreo) и 9 (Pie). Производители других браузеров, работающих на основе исходного кода Chromium, включая Microsoft Edge, Brave и Vivaldi, уже начали внедрять обновления. Chrome для Android наконец научился переносить адресную строку в нижнюю часть экрана

25.06.2025 [18:24],

Сергей Сурабекянц

Старший менеджер по продукту Google, отвечающий за разработку Chrome, Ник Ким Секстон (Nick Kim Sexton) сообщил в блоге компании об очередных доработках интерфейса мобильного веб-обозревателя Chrome для Android. Теперь пользователи получили возможность изменить положение адресной строки браузера, переместив её в нижнюю часть экрана.

Источник изображения: Google «В зависимости от размера вашей руки и устройства одно положение адресной строки может быть удобнее другого. Мы разработали это обновление, чтобы предоставить вам возможность выбора предпочтительного расположения — чтобы вам было проще просматривать веб-страницы», — написал в блоге Секстон. Для смены положения адресной строки нужно совершить продолжительное нажатие на неё и выбрать опцию «Переместить адресную строку вниз». Ту же операцию можно совершить из пункта «Адресная строка» в меню «Настройки». Новая настройка веб-обозревателя Chrome для Android начнёт развёртывание на устройствах уже сегодня и станет доступна всем пользователям браузера в ближайшие недели. Встроенный в Windows родительский контроль уже две недели блокирует запуск Google Chrome

20.06.2025 [21:33],

Владимир Фетисов

По сообщениям сетевых источников, функция родительского контроля Microsoft Family Safety стала блокировать запуск браузера Google Chrome в Windows. Первые сообщения об этом появились ещё в начале месяца, когда некоторые пользователи обратили внимание, что Chrome либо перестал запускаться, либо самопроизвольно закрывается в процессе взаимодействия с ним.

Источник изображения: AI В службе поддержки Chrome подтвердили, что причиной проблемы с запуском и работой Chrome в Windows является баг функции родительского контроля Family Safety. «Наша команда изучила эти сообщения и установила причину такого поведения. У некоторых пользователей Chrome может не запускаться, когда активирована функция Microsoft Family Safety», — прокомментировал данный вопрос представитель службы поддержки Chrome. По всей видимости, другие браузеры, такие как Firefox и Opera, данная проблема не затрагивает. Некоторые пользователи даже выяснили, что, переименовав ярлык Chrome.exe в Chrome1.exe можно решить проблему с запуском браузера. Школы и родители, которые активировали функцию родительского контроля в рамках подписки Microsoft 365, могут отключить опцию «фильтровать неподходящие веб-сайты» в Family Safety, чтобы восстановить работу Chrome. Неясно, когда Microsoft устранит проблему, которая остаётся актуальной более двух недель. Официальные представители Microsoft пока никак не комментируют данный вопрос. «Мы ничего не слышали от Microsoft о готовящемся исправлении. Они предоставили пользователям, обратившимся к ним, рекомендации о том, как снова заставить Chrome работать, но я не думаю, что это будет иметь большой эффект», — приводит источник слова инженера техподдержки Chrome. Chrome перестанет работать на миллионах iPhone по всему миру после следующего обновления

09.06.2025 [16:18],

Владимир Фетисов

Стало известно, что следующая версия интернет-обозревателя Chrome, бета-версию которого Google тестирует в настоящее время, не будет поддерживать устройства, работающие под управлением программной платформы Apple iOS 16. Это означает, что приложение будет недоступно на старых iPhone, таких как iPhone X и iPhone 8.

Источник изображения: macrumors.com Аналогичным образом новая версия Chrome 138.7204.13 требует для корректной работы наличие iPadOS 17 или более новой версии программной платформы. Это означает, что следующая версия обозревателя Google не будет поддерживать iPad 5, 9,7-дюймовый iPad Pro и 12,9-дюймовый iPad Pro первого поколения. На данный момент упомянутая версия интернет-обозревателя Chrome находится на этапе бета-тестирования и точной даты запуска стабильной версии приложения пока нет. Браузер получил поддержку группировки вкладок на iPad, синхронизацию с Google Password Manager на iPhone и iPad, а также ряд улучшений, направленных на повышение общей производительности и стабильности приложения. Google похвасталась, что Chrome стал рекордно быстрым — пользователи недовольны ценой этого достижения

06.06.2025 [19:49],

Анжелла Марина

В Google заявили, что Chrome достиг рекордной скорости в тесте Speedometer 3.0, продемонстрировав после всех оптимизаций значительное увеличение производительности по сравнению с августом 2024 года. Однако пользователи по-прежнему считают, что браузер чрезмерно «пожирает» оперативную память (RAM), а вопросы конфиденциальности данных остаются нерешёнными.

Источник изображения: AI В своём блоге компания рассказала обо всех улучшениях, внесённых в популярный веб-браузер для повышения его скорости. Ускорение достигнуто за счёт оптимизации работы с памятью, улучшенного кеширования и доработки структур данных. Как показали тесты, последняя версия 139, которая в данный момент находится на стадии разработки (канал Dev), работает на 10 % быстрее, чем более ранняя версия. Speedometer считается одним из самых надёжных инструментов для оценки скорости браузеров в условиях, приближённых к реальным. Однако Google не предоставила сравнений с конкурентами — Edge, Firefox и другими популярными браузерами. Тем не менее независимые тесты указывают, что Chrome действительно демонстрирует высокую скорость и остаётся одним из лидеров в этом плане. Одновременно браузер продолжает подвергаться критике за высокое потребление оперативной памяти. Хотя разработчики работают над этой проблемой и уже добились определённых успехов, жалобы пользователей в интернете сохраняются, особенно со стороны владельцев маломощных устройств. Ещё одним камнем преткновения остаётся вопрос конфиденциальности. Некоторые пользователи выражают опасения по поводу того, что компания собирает слишком много данных о них через свой браузер. Подобные обвинения звучат не только в адрес Google, но и в адрес других крупных технологических компаний. Однако Chrome остаётся под более пристальным вниманием из-за своей доминирующей позиции на рынке. Google добавила ИИ-помощника Gemini в Chrome — он сделает сёрфинг в интернете удобнее

21.05.2025 [11:08],

Владимир Фетисов

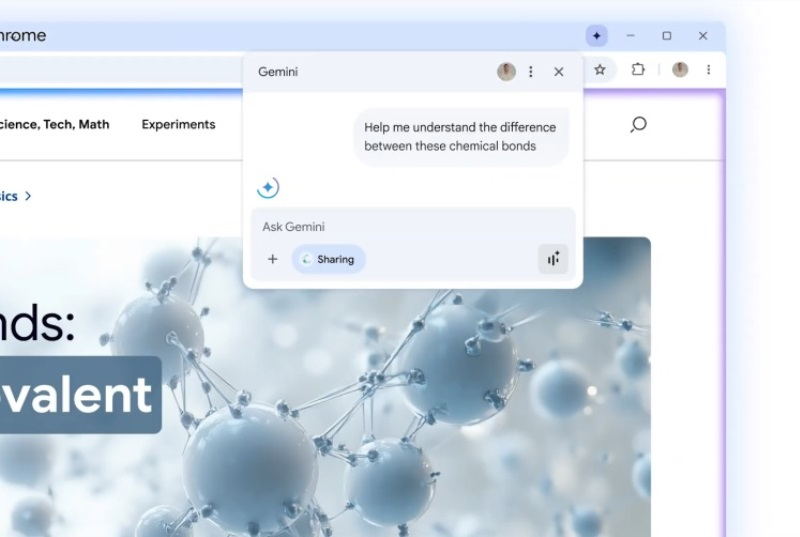

Компания Google объявила об интеграции своего ИИ-помощника Gemini в браузер Chrome. В сообщении разработчиков в блоге Google Labs сказано, что на начальном этапе он сможет «уточнять сложную информацию на любой просматриваемой пользователем веб-странице или обобщать её». В перспективе Gemini сможет одновременно «работать на нескольких вкладках и перемещаться по интернет-сайтам от имени пользователя».

Источник изображения: Google Для начала взаимодействия с Gemini необходимо нажать на значок с изображением искры, который располагается в верхнем правом углу браузера. После этого откроется окно для взаимодействия с ИИ-ботом, которое можно перемещать по экрану и менять его размер. В этом окне пользователь может задавать Gemini вопросы о просматриваемых веб-страницах. Перед анонсом этого нововведения Google показала журналистам, как работает ИИ-помощник в Chrome. Представитель компании открыл на маркетплейсе страницу туристического спального мешка и попросил Gemini перечислить ключевые характеристики товара. После этого ИИ-помощник изучил веб-страницу и вывел список с основными характеристиками спального мешка. Затем у Gemini спросили, подходит ли этот спальный мешок для кемпинга в штате Мэн (США). Для ответа на этот вопрос алгоритм брал информацию не только на странице товара, но и на других веб-сайтах. Далее представитель Google перешёл на страницу другого спального мешка и попросил сравнить товары, на что Gemini сформировал и предоставил сравнительную таблицу. На данном этапе пользователи могут взаимодействовать с Gemini, перемещаясь от вкладки к вкладке. Однако позднее в этом году алгоритм научится работать одновременно с несколькими вкладками, предоставляя пользователю информацию с любой из них. В демонстрации для журналистов представитель Google также показал функцию навигации по сайтам с помощью Gemini, которая станет доступной позднее. Распространение обновления, которое принесёт в Chrome ИИ-помощника Gemini, начинается на этой неделе. В первую очередь его получат пользователи Chrome на Windows и macOS старше 18 лет, для которых английский язык является родным, и у которых есть подписка Google AI Pro или Google AI Ultra. В дополнение к этому ИИ-бот станет доступен пользователям бета-версий Chrome на каналах Dev и Canary. Что касается переноса Gemini в мобильный веб-обозреватель, то Google думает над этим. Google Chrome начнёт автоматически менять слабые или взломанные пароли, но сначала попросит разрешения

21.05.2025 [01:23],

Анжелла Марина

На конференции Google I/O компания анонсировала новую функцию в Chrome, которая сможет автоматически обновлять слабые или скомпрометированные пароли в браузере. Теперь, если система обнаружит ненадёжный пароль, «Менеджер паролей» Google предложит пользователю автоматически заменить его на более надёжный.

Источник изображения: Firmbee.com / Unsplash Как сообщает The Verge, новую функцию анонсировали заранее, чтобы разработчики успели адаптировать свои сайты и приложения перед релизом, который запланирован на конец этого года. Сейчас браузер Chrome лишь предупреждает о небезопасных паролях, но не меняет их автоматически. «Если мы просто скажем пользователю, что его пароль слабый, необходимость менять его вручную вызовет раздражение, — отметила вице-президент и руководитель Chrome Париса Табриз (Parisa Tabriz). — А если что-то раздражает, люди этим пренебрегают. Автоматическая смена пароля является шагом к безопасности и это удобно». На вопрос о том, будет ли Chrome регулярно обновлять старые пароли, Табриз ответила, что браузер не станет делать это без согласия пользователя. Она подчеркнула, что компания стремится к тому, чтобы люди сами контролировали смену своих данных. Chrome для Android научится автоматически подставлять в формы авторизации коды из SMS

16.05.2025 [11:38],

Владимир Фетисов

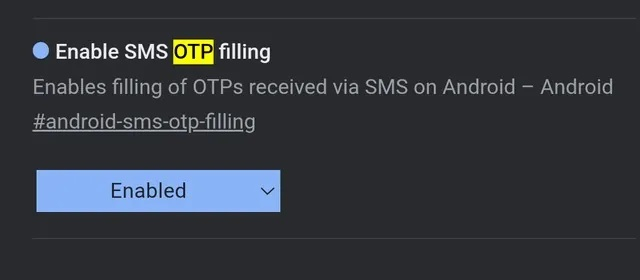

Приложения для Android уже давно способны автоматически определять приходящие по SMS коды двухфакторной аутентификации и подставлять их в соответствующие поля при прохождении пользователем процесса авторизации. Однако при использовании Android-версии браузера Chrome проверочные коды всё ещё приходится вводить вручную, но в скором времени это изменится.

Источник изображения: Jonas Leupe / Unsplash По сообщениям сетевых источников, Google работает над реализацией функции распознавания одноразовых кодов из SMS и их последующего копирования в нужные формы на веб-сайтах. В подтверждение этого приводится скрин экрана, на котором данная опция может быть активирована.

Источник изображения: Leopeva64 / Reddit Автоматическое обнаружение и заполнение одноразовых PIN-кодов (OTP) — полезная функция для Android-приложений, которая позволяет экономить время при авторизации. Вероятно, в случае с авторизацией на веб-сайтах она окажется столь же полезной и востребованной среди пользователей. Это будет особенно полезно для веб-ресурсов, у которых нет отдельного мобильного приложения, а также для людей, которые предпочитают использовать сайт какого-либо сервиса вместо того, чтобы устанавливать очередное приложение на свой смартфон. Отмечается, что двухфакторная аутентификация с помощью кодов из SMS-сообщений считается менее безопасной, чем другие варианты, такие как использование специального приложения для генерации проверочных кодов. Тем не менее эта функция должна оказаться полезной для сайтов, на которых реализована поддержка двухфакторной аутентификации. |