|

Опрос

|

реклама

Быстрый переход

В Google Play устранили 77 опасных приложений — их скачали 19 млн раз

25.08.2025 [23:42],

Анжелла Марина

Семьдесят семь вредоносных приложений для Android с совокупным числом установок свыше 19 миллионов были обнаружены в Google Play и впоследствии удалены. Угроза была выявлена специалистами исследовательской группы Zscaler ThreatLabs в ходе анализа новой волны заражений, связанной с банковским трояном Anatsa (известным также как Tea Bot).

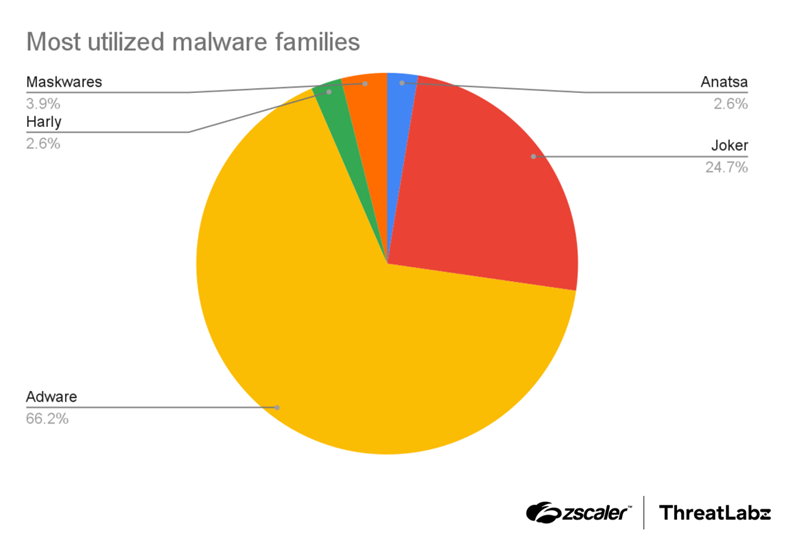

Источник изображения: Tofan Teodor/Unsplash Анализ показал, что более 66 % вредоносных приложений содержали компоненты adware, однако наиболее распространённым типом вредоносного ПО стал троян Joker, обнаруженный почти в 25-% проверенных приложений, пишет издание BleepingComputer. После установки Joker получает доступ к чтению и отправке SMS, может делать скриншоты, совершать звонки, копировать списки контактов, собирать данные об устройстве и автоматически подключать платные подписки.

Источник изображения: Zscaler ThreatLabs Часть приложений относилась к категории maskware — вредоносов, маскирующихся под легитимные приложения, которые внешне работают как заявлено, но в фоновом режиме похищают учётные данные, банковскую информацию, данные о местоположении и SMS, а также могут загружать дополнительные вредоносные модули. Исследователи Zscaler также обнаружили вариант трояна Joker под названием Harly, который, в отличие от классического Joker, не загружает вредоносный код с сервера, а хранит его внутри APK в зашифрованном виде — например, в ресурсах или нативной библиотеке. Это позволяет обходить проверку Google Play. Согласно отчёту компании Human Security, Harly маскируется под популярные приложения — игры, обои, фонарики и редакторы фото — и уже успел проникнуть в магазин с десятками подобных загрузок. Последняя версия трояна Anatsa расширила список целевых приложений: теперь он атакует 831 банковское и криптовалютное приложение, тогда как ранее их число составляло 650. При этом злоумышленники использовали приложение Document Reader – File Manager в качестве приманки: после установки оно загружает вредоносный модуль Anatsa, обходя проверку кода. Для маскировки Anatsa использует битые APK-архивы, что нарушает статический анализ, а также шифрование строк на основе DES в режиме выполнения, обнаружение эмуляторов и регулярную смену имён пакетов и хешей. Троян злоупотребляет разрешениями службы доступности (Accessibility Service), автоматически предоставляя себе расширенные привилегии. Он загружает фишинговые формы со своего сервера для более чем 831 сервиса, включая приложения из Германии и Южной Кореи, и оснащён модулем кейлоггера для сбора произвольных данных. Исследователь Zscaler Химаншу Шарма (Himanshu Sharma) отметил, что команда ThreatLabz зафиксировала резкий рост числа приложений с рекламным ПО в Google Play на фоне активности таких угроз, как Joker, Harly и банковские трояны, в то время как количество вредоносов вроде Facestealer и Coper, напротив, снизилось. Хакеры нашли способ отключать антивирус Avast с помощью его же драйвера

25.11.2024 [17:06],

Анжелла Марина

Специалисты по кибербезопасности из компании Trellix обнаружили, что хакеры нашли новый способ отключения антивирусных программ в целевых системах через использование легитимного, но старого драйвера Avast. Злоумышленники эксплуатируют уязвимость, позволяющую драйверу завершать процессы на уровне ядра.

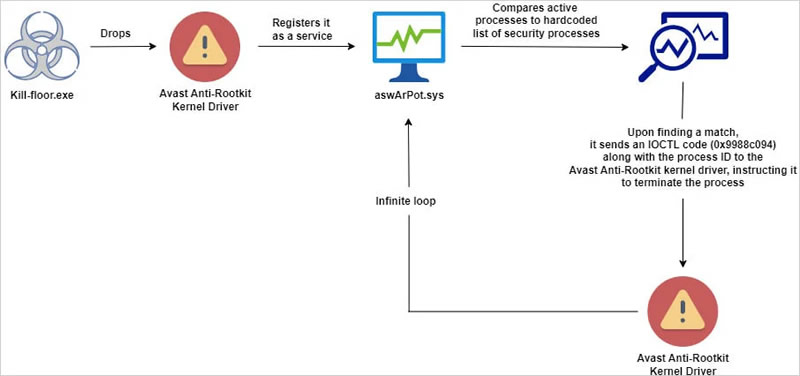

Источник изображения: Ed Hardie / Unsplash Согласно информации, атака, использует метод «принеси свой уязвимый драйвер» (BYOVD). Атакующие применяют старую версию драйвера антируткита Avast для остановки работы различных продуктов безопасности. Вредоносное ПО, известное как AV Killer, устанавливает драйвер под именем ntfs.bin в стандартную папку пользователя Windows.

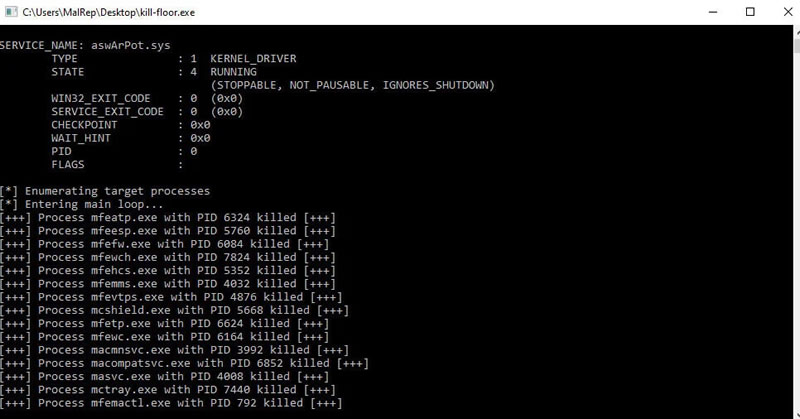

Цепочка атак. Источник изображения: Trellix После установки драйвера вредоносная программа создаёт сервис aswArPot.sys, используя утилиту Service Control (sc.exe). После этого, сверяются активные процессы системы с заранее заготовленным списком из 142 процессов, связанных с антивирусными приложениями. «Когда вирус находит совпадение, он самостоятельно создаёт идентификатор для взаимодействия с установленным драйвером Avast», — поясняет исследователь Тришан Калра (Trishaan Kalra) из компании Trellix.

Список процессов. Источник изображения: Trellix Далее с помощью программного интерфейса API DeviceIoControl, вредоносное ПО отправляет команды IOCTL, необходимые для завершения работы целевых процессов. Среди целей атаки называются антивирусы от таких ведущих компаний, как McAfee, Symantec, Sophos и других. При этом способ отключения позволяет хакерам проводить вредоносные действия без оповещения пользователя или блокировки со стороны систем безопасности.

Список процессов. Источник изображения: Trellix Стоит отметить, что сам по себе метод относительно архаичен. Аналогичные случаи были зафиксированы в начале 2022 года при анализе атак с использованием вымогателя AvosLocker. В ответ на обнаруженные уязвимости Avast выпустила обновления безопасности своего драйвера, а Microsoft для защиты от подобных атак предлагает использовать политику блокировки уязвимых драйверов, активно обновляемую с каждым крупным релизом Windows. |