|

Опрос

|

реклама

Быстрый переход

Intel выпустила важные исправления безопасности для устранения уязвимостей в Core Ultra, Arc и серверных GPU

17.05.2025 [07:32],

Анжелла Марина

Компания Intel выпустила новые обновления безопасности, затрагивающие процессоры, видеокарты и игровое программное обеспечение. Среди исправленных проблем — критические дефекты в драйверах GPU, ошибки в микрокоде Core Ultra и одна уязвимость среднего уровня в ПО Endurance Gaming Mode.

Источник изображения: Kandinsky В официальном сообщении Intel упоминает десять потенциально опасных уязвимостей высокой степени риска, которые могли привести к получению повышенных прав, атакам типа DDoS или утечке конфиденциальных данных. По сообщению TechSpot, проблема затрагивает драйверы графических решений, интегрированных в процессоры с 6-го поколения Core до новейших Core Ultra, включая архитектуру Arrow Lake. Также затронуты дискретные видеокарты Arc и серверные GPU Flex 140/170. Отдельные обновления микрокода устраняют уязвимости в интерфейсе Integrated Connectivity I/O, которые позволяли злоумышленнику получить повышенные права в системе. Кроме того, две дополнительные уязвимости могли привести к утечке данных — одна (CVE-2025-20012) была обнаружена внутренними специалистами Intel, а вторую (CVE-2025-24495) выявили исследователи из группы VUSec при Амстердамском университете (VU Amsterdam).

Источник изображения: techspot.com Напомним, Intel традиционно выпускает исправления одновременно с Microsoft в рамках ежемесячного обновления безопасности Patch Tuesday (вторник исправлений), и этот месяц не стал исключением. Серия обновлений предназначена для устранения потенциально опасных ошибок, влияющих как на аппаратные, так и на программные продукты, затрагивающие несколько поколений процессоров, графических чипов и интегрированных решений. Новые атаки Spectre-v2 легко обходят защиту CPU Intel и крадут данные из ядра

14.05.2025 [05:12],

Анжелла Марина

Группа специалистов из Амстердамского свободного университета (Vrije Universiteit Amsterdam) выявила серию уязвимостей Spectre-v2, получивших кодовое название Training Solo. Эти атаки позволяют обходить защитные механизмы процессоров Intel, такие как IBPB и eIBRS, и извлекать данные из памяти ядра со скоростью до 17 Кбайт/с, а из гипервизора со скоростью 8,5 Кбайт/с. Эксплойты уже опубликованы в открытом доступе на GitHub.

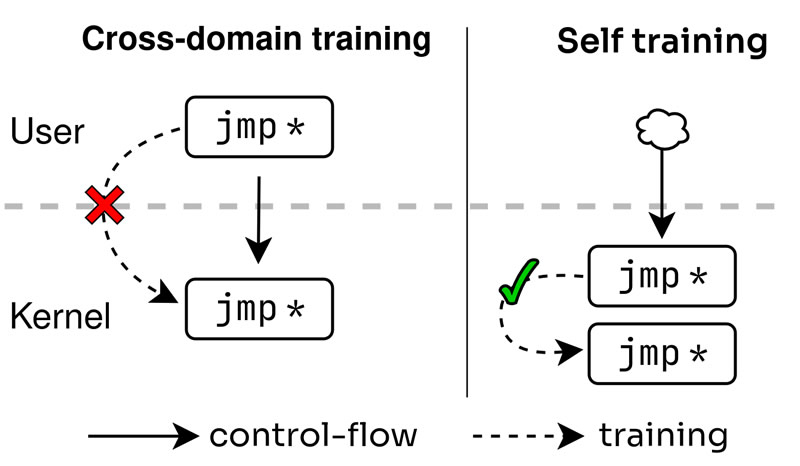

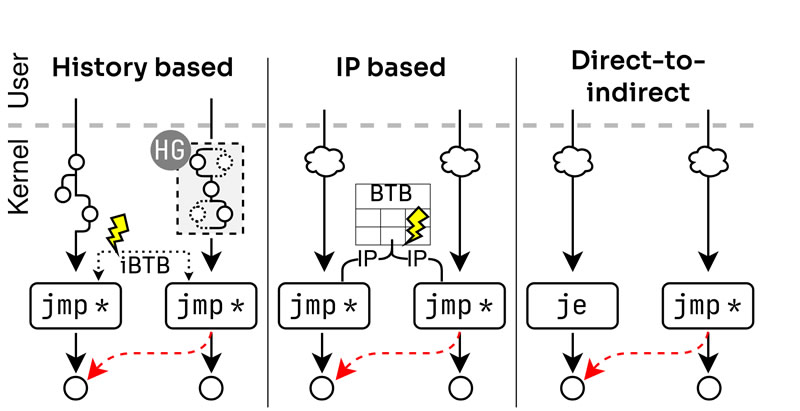

Источник изображения: Kandinsky Как сообщает OpenNET, в основе Spectre-v2 лежит манипуляция предсказанием переходов в процессоре. Злоумышленник заставляет систему спекулятивно выполнять инструкции, оставляя в кеше следы данных, которые затем можно извлечь, анализируя время доступа. Training Solo отличается тем, что вместо запуска своего кода атакующие используют уже существующие фрагменты кода в ядре или гипервизоре, делая, таким образом, атаку более завуалированной.

Источник изображения: opennet.ru Исследователи описали три варианта реализации атак Training Solo. Первый способ заключается в использовании SECCOMP для подмены BPF-фильтров и создания ложных переходов (скорость утечки — 1,7 Кбайт/с). Второй метод основан на IP-коллизиях в буфере переходов (BTB), когда один переход влияет на другой. Третий метод, самый быстрый (17 Кбайт/с), использует такие аппаратные уязвимости, как CVE-2024-28956 (ITS) и CVE-2025-24495, позволяющие прямым переходам влиять на косвенные. Интересно, что на тестировании один из этих методов позволил считать хеш-значение пароля пользователя root всего за 60 секунд.

Источник изображения: opennet.ru Атакам подвержены чипы Intel с поддержкой eIBRS, включая Coffee Lake и Lion Cove. Уязвимость ITS (CVE-2024-28956) затрагивает Core 9–11 поколений и Xeon 2–3 поколений, а уязвимость CVE-2025-24495 угрожает новейшим Lunar Lake и Arrow Lake. Одновременно AMD заявила, что её процессоры не подвержены данным атакам, а компания Arm уточнила, что в зоне риска находятся только старые чипы без поддержки современных расширений FEAT_CSV2_3 и FEAT_CLRBHB. Все найденные проблемы уже получили исправления от производителей. Intel выпустила обновление микрокода с новой инструкцией IBHF, а в Linux добавлены патчи, блокирующие эксплуатацию через cBPF. Для старых процессоров рекомендована программная очистка буфера переходов. Также в ядре внедрён механизм выноса косвенных переходов в верхнюю часть строки кеша. Отмечается, что угроза актуальна для облачных провайдеров и виртуальных сред, где возможна утечка между гостевыми системами и управляющим хостом. Владельцам серверов на Intel рекомендуется как можно скорее установить обновления, а пользователи AMD и современных Arm-чипов могут не опасаться — их системы защищены на аппаратном уровне. Western Digital инвестирует в технологию вечного хранения данных на керамике Cerabyte

12.05.2025 [20:34],

Сергей Сурабекянц

Инновационная компания Cerabyte сегодня объявила о получении стратегических инвестиций от Western Digital, что должно кардинально ускорить разработку её технологии хранения данных. Недавно Cerabyte продемонстрировала работоспособность своих прототипов после кипячения в солёной воде и нагрева в духовке. Компания заявляет, что её устройства хранения также защищены от ультрафиолетового излучения, радиации, коррозии и даже электромагнитных импульсов.

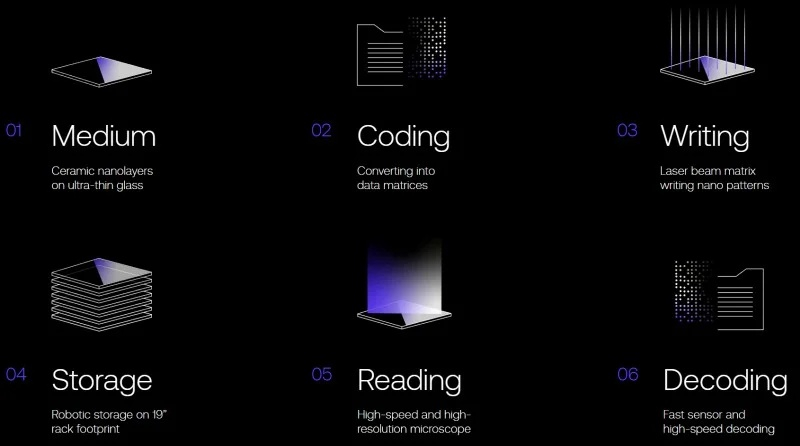

Источник изображений: Cerabyte Cerabyte — немецкая компания, которая обещает произвести революцию в области хранения данных. Она гарантирует сохранность информации на протяжении 5000 лет даже при воздействии комплекса негативных факторов — от высоких температур до проникающей радиации. Новая технология представляет собой способ хранения информации на основе неорганических нанослоёв с использованием керамических частиц толщиной 50–100 атомов. Данные можно будет записывать и считывать с помощью лазера или пучка частиц, структурируя информацию аналогично QR-кодам. Cerabyte утверждает, что объёмная плотность хранения данных «в основном зависит от толщины подложки», которая может представлять собой стеклянные пластины толщиной 100–300 мкм или ленты толщиной 5 мкм с покрытием в 10 нм.  По утверждению Cerabyte, уже в 2025–2030 годах технология позволит повысить плотность хранения данных с 10 до 100 Пбайт на стойку при использовании картриджей CeraMemory. А в 2030–2035 годах планируется появление лент CeraTape ёмкостью 1 Эбайт. Керамическая нанопамять обеспечивает скорость записи и чтения данных на уровне гигабайт в секунду, при этом за один лазерный импульс может быть записано до 2 миллионов бит информации. Запись на ленту при помощи потока частиц может достичь объёмной плотности порядка терабайта на кубический миллиметр, что на порядок превышает плотность всех коммерчески доступных на сегодня решений для хранения данных.  Директор по стратегии и корпоративному развитию Western Digital Шантну Шарма (Shantnu Sharma) отметил, что инвестиции в Cerabyte соответствуют приоритету компании по расширению сферы применения её продуктов в долгосрочном хранении данных. По его словам, компания «с нетерпением ждёт сотрудничества с Cerabyte для формирования технологического партнёрства по коммерциализации этой технологии». Соучредитель и генеральный директор Cerabyte Кристиан Пфлаум (Christian Pflaum) сообщил, что его компания «рада работать с Western Digital над формированием технологического партнёрства, которое усилит нашу способность предоставлять доступные решения для масштабируемых систем постоянного хранения». В долгосрочной перспективе Cerabyte надеется к 2030 году снизить стоимость хранения до менее $1 за терабайт, что станет настоящим прорывом по сравнению с текущей стоимостью хранения на самых современных жёстких дисках.  Ни Cerabyte, ни Western Digital не назвали конкретных сроков запуска коммерческих продуктов с использованием новой технологии, ограничившись заявлением о том, что заключённое партнёрство «ускорит» её разработку. Отметим, что на протяжении последнего года Cerabyte получила инвестиции от американской некоммерческой венчурной компании In-Q-Tel, Европейского совета по инновациям (EIC) и от разработчика систем хранения данных компании Pure Storage. Первый квартал SanDisk без WD показал падение выручки и убыток в $103 млн

12.05.2025 [05:22],

Анжелла Марина

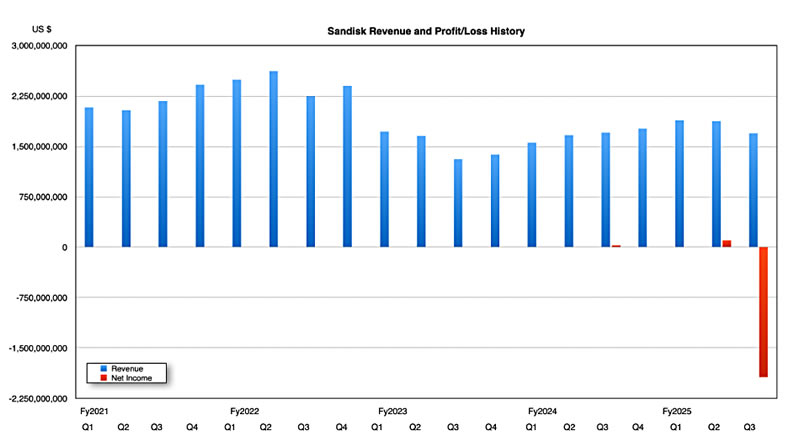

Компания SanDisk, недавно отделившаяся от Western Digital, опубликовала первые финансовые результаты в качестве самостоятельного бизнеса — и они оказались неутешительными. Выручка за квартал, завершившийся 28 марта, составила $1,7 млрд, что на 0,6 % меньше, чем годом ранее, и на 10 % ниже предыдущего квартала.

Источник изображения: sandisk.com Главной причиной, как отмечает издание Blocks and Files, стало списание деловой репутации (goodwill) на $1,83 млрд, после чего был зафиксирован убыток по GAAP в размере $103 млн. Для сравнения, год назад компания получила прибыль в размере $27 млн. Финансовый директор Луис Висосо (Luis Visoso) пояснил: «Мы провели оценку нематериальных активов в соответствии с учётными стандартами и пришли к выводу, что их балансовая стоимость превышает реальную. В результате был зафиксирован неденежный убыток». После списания стоимость goodwill SanDisk сократилась до $5 млрд.

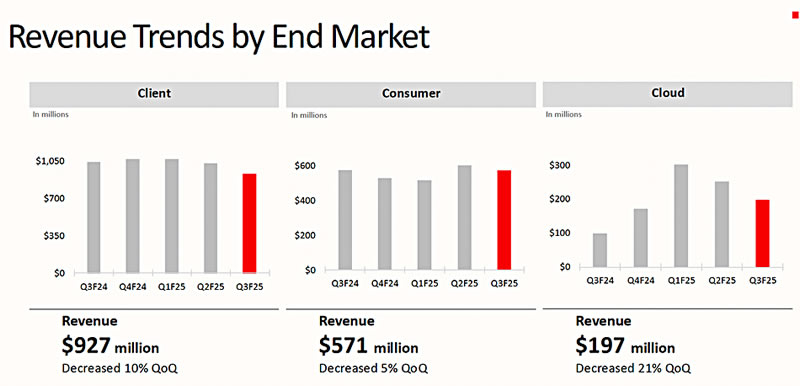

Источник изображения: blocksandfiles.com Ещё одним вызовом остаются торговые пошлины США. Однако Висосо отмечает, что сейчас пошлины действуют только для поставок из Китая в США (27,5 %), а более 95 % продукции SanDisk в Штаты поступает из других стран. Одновременно генеральный директор Дэвид Гёкелер (David Goeckeler) отметил, что, несмотря на сложности, компания смогла превысить прогнозы по выручке. «Я доволен тем, как команда справилась с задачами в первом квартале. Мы начали активный запуск технологии BiCS 8, которая обеспечивает высокую производительность, энергоэффективность и плотность хранения», — сказал он. В отчёте также отмечается, что NAND-память продолжает испытывать избыток предложения, что затронуло и SanDisk. Сильнее всего просели продажи в облачном сегменте, здесь выручка упала на 21 % в квартальном выражении, до $197 млн. Выручка от клиентских решений (ПК и ноутбуки) снизилась на 10 %, до $927 млн, а потребительский рынок потерял 5 %, опустившись до $571 млн. При этом SanDisk увеличила долю на рынке центров обработки данных (hyper-scalers), на которые пришлось 12 % поставок против 8 % годом ранее. Чтобы сбалансировать спрос и предложение, компания планирует сократить объёмы производства и повысить цены.

Источник изображения: blocksandfiles.com При этом, несмотря на ожидаемый рост спроса из-за окончания поддержки Windows 10 и обновления парка ПК, продажи SSD для клиентских устройств не оправдали надежд. Тем не менее, SanDisk уверена в новых технологиях, включая BiCS 8 с 218 слоями и контроллер Stargate. Как отмечает Гёкелер, компания уже сейчас производит QLC-чипы ёмкостью 2 Тбит, которые тестируются ведущими облачными провайдерами для твердотельных накопителей на 128 ТБ и 256 ТБ. Завершая отчёт, Гёкелер выразил уверенность в долгосрочных перспективах NAND-памяти: «По нашим оценкам, индустрия NAND готова к устойчивому долгосрочному росту, и ожидается, что к концу десятилетия спрос достигнет $100 млрд». По его мнению, рост будет обусловлен экспоненциальным расширением данных, отчасти подпитываемым внедрением искусственного интеллекта, а также циклами обновления ПК и мобильных устройств. Относительно текущих трудностей компании, SanDisk ожидает восстановления спроса во второй половине года, прогнозируя выручку на следующий квартал в $1,8 млрд (±$5 млн), что на 2,2 % больше, чем год назад. Google защитит пользователей Chrome от фишинга с помощью локальной ИИ-модели Gemini Nano

09.05.2025 [06:47],

Анжелла Марина

Компания Google представила новые инструменты на базе искусственного интеллекта, направленные на усиление защиты пользователей браузера Chrome от онлайн-мошенничества. Нововведение касается большой языковой модели (LLM) Gemini Nano, работающей локально, непосредственно на устройстве пользователя.

Источник изображения: AI Эта технология, как сообщает TechCrunch, будет использоваться в настольной версии Chrome в режиме расширенной защиты (Enhanced Protection), которая обеспечивает в два раза более высокую безопасность по сравнению со стандартной защитой. Gemini Nano поможет выявлять и блокировать потенциально опасные сайты, в том числе ранее неизвестные и, как отмечают в Google, идеально подходит для этой задачи благодаря своей способности анализировать разнообразную и сложную структуру ресурсов. Компания также обращает внимание на риски, связанные с уведомлениями от недобросовестных сайтов, которые могут использовать push-уведомления для попыток обмана. Для противостояния этому в мобильной версии Chrome для Android появится новая система предупреждений о таких push, а пользователь сможет выбрать — отключить это уведомление или пройти по ссылке в нём. Также Google отметила, что уже использует ИИ для борьбы с мошенничеством в поисковой системе. Технологии позволяют ежедневно блокировать сотни миллионов подозрительных результатов. В частности, компания зафиксировала рост числа мошенников, выдающих себя за сотрудников авиакомпаний, и утверждает, что благодаря новым мерам количество подобных случаев удалось сократить более чем на 80 %. Экс-сотрудника SK hynix обвинили в передаче Huawei технологии выпуска памяти HBM

08.05.2025 [15:01],

Геннадий Детинич

Прокуратура Центрального округа Сеула по расследованию киберпреступлений сообщила, что 51-летний гражданин Республики Корея, обозначенный как «А», был арестован и обвинён в нарушении Закона о предотвращении недобросовестной конкуренции и охране коммерческой тайны. Обвиняемый ранее работал в компании SK hynix и в одном из её китайских филиалов, где, как предполагается, и совершил правонарушение — передал одной из местных компаний секреты производства чипов HBM.

Источник изображения: ИИ-генерация Grok 3/3DNews Как пояснили в правоохранительных органах, «А» обвиняется в утечке конфиденциальных данных компании, которые он передал полупроводниковой компании HiSilicon во время своей работы в дочерней компании SK hynix в Китае в 2022 году. По данным обвинения, обвиняемый сделал и сохранил более 11 000 фотографий технологических документов SK hynix, связанных с производством датчиков изображения CMOS (CIS). К технологии производства памяти HBM относится техпроцесс формирования металлических контактов на пластинах для соединения их в стеки. Это улучшает отвод тепла наружу и обеспечивает сквозное электрическое соединение нескольких слоёв кристаллов, чем производство памяти HBM отличается, например, от DRAM. Датчики изображения также используют схожую технологию, поскольку представляют собой стек из слоя фотодиодов, сигнального процессора и памяти. Сообщается, что «А» удалил пометку «конфиденциально» и логотип компании с некоторых технических документов перед тем, как сделать их фотографии. Также выяснилось, что обвиняемый использовал материалы, составляющие коммерческую тайну, при составлении резюме, которое затем отправил в китайскую компанию. Google устранила в Android активно эксплуатируемую уязвимость FreeType и десятки других дыр в безопасности

06.05.2025 [22:05],

Анжелла Марина

Google выпустила обновление безопасности для операционной системы Android, устранив 45 уязвимостей, включая критическую ошибку в библиотеке компьютерных шрифтов FreeType. Эта уязвимость, обозначенная как CVE-2025-27363, позволяла злоумышленникам выполнять произвольный код на устройстве без каких-либо действий со стороны пользователя.

Источник изображения: AI По данным BleepingComputer, уязвимость была обнаружена специалистами из Facebook✴ в марте 2025 года. Она затрагивает все версии FreeType вплоть до 2.13.0, выпущенной в феврале 2023 года. Также сообщается, что есть признаки того, что эксплойт уже применялся в ограниченных целевых атаках. Помимо FreeType, обновления исправляют уязвимости в компонентах Framework, System, Google Play и ядре Android, а также в чипсетах MediaTek, Qualcomm, Arm и Imagination Technologies. Большинство из этих ошибок позволяли повысить привилегии в системе и имели высокий уровень опасности. Исправления доступны для Android 13, 14 и 15, хотя не все уязвимости затрагивают каждую из этих версий. При этом стоит учесть, что Android 12 официально перестал получать обновления безопасности с 31 марта 2025 года, а более старые версии и вовсе остались без защиты. Тем не менее, Google может выпускать некоторые критические исправления через Google Play System Updates, но без гарантии их для устаревших устройств. Чтобы проверить наличие обновления, нужно зайти в «Настройки» → «Безопасность и конфиденциальность» → «Система и обновления» → «Обновление безопасности» и нажать «Проверить наличие обновлений». Точный путь может отличаться в зависимости от модели устройства и производителя. Эксперты рекомендуют владельцам смартфонов на Android 12 и старше перейти на более новую версию ОС или установить кастомную прошивку с актуальными патчами. В противном случае устройства остаются уязвимыми для атак. Южнокорейский сотовый оператор SK Telecom заменит 25 млн SIM-карт из-за кибератаки

06.05.2025 [17:40],

Сергей Сурабекянц

Южнокорейский оператор мобильной связи SK Telecom объявил о бесплатной замене SIM-карт для 25 миллионов своих мобильных клиентов после недавней масштабной утечки данных. Компания обеспечивает мобильной связью почти половину населения Южной Кореи. Представитель SK Telecom заверил, что имена клиентов, идентификационные данные или финансовая информация не были раскрыты. Из-за создавшегося дефицита оператор сможет заменить в мае не более 6 млн SIM-карт.

Источник изображения: unsplash.com 19 апреля компания обнаружила в своей сети вредоносное ПО. С его помощью злоумышленникам удалось украсть данные универсального модуля идентификации абонента (USIM), которые, как правило, включают международный идентификатор мобильного абонента (IMSI), номер мобильной станции ISDN (MSISDN), ключи аутентификации, данные об использовании сети и SMS или контакты, если они хранятся на SIM-карте. Основной риск от этой утечки состоит в возможности выполнять несанкционированные переносы номеров на клонированные SIM-карты. SK Telecom заверила клиентов, что такие запросы будут автоматически обнаруживаться и блокироваться её системой обнаружения мошенничества (FDS) и службой защиты SIM-карт, которые были доработаны для противодействия новым угрозам. На сегодняшний день SK Telecom предлагает бесплатную замену SIM-карт 25 миллионам абонентов, но предупреждает, что из-за нехватки запасов в мае удастся заменить не более 6 миллионов SIM-карт: «В настоящее время SK Telecom имеет 1 миллион SIM-карт и планирует получить ещё 5 миллионов к концу мая 2025 года». Компания рекомендует использовать систему онлайн-бронирования для планового проведения процедуры. SK Telecom опубликовала FAQ об инциденте, в котором говорится, что расследование точных причин и масштабов все ещё продолжается, но «вторичный ущерб или утечки в даркнете» пока не выявлены. Оператор предупредил об отключении услуг роуминга для абонентов, активировавших защиту SIM-карты, но в ближайшее время эта функция будет доработана и роуминг снова станет доступен. Все клиенты получат персонализированное сообщение с инструкциями по безопасности. Telegram выбыл из топ-5 самых безопасных мессенджеров

06.05.2025 [12:10],

Владимир Мироненко

Согласно исследованию компании Artezio (входит в ГК «Ланит»), наиболее защищённым приложением для общения среди экспертов считается заблокированный в России мессенджер Signal, пишет «Коммерсантъ». При этом Telegram, ранее занимавший в рейтинге пятое место, в перечень наиболее защищённых мессенджеров не вошёл, что связано с существенными изменениями в политике безопасности в 2024 году.

Источник изображения: NordWood Themes/unsplash.com По оценкам Artezio, в перечень самых безопасных приложений для обмена сообщениями в 2025 году вошли Signal, Olvid, Threema, Element (Matrix), Session, Wickr, Wire, iMessage, WhatsApp и Viber. Специалистами оценивались как технические аспекты защиты приложений, так и их устойчивость к актуальным угрозам. В рамках исследования мессенджеры тестировались по 60 ключевым параметрам: от качества шифрования и защиты метаданных до устойчивости к социальной инженерии и прозрачности политик конфиденциальности. «Несмотря на высокую популярность Telegram, он не вошел в обновлённый рейтинг из-за существенных изменений в политике безопасности в 2024 году», — сообщили в Artezio. К тому же, в Telegram отсутствует сквозное шифрование по умолчанию во всех чатах, включая групповые, что является критическим недостатком с точки зрения современных стандартов безопасности, добавили в компании. В свою очередь, Signal (компания-разработчик принадлежит американской НКО Signal Technology Foundation) получил первую позицию рейтинга благодаря открытому коду, минимальному сбору метаданных и инновационной системе «запаздывающего шифрования», обеспечивающей защиту даже при компрометации ключей. В августе 2024 года Роскомнадзор ограничил доступ к Signal в связи с нарушениями, которые позволяют использовать приложение в злоумышленнических целях. Второе место аналитики отдали французскому мессенджеру Olvid с уникальной архитектурой zero-trust, не требующей номер телефона или e-mail при регистрации. Третье место получил мессенджер Threema благодаря полному сквозному шифрованию и анонимной регистрации. Четвёртое место у децентрализованной платформы с открытым кодом Element (Matrix). На пятом месте открытый анонимный мессенджер Session, созданный в Австралии, который ранее не входил в рейтинг. Для защиты в нём используется технология маршрутизации: сообщения проходят через несколько промежуточных серверов, каждый из которых «знает» только предыдущий и следующий узлы, но не весь маршрут (как в Tor). WhatsApp добавили в рейтинг благодаря протоколу Signal и шифрованию по умолчанию, но в связи с принадлежностью к Meta✴ были обнаружены возможные каналы утечки метаданных о пользователях. Исследователи определили несколько тенденций на рынке защищенных коммуникаций, существующих в 2025 году. Во-первых, была отмечена деанонимизация стандартных платформ, поскольку мессенджеры стали чаще сотрудничать с правоохранительными органами, что привело к миграции пользователей на альтернативные сервисы. С другой стороны, эксперты отметили значительный рост ценности приватности среди пользователей. Как сообщают в SafeTech Group, мошенники предпочитают использовать для своих схем самые популярные мессенджеры. Если речь идёт о мошеннических звонках от «службы безопасности банка», то чаще всего они применяют Viber и WhatsApp, а для других операций социальной инженерии — Telegram. В России взлетел спрос на системы защиты от утечек данных

05.05.2025 [12:36],

Владимир Фетисов

После того, как в России был принят закон об ужесточении наказания за утечку данных и введены оборотные штрафы, спрос на решения для защиты информации вырос на 40 %. По оценкам участников рынка, вложения отечественных компаний в обеспечение кибербезопасности в этом году могут увеличиться до 47 млрд рублей. Поскольку к моменту вступления закона в силу не все организации успеют внедрить новые решения, спрос на них сохранится как минимум в течение двух лет.

Источник изображения: Kevin Ku / Unsplash По прогнозу ИБ-компании «Стахановец», в следующем году расходы российских предприятий на кибербезопасность могут составить 58 млрд рублей. Тенденцию к росту инвестиций аналитики связывают в том числе с развитием регулирования работы с данными. Отмечается, что с момента подписания законопроектов об ужесточении наказания за утечку данных спрос на системы Data Loss Prevention компании вырос на 35-40 %. По данным «Б1 », на данный момент рынок решений для защиты данных составляет примерно 10 % от всех продуктов в сфере кибербезопасности. В денежном выражении это примерно 21 млрд рублей. В компании прогнозируют, что этот сегмент вырастет до 17 % к 2027 году, в том числе за счёт закона о введении оборотных штрафов для организаций, допустивших утечку данных. Отмечается, что от утечек данных и негативной деятельности инсайдеров в полной мере не защищена ни одна российская компания. По данным источника, в 38 % случаев увольняющиеся сотрудники пытаются скачать базы данных клиентов или партнёров компании. Основными каналами утечек продолжают оставаться мессенджеры, на долю которых приходится 35 % подобных случаев. Публикации в интернете, в том числе в облачных хранилищах, является каналом для утечки данных в 15 % случаев. Представитель компании «Стахановец» рассказал, что во многих российских организациях всё ещё не используются системы защиты данных. Это подтверждается данными ФСТЭК России, сотрудники которой подсчитали, что к концу 2024 года только у 10 % организаций был обеспечен базовый уровень безопасности. Это означает, что к моменту вступления в силу закона об ужесточении наказания за утечку данных многие отечественные компании попросту не успеют внедрить DLP-решения. В InfoWatch подсчитали, что рынок DLP-систем стабильно растёт на 10-15 % в год. Там также отметили, что чаще всего подобные атаки реализуются с помощью инсайдеров — когда внутренний и внешний злоумышленники действуют совместно. Одна из задач DLP-систем заключается в мониторинге и предотвращении подобных инцидентов. Google откроет Gemini доступ ко всей информации о пользователях, которую она накопила

02.05.2025 [19:20],

Павел Котов

Гонка чат-ботов с искусственным интеллектом накаляется, и теперь Google собирается дать Gemini возможность понять пользователя как, возможно, никто другой. Gemini сможет не только запоминать предыдущие разговоры с человеком, но также учиться на его действиях в других приложениях: Gmail, «Google Календарь» и YouTube, сообщил президент Google Labs и Gemini Джош Вудворд (Josh Woodward).

Источник изображения: blog.google В апреле OpenAI объявила, что значительно расширит память ChatGPT, позволит помощнику обращаться к прошлой переписке с пользователем и использовать эту информацию для персонализации последующих ответов. Такие ответы, по мнению компании, будут в большей степени соответствовать его интересам, привычкам и предпочтениям, обеспечивая более комфортное и полезное взаимодействие. В Google решили на этом не останавливаться. В ближайшее время компания откроет Gemini доступ к истории прошлых чатов пользователя и ИИ, а после этого развернёт функцию pcontext, что означает «персонализированный контекст». Пока эта функция тестируется внутри компании. Она предназначена для извлечения информации из учётной записи пользователя в экосистеме Google, что обеспечит Gemini глубокое понимание жизни пользователя: упоминаются, в частности, Gmail, «Google Фото», «Google Календарь», «Google Поиск» и YouTube. Компания намеревается сделать Gemini более активным, но не уточнила, что именно имеется в виду. Возможно, помощник с ИИ будет по собственной инициативе выдвигать полезные предложения с учётом расписания, истории веб-поиска и активности в почтовом ящике пользователя. Настолько глубокая интеграция, конечно, поднимает вопрос о конфиденциальности. Google и без того хранит чрезвычайно много информации о пользователях, а открытие её системе ИИ и возможность совершать операции с этими данными — очередной шаг вперёд. Поэтому в компании заверили, что будут запрашивать у пользователей явное разрешение, прежде чем Gemini получит доступ к этим данным. Это шаг к тому, чтобы сделать Gemini более «личным, проактивным и мощным», уверен господин Вудворд. И намекнул, что скоро появится новая информация. Посчитали — прослезились: только 6 % паролей уникальны, а остальное — сплошные «qwerty» и «1234»

02.05.2025 [00:09],

Анжелла Марина

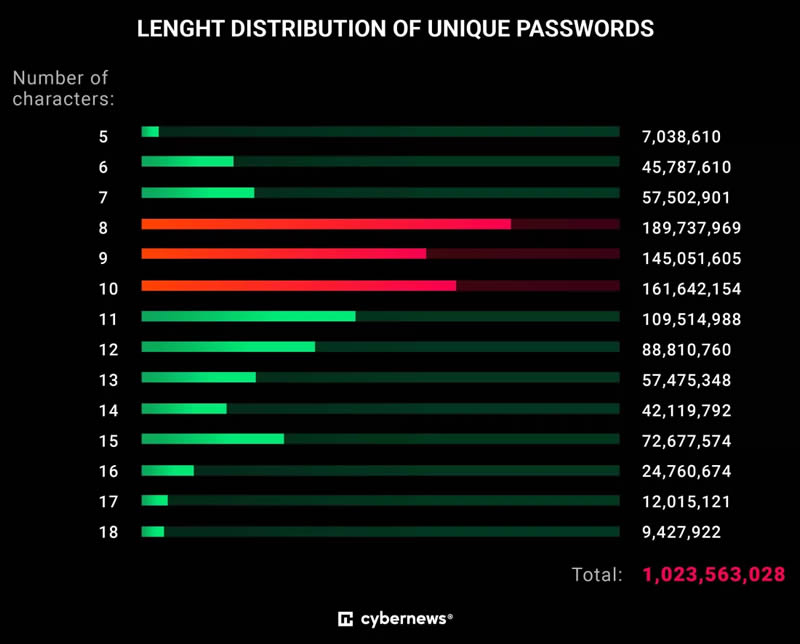

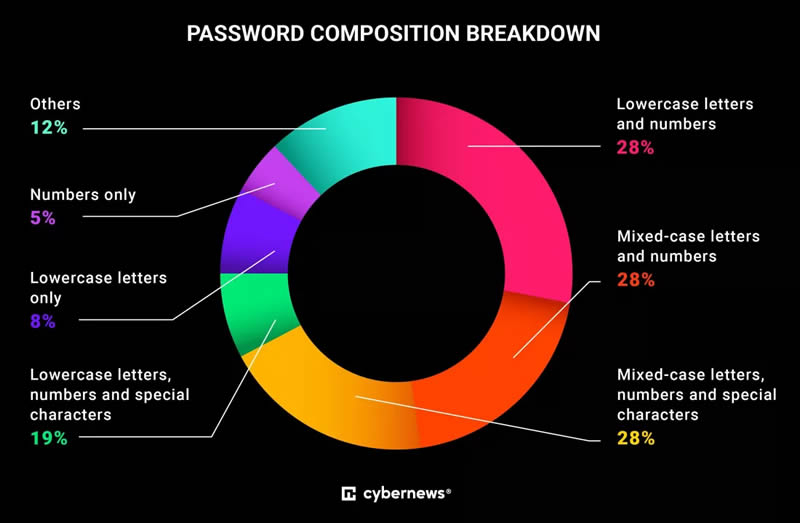

Исследователи безопасности из CyberNews проанализировали 19 миллиардов паролей, попавших в сеть в следствии хакерских атак в 2024 и 2025 году, и пришли к выводу, что только 6 % являются уникальным набором символов, а остальные 94 % — это настоящая катастрофа, не отвечающая самым элементарным требованиям безопасности.

Источник изображения: AI Как пишет TechSpot, 42 % пользователей выбирают пароли длиной 8–10 символов, а 27 % ограничиваются только цифрами и строчными буквами. Если бы не требования сервисов по количеству символов, многие использовали бы и вовсе 3–4 знака. В топе самых предсказуемых вариантов оказались «1234» (727 млн случаев), «password» (56 млн) и «admin» (53 млн). Также популярны имена, ругательства, названия городов, стран и животных.

Источник изображения: CyberNews «Проблема не в незнании правил безопасности, а в нежелании их соблюдать, — говорят эксперты. — Создать сложный пароль легко, но запомнить его трудно, и без специальных программ держать в голове десятки надёжных комбинаций практически невозможно». Исследователи выяснили, что люди полагаются на шаблонные варианты, которые хакеры первыми проверяют при взломе. Например, словарь для подбора паролей обязательно включает «qwerty», «iloveyou» и «123456». Такие комбинации взламываются за секунды даже без специального ПО.

Источник изображения: CyberNews Но решение конечно имеется. Можно использовать менеджеры паролей, например, Bitwarden или 1Password, и двухфакторную аутентификацию (2FA). Однако их используют немногие. «Люди готовы рисковать данными, лишь бы не тратить лишние 30 секунд», — констатируют в CyberNews. Сообщается, что все проанализированные данные были анонимизированы — не привязаны к конкретному логину или почте. Однако масштабы утечек показывают, если пароль простой или повторяется на нескольких сайтах, шанс взлома крайне велик. ИИ с помощью мощных GPU научился взламывать пароли быстрее, чем их успевают менять

30.04.2025 [22:48],

Анжелла Марина

Современные хакеры с помощью искусственного интеллекта и мощных видеокарт (GPU) могут взламывать даже сложные пароли за считанные дни, а в некоторых случаях — мгновенно. Новое исследование по кибербезопасности, о котором сообщил HotHardware, показало, что традиционные комбинации символов больше не обеспечивают надёжной защиты.

Источник изображения: AI Системы безопасности давно используют метод хеширования — преобразование пароля в случайную последовательность символов. Например, пароль «Hot2025hard@» может храниться в базе данных сайта как зашифрованная строка вида «M176рге8739sheb647398nsjfetwuha63». Однако злоумышленники научились обходить эту защиту, создавая огромные списки возможных комбинаций и сравнивая их с утёкшими в сеть хешами. Согласно исследованию Hive Systems, такие нейросети, как ChatGPT-3, в сочетании с 10 000 видеокарт Nvidia A100 способны за короткое время подобрать 8-символьный пароль, состоящий из цифр, заглавных и строчных букв. Если же пароль ранее уже утёк в сеть, содержит словарные слова или повторяется на разных сайтах, взлом происходит ещё быстрее. Особую угрозу представляют мощные GPU-кластеры. Так, получив доступ, например, к 20 000 чипов Nvidia A100, хакеры могут взламывать даже длинные пароли. При этом исследователи подчёркивают, что речь идёт о случайно сгенерированных комбинациях, а простые пароли вроде «123456» или «qwerty» взламываются моментально. Вывод исследования очевиден: привычные способы защиты становятся неэффективными. Некоторые крупные компании, такие как Microsoft, уже переходят на passkey — более безопасную форму аутентификации без использования паролей. Она представляет собой защищённый цифровой ключ, хранящийся в специальном аппаратном или программном модуле непосредственно на устройстве пользователя, например, в Trusted Platform Module (TPM) или в облаке Microsoft с шифрованием. Тем не менее большинство пользователей всё ещё полагаются на устаревшую систему паролей. Пока же эксперты советуют использовать пароли длиной не менее 12 символов, включающие цифры, спецсимволы (например, «@» или «~») и буквы разного регистра. Также важно не применять один и тот же пароль на разных сайтах и, по возможности, активировать двухфакторную аутентификацию. Роскомнадзор призвал бизнес признаться в утечках персональных данных и сэкономить на штрафах

23.04.2025 [12:39],

Владимир Фетисов

Роскомнадзор предложил представителям бизнеса сообщить о произошедших утечках данных, что позволит им избежать ужесточённых норм законодательства, которые вступят в силу с 30 мая 2025 года. Об этом на пресс-конференции «Утечки данных как социально-экономическая проблема» рассказал заместитель главы ведомства Милош Вагнер.

Источник изображения: Rohan / Unsplash В настоящее время компании не получают ни штрафов за неуведомление Роскомнадзора о подобных инцидентах, ни оборотных штрафов. По словам Вагнера, датой правонарушения будет считаться момент, когда подтвердится раскрытие данных неограниченному кругу лиц. Таким подтверждением может стать, например, опубликованная злоумышленниками база данных или уведомление от самой компании, которая допустила утечку персональных данных. «Поэтому у компаний до 30 мая есть время, чтобы проинформировать уполномоченные органы о произошедших ранее утечках. И тогда, соответственно, к ним будут применяться меры ответственности, предусмотренные действующим сегодня законодательством», — приводит источник слова господина Вагнера. Он также добавил, что после вступления в силу новых норм законодательства не только сам факт утечки, но и неуведомление об инциденте Роскомнадзора будет считаться правонарушением. В настоящее время наказание за инциденты, связанные с утечкой персональных данных, регулируется двумя федеральными законами, которые были приняты в ноябре 2024 года. Они предусматривают ответственность за получение персональных данных без законных оснований и неправомерный доступ к ним, а также ужесточают ответственность за нарушения при обработке и хранении конфиденциальной информации, вводят новые нормы штрафов, составы правонарушений и предусматривают способы уменьшения размеров ответственности. Уголовная ответственность за незаконное использование персональных данных действует с 11 декабря 2024 года. Во время упомянутой ранее пресс-конференции Вагнер призвал представителей бизнеса задуматься о соблюдении принципов работы с персональными данными. Он считает необходимым минимизировать объёмы персональных данных, а также удалять такую информацию после достижения цели её использования. «На наш взгляд, многие игнорируют это требование. И можно было бы, например, по достижении цели обезличить данные, перенести в архив и т.д.», — добавил Вагнер. Данные опроса InfoWatch и Ассоциации по вопросам защиты информации (BISA), в котором участвовали крупные и средние компании из сегмента информационной безопасности, указывают на то что 58 % респондентов принимают организационные меры, а также ведут подготовку к проверкам после ужесточения ответственности за утечки. В это же время 28 % компаний бездействуют или не считают грядущие изменения чем-то важным. Отмечается, что 53 % участников опроса планируют или приняли меры, но у них нет уверенности в том, что их будет достаточно. «На вопрос о том, чего вам не хватает для улучшения защиты персональных данных в вашей организации, респонденты назвали не финансовую поддержку, не технические средства или какие-то другие материальные ресурсы. Почти половина опрошенных (45%) отметили отсутствие понимания руководства и сотрудников. Это говорит о том, что проблема утечек персональных данных — это вопрос осознания проблемы руководством и внутри организации, понимания того, что защита данных — это задача всей компании, а не только службы безопасности», — отметила Наталья Касперская, президент ГК InfoWatch и председатель правления АРПП «Отечественный софт». Исследование InfoWatch, BISA и исследовательской группы «Циркон», в котором приняли участие 350 компаний, показало, что только четверть респондентов направили информацию об утечках в уполномоченные органы. При этом 59 % участников опроса предпочли не разглашать информацию о подобных инцидентах. «Утечки персональных данных — это проблема, которая затрагивает не только бизнес, но и всех без исключения жителей нашей страны. Важно понимать, что именно утечки становятся первопричиной мошенничества, той почвой, на которой растут бесконечные звонки от фейковых служб безопасности и сотрудников правоохранительных органов. По оценкам крупнейших банков, в прошлом году граждане потеряли из-за телефонного мошенничества до 295 млрд рублей, это колоссальные масштабы ущерба. Снизить его помогут только совместные усилия регуляторов и бизнеса, направленные на работающую и эффективную защиту данных», — отметила Наталья Касперская. Dr.Web отмечает 33 года: скидка 20 % на Dr.Web Security Space в честь дня рождения легендарного антивируса

22.04.2025 [10:00],

Андрей Созинов

22 апреля 2025 года российский разработчик антивирусного программного обеспечения — компания «Доктор Веб» — отмечает 33-летие антивируса Dr.Web. В честь этой знаменательной даты пользователи получают подарок: скидку 20 % на лицензию Dr.Web Security Space для 1 персонального компьютера сроком на 3 года. Акция продлится с 22 по 29 апреля 2025 года включительно.  Антивирус Dr.Web был создан в 1992 году, став одним из первых антивирусов в мире. За более чем три десятилетия существования продукт прошёл путь от антивирусного сканера до мощного комплексного решения по защите от всех типов цифровых угроз. Благодаря собственным технологиям детектирования и лечения вредоносного ПО, Dr.Web завоевал доверие миллионов пользователей. Dr.Web Security Space — это современное решение для комплексной защиты персональных компьютеров (Windows, Linux. macOS). Продукт объединяет в себе новейшие технологии противодействия вирусам, троянам, шпионским и рекламным программам, фишинговым сайтам и другим интернет-угрозам. Преимущества Dr.Web Security Space:

Dr.Web Security Space — это ваша уверенность в безопасности. Оплачивайте онлайн-покупки, общайтесь с друзьями в соцсетях, смотрите видео и трансляции, загружайте приложения — все это безопасно с Dr.Web. С 22 по 29 апреля Dr.Web Security Space можно приобрести по праздничной цене — всего за 2959,2 рублей вместо 3699 рублей. Не упустите возможность защитить свой компьютер или ноутбук надолго и по выгодной цене! |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |