|

Опрос

|

реклама

Быстрый переход

Впервые в России представлен суверенный конвейер разработки безопасного ПО

18.09.2025 [11:30],

Сергей Карасёв

Конвейер основан на отечественных решениях разработки, тестирования и контроля безопасности ПО Восемь отечественных вендоров совместно с Институтом системного программирования РАН им. В. П. Иванникова и НТЦ «ФОБОС-НТ» представили полностью импортонезависимый конвейер разработки безопасного программного обеспечения (РБПО). Первый показ решения состоялся на стендах компаний в рамках международного форума Kazan Digital Week. В конвейере разработки безопасного ПО используются продукты из Реестра российского ПО, а все инструменты предоставляются компаниями, зарегистрированными в России, поэтому заказчики обеспечены технической поддержкой от производителей. Это выгодно отличает их от открытого ПО. Важной особенностью созданного конвейера является также соответствие требованиям государственных регуляторов, в том числе и ФСТЭК России. Зачем нужен конвейер РБПОВ конвейере разработки безопасного ПО реализована автоматизация всех ключевых этапов разработки — от управления задачами и написания кода, до тестирования и эксплуатации опубликованного ПО. Также предусмотрена методическая поддержка, благодаря чему конвейер можно эффективно применять в реальных проектах. Он помогает ускорить выпуск продуктов за счёт динамической инфраструктуры, оптимизации ресурсов и упорядоченности процессов. Таким образом, применяя конвейер разработки безопасного ПО, заказчик получает управляемый и предсказуемый результат. Ключевое преимущество конвейера РБПО — в том, что проверки безопасности возможно проводить на различных этапах жизненного цикла разработки ПО, а не проверять только в конце, когда работа уже завершена. Такой подход позволяет выявлять и устранять ошибки на ранних стадиях, до того как они станут причинами наличия уязвимостей. По оценкам специалистов, исправление ошибок после выхода продукта в эксплуатацию обходится в среднем в 40 раз дороже, чем на стадии проектирования. В ряде случаев это может привести к существенным потерям и даже остановке бизнеса. Программное обеспечение, разработанное в инфраструктуре конвейера, может считаться более безопасным за счёт исправления недостатков, выявленных с применением специализированных инструментов: автоматического анализа поверхности атаки, статического анализа, сканирования зависимостей для выявления небезопасных библиотек и компонентов, фаззинг-тестирования и динамического тестирования приложений на типовые ошибки и уязвимости. Дополнительно используются средства формирования прозрачной аналитики и метрик для команды и руководства. Сочетание применения этих технологий позволяет своевременно выявлять ошибки в коде и конфигурациях, снижая вероятность их попадания в опубликованную версию разработанного ПО. Потенциальные клиентыНовый конвейер безопасной разработки ориентирован на широкий круг заказчиков. Его применение обеспечит выполнение требований по импортозамещению и разработке безопасного ПО как для организаций государственного сектора, так и крупнейших компаний страны, относящихся к критической информационной инфраструктуре (предприятия промышленности, электроэнергетики, топливно-энергетический сектора, финансов и пр.) и их поставщиков ПО. Организации из финансового сектора и их поставщики ПО также смогут выполнить требования к контролю безопасности ПО, используемого при финансовых операциях и обработке клиентских данных, утверждённых Банком России. Для широкого перечня организаций и вендоров это способ снизить расходы на устранение ошибок и встроить безопасность в привычные CI/CD-процессы, опираясь на лучшие мировые практики. А для стартапов и малого бизнеса — возможность с самого начала закладывать доверие и масштабируемость продукта, повышая его инвестиционную привлекательность. Роли участников«Лукоморье»Экосистема «Лукоморье» обеспечивает управление полным жизненным циклом IT-продуктов в рамках единого конвейера. Система «Яга» позволяет работать с проектами и задачами на всех этапах — от постановки задачи и проверки кода до тестирования, стейджинга и закрытия. В одной рабочей среде можно собрать команду, задачи и всю информацию по проекту. Эксплуатация и сопровождение продуктов организуются через ESM-систему «Диво», обеспечивая поддержку и управление сервисами после выпуска. «Базис»В основе инфраструктуры конвейера разработки безопасного ПО лежат два сертифицированных продукта компании «Базис» — платформа виртуализации Basis Dynamix Enterprise и платформа управления контейнерами Basis Digital Energy. Вместе они создают динамическую инфраструктуру для установки инструментов конвейера РБПО: Basis Dynamix Enterprise создаёт виртуальные узлы для работы конвейера, а Basis Digital Energy разворачивает на них кластеры Kubernetes. OpenIDEOpenIDE — открытая мультиязычная среда разработки и платформа для плагинов — усиливает конвейер на рабочем месте разработчика. OpenIDE переносит контроль безопасности «влево»: с помощью расширений для OpenIDE возможно внедрить предкоммит-проверки, secret-сканы, аудит зависимостей, генерацию SBOM и единые политики линтинга прямо в IDE. Решение работает для Java/Spring, TypeScript/Node.js, Python, Go и IaC и поддерживает локальный AI-ассистент в периметре компании. CodeScoringCodeScoring обеспечивает защиту на основных этапах жизненного цикла разработки программного обеспечения. IDE-плагины вовлекают разработчиков в обеспечение безопасности продуктов, используя привычное окружение и удобство использования. Модуль OSA выявляет уязвимости в используемых для сборки зависимостях и не допускает их попадания во внутреннюю инфраструктуру, а SCA формирует перечень компонентов приложения с указанием рисков безопасности и лицензирования. Система TQI постоянно анализирует качество кода, помогает находить дубликаты, утечки и выстраивать прозрачную работу команд. Дополнительно реализована безопасность секретов: поиск в коде оставленных паролей, токенов и другой чувствительной информации предотвращает утечки конфиденциальных данных и снижает риски несанкционированного доступа. GitFlicПлатформа работы с исходным кодом GitFlic выполняет центральную роль в конвейере разработки безопасного ПО, выступая его ключевым интеграционным хабом и технологическим фундаментом. Она служит не просто мостом между изолированными ранее командами разработки и безопасности, а единой средой, где безопасность становится неотъемлемым и автоматизированным свойством процесса разработки. Решая критически важную задачу защищённого хранения исходного кода с детализированным контролем доступа и аудитом, GitFlic закладывает основу для доверия ко всему конвейеру. «Девелоника» (FabricaONE.AI, ГК Softline)Связующим звеном для контроля процессов внутри конвейера инструментов РБПО выступит методология «Девелоника Fusion». Внедрение методологии, разработанной компанией «Девелоника», предполагает принципиальное соблюдение SLA. Подход объединил более 100 метрик под индивидуальные KPI (включая Cycle Time, Work in progress и Throughput). Заказчики смогут горизонтально декомпозировать работу по направлениям и срокам, получать аналитику по жизненному циклу задач и фиксировать результат на каждом этапе проекта. Комплексность практик позволяет сократить до 45 % времени и ресурсов разработки и повысить эффективность производственных команд до 30 %. Test IT («Девелоника», FabricaONE.AI, ГК Softline)В DevTestSecOps-процессах тестирование встроено на всех этапах — от проектирования до релиза. В импортонезависимом конвейере инструментов РБПО ключевую роль в организации и поддержании QA-процессов выполняет Test IT. Платформа для управления тестированием объединяет работу с ручными и автотестами в едином интерфейсе, упрощает подготовку, запуск и анализ тестов и обеспечивает прозрачность и предсказуемость процесса тестирования. Решение поддерживает десятки интеграций с инструментами для разработки и тестирования, а также с ИИ-моделями для генерации тест-кейсов внутри TMS, что позволяет многократно ускорить время на подготовку тестовой документации. ИСП РАНИСП РАН — это научная организация, развивающая тематику исследований безопасности ПО. Разработчик статического анализатора Svace и сервера сбора результатов Svacer, фаззера Sydr, системы определения поверхности атак Natch, и пр. Активно участвует в развитии направления РБПО в РФ: разрабатывая ГОСТы, проводя аудиты и внедрения своих инструментов в организациях-разработчиках ПО и ОКИИ. В ИСП РАН действует орган по сертификации процессов РБПО при ФСТЭК России. Подходы и инструменты ИСП РАН позволяют определять уязвимости в ПО на ранних стадиях его разработки, делая его более безопасным и надёжным. НТЦ «ФОБОС-НТ»Внедрение методологий и инструментов безопасной разработки ПО часто сопряжено с необходимостью одновременно выстраивать процессы разработки и соответствовать требованиям отечественной регуляторики. Для многих компаний это становится серьёзным вызовом. Эксперты НТЦ «Фобос-НТ» помогают компаниям-участницам альянса внедрять культуру безопасной и качественной разработки, повышать качество кода и эффективность работы команд. Результатом становится не только улучшение текущих бизнес-процессов, но и соответствие компаний требованиям действующей и перспективной отечественной нормативно-правовой базы в области РБПО. ПАО «Ростелеком»В DevSecOps процессах основным подходом является так называемый «сдвиг влево» (Shift left). Безопасный репозиторий «РТК Феникс» является решением класса OSA/SCA для работы с Open Source библиотеками, обеспечивая их контроль, прозрачное использование, безопасное хранение и постоянный мониторинг уязвимостей. Продукт реализует подход проактивной проверки библиотек до момента их интеграции в корпоративный репозиторий и позволяет перенести риски выявления уязвимых компонентов на максимально ранний этап разработки. Одновременно с этим, «РТК Феникс» является универсальным репозиторием для всех типов артефактов (maven, npm, pypi, deb, rpm, docker и др.), Репозиторий доступен как SaaS-сервис. «Ларец» — импортозамещенная система хранения собственных сборок и проксирования корпоративных репозиториев артефактов. Она позволяет реализовать в конвейере весь ключевой функционал работы с собранным ПО: управление артефактами и репозиториями, нативное API управление артефактами (для бесшовной интеграции с локальными сборщиками и средствами CI/CD), прокси и локальные репозитории. Использование в конвейере «Ларца» устраняет проблемы текущих свободно распространяемых систем хранения сборок, таких как nexus community и соответствует современным стандартам и требованиям к ним: безопасность хранения артефактов, работа со всеми ключевыми форматами репозиториев, а также защищённое подключение внутренних и внешних репозиториев. Google меняет подход к обновлениям безопасности Android, но пользователи это вряд ли заметят

16.09.2025 [13:55],

Владимир Мироненко

Желая сделать Android-смартфоны безопаснее, Google изменила стратегию выпуска обновлений безопасности, осуществив переход на «Систему обновлений на основе рисков» (Risk-Based Update System, RBUS), которая призвана улучшить процесс установки обновлений безопасности для OEM-производителей без ущерба для безопасности пользователей, пишет Android Authority.

Источник изображения: Jonas Leupe/unsplash.com Согласно новой системе, Google теперь включает в ежемесячный «Бюллетень по безопасности Android» (ASB) только уязвимости с высоким уровнем риска, которые компания определяет, как проблемы, требующие немедленного устранения, например, те, которые активно эксплуатируются злоумышленниками или являются частью известной цепочки эксплойтов. Эта классификация основана на реальном уровне угрозы и отличается от формального уровня «критического» или «высокого» уровня серьёзности уязвимости. Все остальные уязвимости теперь отражаются в квартальных отчётах Google. По этой причине в июльском бюллетене ASB не было указано ни одного исправления уязвимости, а в сентябрьском — 119. Отсутствие сообщений в бюллетене вовсе не означает, что не было уязвимостей Android, требующих устранения. Например, Samsung и Qualcomm указали по несколько уязвимостей CVE в своих бюллетенях за июль 2025 года. Просто теперь OEM-производители сами решают, выпускать обновления безопасности или нет, даже если официальный перечень ASB пуст. Поскольку большинство исправлений безопасности теперь будут выпускаться в ежеквартальных выпусках ASB, OEM-производителям рекомендуется внедрять как минимум ежеквартальный график обновлений для выпускаемых устройств, чтобы обеспечить максимальную защиту пользователей. Если для обычных пользователей с изменением системы выхода обновлений Google вряд ли что изменится, это должно упростить OEM-производителям выпуск ежеквартальных обновлений, которые теперь станут гораздо более эффективными. 15 хакерских группировок объявили о закрытии — хакеры хотят насладиться «золотыми парашютами»

16.09.2025 [13:06],

Павел Котов

Негласная ассоциация из 15 хакерских группировок, наиболее известными из которых являются Scattered Spider и Lapsus$, объявила о прекращении своей деятельности. Хакеры группировок заявили, что больше не будут совершать кибератаки от своего имени.

Источник изображения: Kevin Ku / unsplash.com Об этом хакеры объявили на профильном форуме: они, по их словам, добились своих целей, которыми оказались разоблачение уязвимых систем, а не вымогательство средств. Они отметили, что «теперь наша сила — в молчании». «Если беспокоитесь о нас, не стоит, <..> [нам] хватит накопленных группой „золотых парашютов“. Изучать и совершенствовать системы, которыми вы пользуетесь в повседневной жизни, продолжат другие. Молча», — заявили хакеры. Это они недавно осуществили кибератаки на ресурсы автопроизводителя Jaguar Land Rover и розничной сети Marks & Spencer. Нескольких членов группировки удалось арестовать, и соучастники пообещали попытаться их освободить. Группировке могут приписать и другие атаки, добавили её члены, но эти акции были совершены до объявления о завершении карьеры. Уверенности в том, что киберпреступники сделали своё заявление искренне, нет — хакеры часто пытаются уйти от ответственности, отказываясь от своих псевдонимов, меняя тактику и действуя под новыми вывесками. Впрочем, событий в мире киберпреступности и кибербезопасности пока хватает. Неизвестные лица допустили масштабную утечку данных, связанных с технологиями «Великого китайского файрвола», у которого обнаружилась коммерческая «коробочная» версия с уникальными схемами работы. Американские власти объявили вознаграждение в размере $10 млн за поимку Владимира Тимощука — его обвиняют в организации кибератак с использованием вирусов-вымогателей LockerGoga, MegaCortex и Nefilim с декабря 2018 по октябрь 2021 года. Впрочем, это скорее пиар-акция: если подозреваемый не окажется в стране в которой действует договор об экстрадиции с США, ему ничто не грозит. Финский вымогатель Алексантери Кивимяки (Aleksanteri Kivimäki) вышел на свободу и объявил о намерении обжаловать решение суда — его приговорили за взлом ресурса психотерапевтической клиники в 2018 году. Хакер разослал её 20 000 пациентам требования о выкупе с угрозой раскрыть информацию из их медицинских карт — сам Кивимяки заявил, что средства он получил от криптовалютных операций, а не от вымогательства; хотя признал, что не заплатил с них налоги. Наконец, ФБР предупредило пользователей Salesforce CRM о крупномасштабной атаке на сервис, осуществляемой хакерскими группировками UNC6040 и UNC6395 — ведомство редко публикует подобные экстренные предупреждения, поэтому относиться к ним рекомендуется со всей серьёзностью. В Intel Coffee Lake и любых AMD Zen нашлась новая уязвимость класса Spectre, а патч бьёт по производительности

12.09.2025 [19:03],

Павел Котов

Схемы атак по сторонним каналам на процессоры, как оказалось, ещё не исчерпали себя: учёные Высшей технической школы Цюриха (ETH Zurich) обнаружили ещё одну уязвимость спекулятивного выполнения, основанную на известной ещё с 2018 года проблеме Spectre. Она затрагивает процессоры AMD Zen всех поколений, а также чипы Intel Coffee Lake, и позволяет нарушать границы виртуализации.

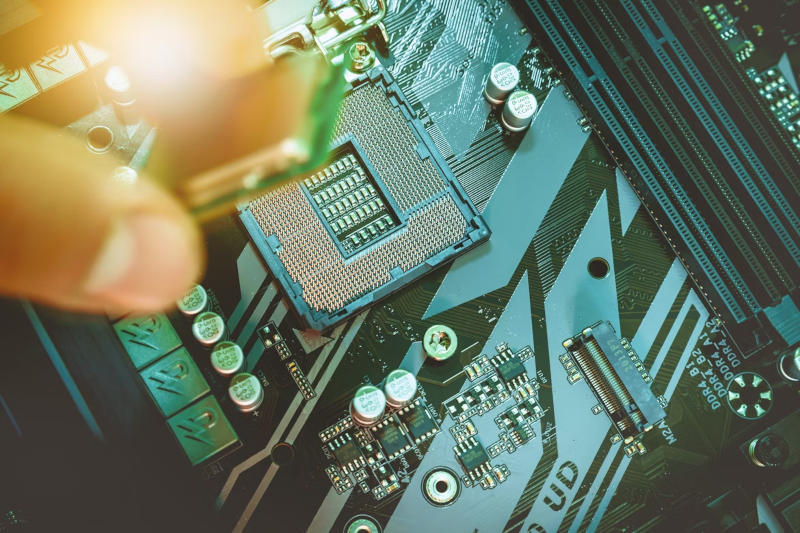

Источник изображения: JESHOOTS / unsplash.com Схему атаки, использующую уязвимость VMSCAPE (CVE-2025-40300), охарактеризовали как первый эксплойт на основе Spectre, открывающий злоумышленнику в облачной виртуальной машине доступ к закрытым данным из гипервизора — при этом не нужно вносить изменения в код и стандартные настройки системы. Ключевым компонентом облачных вычислений являются средства виртуализации, которые безопасно разделяют физические ресурсы на виртуальные, управление которыми осуществляет гипервизор. Целями атаки VMSCAPE являются гипервизор KVM (Kernel-based Virtual Machine) и его клиентская часть QEMU (Quick Emulator). В системах на чипах AMD Zen 4 атака VMSCAPE обеспечивает утечку памяти процесса QEMU со скоростью 32 бит/с. Это позволяет, к примеру, за 772 секунды извлечь ключ шифрования диска, указывают исследователи. Уязвимости подвержены процессоры AMD Zen с первого по пятое поколений, а также выпущенные в 2017 году Intel Coffee Lake. Решить проблему на аппаратном уровне невозможно, поэтому она решается в Linux программными средствами, но это влечёт снижение производительности. Учёные из ETH Zurich изучили, как процессоры AMD и Intel обрабатывают разделение хоста и гостевой системы, и обнаружили, что для чипов AMD Zen и для Intel Coffee Lake защита недостаточно надёжна. Как выяснилось, буфер предсказания ветвлений (BTB), помогающий прогнозировать последующие инструкции до их появления в коде, чтобы повысить производительность, осуществляет эти операции для хоста и гостевой системы вперемешку, и гипотетический злоумышленник может этим воспользоваться. Чтобы продемонстрировать такую возможность, была разработана техника атаки vBTI (virtualization Branch Target Injection или «виртуальная инъекция цели ветвления»).

Источник изображения: Ryan / unsplash.com В AMD заявили, что компания признает факт наличия уязвимости, но исправит её только на программном уровне. Представитель Intel заявил: «Для решения этой проблемы можно использовать существующие средства защиты процессоров Intel. Ранее Intel публиковала руководства по защите от атак инъекции цели ветвления (BTI), инъекции истории ветвлений (BHI) и выбора косвенной цели (ITS), и инженеры Intel сотрудничают с разработчиками Linux, чтобы гарантировать, что соответствующие средства защиты от этих уязвимостей, описанные в руководствах, будут развёрнуты в гипервизоре в пользовательском пространстве Linux. Как ожидается, средства защиты будут доступны к дате публикации VMSCAPE, а CVE для этой уязвимости будет назначена Linux». Далее патч для ядра Linux будет портирован на различные дистрибутивы системы. Авторы исследования разработали механизм защиты от атаки VMSCAPE — он получил название IBPB-on-VMExit. Разработчики Linux оптимизировали его и переименовали в «IBPB before exit to userspace». Этот механизм снижает производительность машины — величина издержек зависит от интенсивности нагрузки и частоты перехода процессора из виртуальной системы в основную. В виртуальных машинах могут работать эмулируемые или виртуализованные устройства — в первом случае виртуальная машина чаще обращается к хосту, и производительность системы с установленным механизмом защиты будет снижаться сильнее. Для эмулируемых устройств просадка может составить до 10 %, указывают исследователи, хотя в случае процессоров AMD Zen 4 она ограничивается лишь 1 %. Средство защиты для Linux будет работать на всех системах, включая последние AMD Zen 5 и даже чипы Intel Lunar Lake и Granite Rapids, на которых схема атаки VMSCAPE не работает. Мошенники осваивают мессенджер Max: сформировался чёрный рынок аренды учётных записей

12.09.2025 [12:54],

Павел Котов

В мессенджере Max обнаружилась практика аренды учётных записей на платформе — ранее подобное наблюдалось в WhatsApp. На форумах в теневом сегменте Сети такие объявления появляются сотнями ежедневно, платят за услугу до $250. Мошеннические кол-центры уже приспособились звонить россиянам через такие аккаунты, предупредили в МВД.

Источник изображений: max.ru Злоумышленники предлагают за аренду учётных записей в мессенджере Max от $10 до $250, срок услуги начинается от одного часа, ежедневно публикуются до тысячи таких объявлений, передаёт «Коммерсантъ» со ссылкой на экспертов компании «Инфосистемы Джет». «Арендодателям» предлагают передать свой номер телефона и сообщить код для авторизации на платформе — оплата производится за каждый почасовой «холд», то есть удержание аккаунта. Эта мошенническая схема стала одной из первых в официальном российском мессенджере, обратил внимание официальный Telegram-канал «Вестник киберполиции России» МВД РФ. Механизм был отлажен в WhatsApp, вознаграждение в размере $10–15 представляется значительным для школьников и студентов, которые чаще всего сдают свои учётные записи в аренду. Пока такие случаи носят единичный характер, сообщили в МВД; информацию о подобных инцидентах доводят до сведения администрации Max, добавил источник «Коммерсанта».  Служба безопасности Max только за август заблокировала 67 тыс. подозрительных аккаунтов — преимущественно за спам — и удалила более 13 тыс. вредоносных файлов. «Для выявления мошенников специалисты Центра безопасности Max в том числе используют автоматизированные системы: уже реализована проверка номеров в партнёрстве с „Лабораторией Касперского“, также в Max приступили к внедрению технологий антифрода от „Сбера“, в рамках которой „Сбер“ планирует предоставить команде Max собственную экспертизу и технологическую базу для выявления подозрительных трансакций и звонков», — рассказали в администрации платформы. В России с 1 сентября 2025 года действует закон, запрещающий передачу учётных записей, в том числе на игровых платформах, в мессенджерах и соцсетях, а также SIM-карт посторонним — физлицам за это грозит административный штраф в размере до 50 тыс. руб. Организация деятельности по передаче аккаунтов грозит уголовной ответственностью, предусматривающей более строгие наказания — от штрафа в размере от 700 тыс. руб. до лишения свободы на срок до трёх лет. При «благоприятном» развитии событий доля мошеннических звонков в мессенджере Max будет расти примерно на 0,3–0,5 п.п. в месяц, к концу следующего года вырастет с теперешних 9 % до 15–18 %, и ежемесячно будут блокироваться от 150 тыс. до 170 тыс. учётных записей. Если же злоумышленники начнут действовать очень активно, то уже к концу текущего года доля мошеннических звонков достигнет 20–22 %, и каждый месяц администрация платформы будет блокировать от 250 тыс. до 300 тыс. аккаунтов, прогнозируют опрошенные «Коммерсантом» эксперты. Пароли «admin» и другие дыры в кибербезопасности сети ресторанов Burger King выявили белые хакеры

09.09.2025 [16:57],

Владимир Мироненко

Этичные хакеры BobDaHacker и BobTheShoplifter заявили об обнаружении «катастрофических уязвимостей» в компьютерных системах группы Restaurant Brands International (RBI), которой принадлежат такие известные сети ресторанов, как Burger King, Tim Hortons и Popeyes, с более чем 30 тыс. филиалов по всему миру.

Источник изображения: Desola Lanre-Ologun/unsplash.com Выяснилось, что корпоративные сайты assistant.bk.com, assistant.popeyes.com и assistant.timhortons.com могли быть легко взломаны во всех более чем 30 тыс. филиалах группы по всему миру. Обнаруженные уязвимости позволили хакерам без труда получить доступ к учётным записям сотрудников, системам оформления заказов и прослушивать записи разговоров с клиентами в автокафе. По словам этичных хакеров, API для регистрации позволяет любому войти в компьютерную систему группы, поскольку команда веб-разработчиков «забыла заблокировать регистрацию пользователей». Используя функцию GraphQL introspection, хакеры смогли создать учётную запись без подтверждения электронной почтой, а пароль присылался в виде простого текста. С помощью инструмента createToken белые хакеры смогли повысить свой статус до администратора на всей платформе. На всех планшетах для автокафе был указан пароль admin. А для входа в систему заказа устройств группы пароль был жёстко прописан в HTML-коде. Этичные хакеры уведомили RBI об обнаруженных уязвимостях, которые та быстро устранила, даже не поблагодарив специалистов за помощь. Cloudflare отразила самую мощную в истории DDoS-атаку — 11,5 Тбит/с в пике

03.09.2025 [13:40],

Дмитрий Федоров

Крупнейший поставщик сетевых инфраструктурных сервисов, компания Cloudflare отразила крупнейшую в истории DDoS-атаку, достигшую пикового значения 11,5 Тбит/с, которая продолжалась 35 секунд. Первоначально источником атаки считались серверы Google Cloud, однако впоследствии выяснилось, что трафик исходил от комбинации IoT-устройств и облачных провайдеров. Зафиксированная DDoS-атака демонстрирует качественную эволюцию киберугроз.

Источник изображения: Lewis Kang'ethe Ngugi / Unsplash Гиперобъёмные DDoS-атаки представляют критическую угрозу для цифровой инфраструктуры. Злоумышленники подавляют цель массивными объёмами данных. Такой натиск потребляет всю доступную пропускную способность канала связи жертвы. Одновременно происходит исчерпание системных ресурсов серверов. Результат предсказуем: легитимные пользователи полностью теряют доступ к атакуемым серверам и онлайн-сервисам. «Системы защиты Cloudflare работают в усиленном режиме. За последние несколько недель мы самостоятельно заблокировали сотни гиперобъёмных DDoS-атак, максимальная из которых достигла пиковых значений 5,1 млрд пакетов в секунду и 11,5 Тбит/с», — сообщила компания в соцсети X. Первоначально Cloudflare указывала, что историческая UDP-флуд-атака длительностью 35 секунд преимущественно исходила от серверов Google Cloud. Однако позже компания выяснила, что атака на самом деле исходила от нескольких поставщиков IoT и облачных услуг.

Источник изображения: @Cloudflare / X «Наша система защиты обнаружила атаку, и мы следовали надлежащему протоколу уведомления клиентов и реагирования. Первоначальные сообщения о том, что большая часть трафика исходила из Google Cloud, не соответствуют действительности», — сообщил представитель Google Cloud. Новый антирекорд был установлен всего через два месяца после того, как в июне компания отразила DDoS-атаку мощностью 7,3 Тбит/с против неназванного хостинг-провайдера. Предыдущий рекорд составлял 3,8 Тбит/с и 2 млрд пакетов в секунду — эту атаку Cloudflare нейтрализовала в октябре прошлого года. Microsoft также сталкивалась с масштабными атаками подобного типа. В январе 2022 года корпорация нейтрализовала гиперобъёмную DDoS-атаку мощностью 3,47 Тбит/с против одного из азиатских клиентов Azure. Другая подобная DDoS-атака нарушила работу нескольких сервисов Microsoft 365 и Azure по всему миру в июле прошлого года. В апреле Cloudflare сообщила в своём отчёте о DDoS-атаках за I квартал 2025 года, что в 2024 году она отразила рекордное количество DDoS-атак, которые выросли на 198 % по сравнению с предыдущим кварталом и на 358 % по сравнению с предыдущим годом. Cloudflare нейтрализовала в общей сложности 21,3 млн DDoS-атак, направленных против её клиентов в течение прошлого года. Параллельно собственная сетевая инфраструктура Cloudflare подверглась 6,6 млн атак в рамках 18-дневной мультивекторной хакерской DDoS-кампании, которая характеризовалась применением SYN-флуд-атак, DDoS-атак с использованием ботнета Mirai, а также SSDP-атак с усилением и других методов. Наиболее критический рост зафиксирован в сегменте сетевых атак, которые также продемонстрировали резкий рост с начала 2025 года, достигнув 509 % в годовом исчислении. «Абсолютная ложь»: Google прокомментировала слухи о серьёзной дыре в безопасности Gmail

02.09.2025 [11:16],

Владимир Мироненко

Компания Google выступила с опровержением появившихся сообщений о том, что в последние дни почтовый сервис Gmail столкнулся с «серьёзной» уязвимостью в системе безопасности и миллиарды пользователей оказались под угрозой взлома.

Источник изображения: Solen Feyissa/unsplash.com «Мы хотим заверить наших пользователей в надёжности и эффективности защиты Gmail. Недавно появилось несколько неточных заявлений, в которых неверно указывалось, что мы выпустили общее предупреждение для всех пользователей Gmail о серьёзной проблеме с безопасностью Gmail. Это абсолютная ложь», — сообщила Google. Компания отметила, что имеющиеся средства защиты продолжают блокировать более 99,9 % фишинговых атак на сервис и вредоносных программ, обеспечивая полную безопасность аккаунтов пользователей. Компания не стала вдаваться в подробности об этих «неточных» сообщениях. Как предполагает Forbes, Google, по-видимому, ссылается на несколько недавних сообщений, в которых утверждалось, что компания выпустила «экстренное предупреждение» для своей аудитории пользователей, насчитывающей 2,5 млрд человек, в связи с фишинговой атакой, направленной на используемый компанией инстанс Salesforce. Однако об этом инциденте Google сообщила ещё в начале июня, а в обновлении от 8 августа объявила о завершении оповещения всех пострадавших. Непонятно, почему информация об этом появилась только сейчас и как её ошибочно истолковали в качестве предупреждения, касающегося всех пользователей Gmail, но Google решила прояснить ситуацию, поскольку дело связано с вопросами безопасности. «Крайне важно, чтобы информация в этой области была точной и основывалась на фактах», — подчеркнула Google. Лучшая защита — нападение: Google начнёт проводить кибератаки на хакеров

29.08.2025 [17:00],

Павел Котов

Компания Google собирается занять более активную позицию в защите себя и, возможно, других американских организаций от кибератак — в компании допустили, что она может взять на себя роль нападающей в цифровом поле, передаёт CyberScoop.

Источник изображения: Greta Schölderle Möller / unsplash.com В ближайшие месяцы Google планирует сформировать «группу активного противодействия» для борьбы с киберпреступниками, сообщила вице-президент подразделения Google Threat Intelligence Group Сандра Джойс (Sandra Joyce). «Мы в Google Threat Intelligence Group занимаемся проактивным выявлением возможностей по фактическому пресечению каких-либо кампаний или операций. Нам придётся перейти от реактивной к проактивной позиции, <..> если хотим изменить ситуацию прямо сейчас», — такое заявление она сделала на профильном мероприятии, по итогам которого был опубликован доклад «Взломать или не взломать в ответ? Вот в чём вопрос... или нет?». В документе обсуждаются идеи о том, следует ли властям США дать частным компаниям разрешение на проведение наступательных кибератак, поможет ли воздействие вне цифрового поля эффективно сдерживать противников, или, возможно, следует бросить ресурсы на совершенствование средств киберзащиты. В июле Конгресс США принял «Большой прекрасный законопроект», который, в частности, предусматривает выделение $1 млрд на наступательные кибероперации. Это не значит, что компании вроде Google в одночасье начнут взламывать какие-то ресурсы, но отражает дальнейшее направление политики США по данному вопросу — по меньшей мере, в лице администрации действующего президента. А 15 августа был внесён проект «Закона о разрешении на каперские свидетельства и репрессалии на мошеннические фермы 2025 года», который наделяет главу государства правом «выдавать каперские свидетельства и репрессалии в отношении актов агрессии против Соединённых Штатов, совершенных членом преступной организации или любым участвующим в сговоре лицом, связанным с замешанной в киберпреступлениях организацией». Каперскими свидетельствами во времена парусного флота назывались документы, от имени государства разрешавшие частным судам действовать пиратскими методами; под репрессалиями понимались принудительные меры политического или экономического характера, принимаемые одним государством в ответ на неправомерные действия другого — сейчас эти меры называются санкциями. Таким образом, власти США дают сигнал, что они готовы идти на крайние меры, чтобы отбить у киберпреступников других стран желание атаковать американские организации. Конкретных форм инициатива пока не обрела. «Яндекс» оштрафовали за отказ предоставить ФСБ доступ к «Умному дому с Алисой»

28.08.2025 [17:46],

Павел Котов

Мировой судья судебного участка №425 в московских Хамовниках признал компанию «Яндекс» виновной в административном правонарушении и выписал ей штраф в размере 10 000 руб., обратили внимание «Ведомости». Интернет-гигант отказался предоставить ФСБ доступ к своей платформе умного дома.

Источник изображения: alice.yandex.ru/smart-home Спецслужба пожаловалась в Роскомнадзор на отказ в предоставлении ей доступа к «интернет-ресурсу yandex.ru/alice/smart-home». Судебные материалы подтверждаются доказательствами: протоколом о невыполнении предписания от 28 мая 2025 года, копией письма от ФСБ и выпиской из ЕГРЮЛ. «Яндекс» был обязан предоставить ФСБ доступ к платформе согласно пункту 12 «Правил хранения и предоставления информации, утверждённых постановлением правительства от 23 сентября 2020 г., в объёме, установленном пунктом 3 Правил хранения», говорится в материалах дела. Мировой судья Владислав Пожиловский вынес решение, что вина «Яндекса» полностью доказана, и назначил компании штраф в размере 10 000 руб. Указанная ссылка ведёт на страницу «Умного дома Яндекс с Алисой». Платформа позволяет управлять умными камерами, выключателями, розетками, светильниками, умными колонками «Яндекс Станция» и другим совместимым оборудованием. Упомянутые в документах правила предусматривают передачу ФСБ идентификатора пользователя, его регистрационных данных, сведений об авторизации, информации об изменении указанных при регистрации номере телефона и адресе электронной почты, а также других данных. Инцидент, отметили опрошенные «Ведомостями» эксперты, указывает, что нормы «закона Яровой», которые ранее затрагивали преимущественно мессенджеры, теперь применяют к практически любой инфраструктуре технологических компаний. У «Яндекса» есть несколько систем, к которым компания обязана предоставлять доступ ФСБ, регламентирован и порядок предоставления такого доступа. Реализация этого требования является дорогостоящей, и «Яндексу» на практике «проще платить штрафы, которые ему выставляют регулярно». В июне 2023 года компания повторно отказалась предоставить ФСБ данные о пользователях платформы «Яндекс Услуги», за что ей был выписан штраф в размере 2 млн руб. Учёные придумали, как выявлять взломы аккаунтов без слежки и раскрытия личных данных

26.08.2025 [16:43],

Павел Котов

Исследователи из кампуса Cornell Tech при Корнельском университете (США) разработали механизм, который помогает обнаруживать факты взлома учётных записей, не принося в жертву конфиденциальность пользователей и не подвергая их компьютеры отслеживанию со стороны веб-сервисов.

Источник изображения: KeepCoding / unsplash.com Система получила название CSAL (Client-Side Encrypted Access Logging) — её представили на симпозиуме по вопросам безопасности USENIX. В основе системы лежит метод проверки, позволяющий устанавливать, действительно ли вход в учётную запись осуществлялся с устройства пользователя. Сейчас крупные платформы регистрируют доступ к аккаунтам в ущерб конфиденциальности пользователей. Учёные обнаружили, что используемые сегодня журналы доступа регистрируют данные, передаваемые стороной клиента — идентификаторы устройств и IP-адреса, которые легко подделать. И даже после взлома учётной записи они позволяют вносить сведения, что вход осуществлялся со знакомого системе устройства. Механизм CSAL предлагает альтернативу с использованием криптографии. Вместо того, чтобы просто отправлять поставщику услуг представляемые клиентом данные, система защищает их сквозным шифрованием, используя ключ, который известен только настоящим клиентским устройствам. При входе на платформу операционная система клиента генерирует криптографический токен, содержащий идентификаторы устройства — данные шифруются и хранятся у поставщика услуг, а расшифровать и проверить источник входа может только сам пользователь. Таким образом, пользователь получает возможность обнаруживать факт несанкционированного доступа к своей учётной записи, не раскрывая идентифицирующую его информацию. Платформы же избавляются от необходимости хранить цифровые отпечатки устройств, которые часто используются для слежения. Система совместима с распространёнными протоколами безопасности и может с минимальными затратами интегрироваться в существующие рабочие процессы, утверждают создатели CSAL. Этот механизм она назвали возможностью уравновесить безопасность и конфиденциальность в управлении цифровыми учётными записями. ФСБ и МВД накрыли крупнейший в Рунете сервис по продаже персональных данных россиян

25.08.2025 [12:41],

Владимир Мироненко

Сотрудники УБК МВД России и ФСБ пресекли работу одного из крупнейших в Рунете интернет-ресурсов по торговле персональными данными россиян, пишет «Коммерсантъ» со ссылкой на Telegram-канал официального представителя МВД Ирины Волк.

Источник изображения: charlesdeluvio / unsplash.com По словам Ирины Волк, сервис располагал большими массивами данных, собранных по результатам утечек из различных структур. Среди его пользователей — коммерческие организации, детективные и коллекторские агентства. Также правоохранителями были зафиксированы факты получения конфиденциальной информации аферистами для последующего хищения денежных средств населения. Злоумышленники предоставляли по запросу подробные досье на граждан, включая анкетные и паспортные данные, сведения об адресах проживания и местах работы, доходах, кредитной истории и т.д. Доступ к ресурсу осуществлялся по подписке через веб-форму или интерфейс АPI. Стоимость подписки зависела от объёма услуг и статуса клиента, нередко превышая один миллион рублей в месяц. Из-за высокой цены клиенты зачастую перепродавали подписку через объявления в специализированных Telegram-каналах и в даркнете. Предполагаемый организатор криминальной схемы и его сообщник, который отвечал за программную и техническую поддержку сервиса, уже задержаны на территории столичного региона и заключены под стражу. Им предъявлено обвинение по статье 272.1 Уголовного кодекса Российской Федерации — незаконное использование, сбор, передача и хранение персональной информации. В ходе обысков было изъято серверное оборудование с базами данных общим объёмом более 25 Тбайт, а также средства связи, компьютерная техника, договорная и бухгалтерская документация. Сообщается, что с декабря 2024 года только по двум счетам подконтрольных злоумышленникам юридических лиц зафиксировано поступление 66 млн руб. В настоящее время правоохранителями проверяется информация о более чем двух тысячах пользователей сервиса, а также приняты меры к установлению других возможных соучастников, в том числе иностранных граждан и спецслужб. Объявления о доступе к серверам российских компаний заполонили даркнет — взлом стоит всего $500

22.08.2025 [12:38],

Владимир Мироненко

В течение последнего года в даркнете заметно выросло число предложений о продаже доступа к IT-инфраструктуре российских компаний, хотя их стоимость по-прежнему составляет в среднем $500, пишет «Коммерсант». По оценкам Bi.Zone (ранее входила в структуры «Сбера»), количество таких предложений выросло в 2,5–3 раза по сравнению с 2024 годом.

Источник изображения: Mika Baumeister/unsplash.com «Под доступами чаще всего понимаются логин и пароль от внутренней системы или иные данные для подключения», — сообщили в Bi.Zone. Всего эксперты компании обнаружили более 5 тыс. опасных сообщений (продажа доступов, распространение вредоносного софта и т. д.) на форумах и в Telegram-каналах злоумышленников за 2024 год и первую половину 2025 года. В компании F6 сообщили, что первоначальные доступы в корпоративные сети пользуются особым спросом в даркнете. Их стоимость начинается от $100–200 и может возрастать в разы в зависимости от масштаба организации, отрасли и уровня доступа. Также в F6 сообщили, что значительного роста таких предложений они не наблюдают, хотя по всему миру за последние пять лет их продажи заметно выросли — со 130 лотов в 2019 году до более 4 тыс. в 2024-м. В Positive Technologies оценивают долю успешных атак, связанных с эксплуатацией уязвимостей, от всего количества атак в первом полугодии в 31 %. В июле по вине хакеров произошёл масштабный сбой в системах «Аэрофлота». Также в последнее время подверглись хакерской атаке ретейлер «Винлаб», сеть аптек «Столички» и клиника «Семейный доктор». Гендиректор Start X, резидент бизнес-клуба «Кибердом» Сергей Волдохин отметил перенасыщение рынка предложений, в связи с чем продавцы вынуждены конкурировать между собой, не повышая цены. Это также свидетельствует о том, что взломать корпоративную систему стало просто, поскольку «сотрудники компаний массово открывают злоумышленникам доступ к своим рабочим системам, например, через фишинговые атаки». Кроме того, по словам эксперта, сотрудники могут сами осознанно предоставлять нужную информацию злоумышленникам. Новая статья: Curator — и пусть DDoS подождёт

21.08.2025 [00:09],

3DNews Team

Данные берутся из публикации Curator — и пусть DDoS подождёт Тайна переписки покинет чат: в ЕС снова пытаются протолкнуть закон о сканировании всех переписок

20.08.2025 [16:59],

Павел Котов

Вступив в должность председательствующей в Евросоюзе, Дания первым же своим шагом повторно внесла проект закона «О контроле чатов» (Chat Control). Премьер-министр страны Метте Фредериксен (Mette Frederiksen) стремится сделать всё, чтобы его приняли к середине октября, пишет Brussels Signal. В результате станет бесполезным шифрование в мессенджерах — даже сквозное.

Источник изображения: ALEXANDRE LALLEMAND / unsplash.com Формально инициатива направлена на борьбу с распространением материалов, содержащих жестокое обращение с детьми. Но за этой благородной целью скрываются сомнительные средства: закон предписывает автоматическое сканирование всей личной переписки граждан на территории региона, в том числе в приложениях, защищённых сквозным шифрованием. Есть мнение, что это создаёт угрозу неприкосновенности частной жизни, национальному суверенитету стран и, казалось бы, основополагающим принципам самого ЕС. Впервые законопроект был представлен ещё в мае 2022 года. Если его примут, популярные службы обмена мгновенными сообщениями, в том числе WhatsApp, Signal и Telegram будут обязаны проверять тексты, изображения и видео на предмет материалов, содержащих жестокое обращение с детьми, и шифрование на платформе не будет считаться причиной игнорировать требования закона. Меры будут применяться ко всем гражданам без оглядки на наличие подозрений в какой-либо противоправной деятельности. За этот законопроект выступают и Копенгаген, и Еврокомиссия; а госпожа Фредериксен как новый председатель Совета Европейского союза сделала инициативу краеугольным камнем своей повестки дня. В основе инициативы лежит механизм сканирования материалов на стороне клиента, то есть прямо на устройстве пользователя, перед их шифрованием и отправкой. К настоящему моменту в поддержку законопроекта высказались 19 стран ЕС. Соответствующих обязательств на себя пока не взяла Германия, и если это произойдёт, то за законопроект проголосуют 15 стран, представляющих 65 % населения ЕС — при наличии квалифицированного большинства голосов он к середине октября действительно будет принят. К 12 сентября рабочие группы совета намереваются окончательно согласовать позиции.

Источник изображения: Mariia Shalabaieva / unsplash.com Правозащитники бьют тревогу. Механизм сканирования материалов на стороне клиента, по их мнению, нарушает «Хартию Европейского союза по правам человека», и в частности статьи 7 и 8, гарантирующие право на личную переписку и персональные данные. Европейский суд по правам человека уже вынес решение против мер, направленных на ослабление средств шифрования, но внесённая Данией инициатива продолжает обсуждаться. Тем самым игнорируется и решение суда, и принцип субсидиарности, согласно которому регулирование цифровых коммуникаций должно находиться на уровне стран. Инициатива может иметь и последствия в масштабах всего мира, спровоцировав власти других регионов и стран принять схожие нормы. Тезис о локальном сканировании материалов, по мнению правозащитников, не выдерживает критики — личная переписка оказывается открытой для слежки со стороны государства, кроме того, возникают уязвимости, которыми могут воспользоваться хакеры и представители недружественных государств. Не исключается и сценарий, при котором основания для сканирования контента на устройствах граждан выйдут за рамки жестокого обращения с детьми. Примечательно, что, по данным Европола, изощрённые преступники пользуются скрытными нерегулируемыми платформами, и в их случае предлагаемые ЕС механизмы сканирования оказываются неэффективными. А ориентированный на конфиденциальность добросовестный мессенджер Signal пригрозил уйти с европейского рынка, чтобы не отказываться от механизма шифрования — в результате местные жители могут перейти на менее безопасные альтернативы, и это нанесёт цифровой экономике Европы ущерб. |