|

Опрос

|

реклама

Быстрый переход

Банковский троян Coyote обновился и стал опаснее — но пока в основном для бразильцев

24.07.2025 [13:19],

Павел Котов

Известный банковский троян Coyote, способный атаковать десятки криптовалютных и банковских приложений, получил обновление, с которым он теперь отслеживает работу с этими сервисами через браузеры.

Источник изображения: Xavier Cee / unsplash.com Об опасности, исходящей от Coyote, эксперты в области кибербезопасности из компании Akamai впервые предупредили в декабре 2024 года. В предыдущих версиях троян сохранял журналы нажатий клавиш на клавиатуре или выводил поддельные окна авторизации поверх настоящих для кражи данных из банковских и криптовалютных приложений. При работе с этими службами через браузер Coyote до недавнего времени не срабатывал, но в последнем обновлении у него открылась и эта возможность — вредонос получил поддержку фреймворка Microsoft UI Automation (UIA). UIA предназначен для реализации специальных возможностей — фреймворк помогает одним приложениям взаимодействовать с другими. Это полезно для программ, обеспечивающих чтение с экрана, или автоматизированного тестирования — он даёт приложениям возможность «видеть» кнопки, меню и другие элементы интерфейса целевых программ, нажимать на них и читать экранный текст. Получив поддержку UIA, Coyote считывает во вкладках браузера веб-адреса и сверяет их со статическим списком 75 целевых сервисов; установив совпадение, троян при помощи того же фреймворка анализирует элементы пользовательского интерфейса на ресурсе. В обнаруженном экспертами Akamai варианте Coyote ориентирован в первую очередь на бразильских пользователей и нацелен на работающие в этой стране банки; но также различает криптовалютные биржи, в том числе Binance, Electrum, Bitcoin и Foxbit, что делает троян угрозой для пользователей по всему миру. Хакеры научились обходить многофакторную авторизацию FIDO

22.07.2025 [16:09],

Павел Котов

Киберпреступники нашли способ кражи учётных данных для авторизации на сайтах даже в тех случаях, когда такая авторизация первоначально предусматривает работу с физическими ключами. Для этого они подключают резервный механизм входа через QR-коды — он срабатывает лишь в определённых сценариях.

Источник изображения: charlesdeluvio / unsplash.com Ключи FIDO представляют собой аппаратные или программные средства аутентификации, которые при помощи криптографических решений обеспечивают безопасный вход на сайты и в приложения. Они выступают в качестве инструментов многофакторной авторизации, не позволяющих хакерам получать доступ к целевым аккаунтам, даже если они завладели учётными данными. Чтобы использовать аутентификатор, в большинстве случаев его необходимо физически подключить; но в некоторых случаях предусмотрен механизм сканирования QR-кода — он подвержен взлому при помощи атаки типа «посредник-злоумышленник» (AitM). Начальный этап атаки — фишинговое письмо, рассказали эксперты по кибербезопасности из компании Expel. Переход по ссылке из этого письма ведёт на целевую страницу, имитирующую внешний вид и функции стандартной процедуры авторизации. Обычно после ввода учётных данных требуется подключить физический ключ FIDO, но в сценарии хакеров потенциальной жертве выводится QR-код. Аварийное срабатывание резервного способа входа провоцируется искусственно — в фоновом режиме злоумышленники запрашивают «вход с нескольких устройств». Когда жертва сканирует QR-код, производится вход, и киберпреступники успешно входят в систему. Лучший способ защититься от такой атаки — включить функцию проверки непосредственной близости через Bluetooth, чтобы QR-коды срабатывали только на смартфоне, который находится рядом с компьютером пользователя. Можно также обучить работников компании выявлять подозрительные страницы входа, например, по URL-адресу. Наконец, ещё одним индикатором взлома могут служить подозрительные авторизации с помощью QR-кодов и новые регистрации FIDO — их можно отследить силами профильного отдела в компании. Хакеры взломали тысячи серверов по всему миру через уязвимость в Microsoft SharePoint

21.07.2025 [15:39],

Владимир Фетисов

Microsoft опубликовала предупреждение, в котором говорится об активных атаках хакеров на серверное оборудование компании, а также о выпуске патча для исправления сложившейся ситуации. Речь идёт об уязвимости нулевого дня в программном обеспечении SharePoint, которая подвергает риску десятки тысяч серверов по всему миру.

Источник изображения: Bender / Unsplash Специалисты компании Eye Security, работающей в сфере информационной безопасности, обнаружили упомянутую уязвимость 18 июля. С её помощью злоумышленники могут получить доступ к локальным серверам SharePoint с целью кражи криптографических ключей, что даёт им несанкционированный доступ к инфраструктуре жертв. Наличие криптографических ключей позволяет злоумышленникам выдавать себя за легитимных пользователей даже после перезагрузки скомпрометированного сервера или установки патча. Это означает, что уже скомпрометированные серверы могут представлять опасность для бизнеса даже после установки исправления. Отмечается, что проблема не затрагивает облачную версию сервиса SharePoint Online, которая доступна на платформе Microsoft 365. Хакеры могут использовать уязвимость SharePoint для кражи конфиденциальных данных, включая учётные данные пользователей. Они также могут перемещаться внутри скомпрометированной сети, используя сервисы, которые часто подключаются к SharePoint, такие как Outlook, Teams и OneDrive. Предполагается, что эксплойт создан на основе двух уязвимостей, которые были продемонстрированы на конкурсе хакеров Pwn2Own в мае. К настоящему моменту Microsoft выпустила исправление для серверов SharePoint 2019 и SharePoint Subscription Edition, а также продолжает работать над патчем для SharePoint 2016. Агентство по кибербезопасности и защите инфраструктуры (CISA) США продолжает оценку масштабов проблемы. В ведомстве заявили, что все скомпрометированные серверы необходимо отключить от интернета до тех пор, пока не станет ясен масштаб проблемы. По данным The Washington Post, уязвимость SharePoint активно используется хакерами для атак на федеральные агентства и муниципальные учреждения США и других стран, а также на энергетические и телекоммуникационные компании, университеты и другие организации по всему миру. Работники отрасли связи — главный источник сливов персональных данных россиян

14.07.2025 [13:12],

Владимир Мироненко

Чаще всего персональные данные россиян раскрывают третьим лицам сотрудники отрасли связи, сообщили «Ведомости» со ссылкой на исследование компании «Серчинформ». Аналитики изучили более сотни судебных актов за 2024–2025 годы по уголовным делам, связанным с инцидентами в сфере информационной безопасности, виновниками которых стали сотрудники организаций.

Источник изображения: Kevin Ku/unsplash.com Более половины судебных дел (63 %) были связаны с неправомерным доступом к компьютерной информации по статье 272 УК РФ. Из них значительная часть (68 %) приходится на отрасль связи. В 55 % случаев к уголовной ответственности за нарушения в сфере информационной безопасности привлекались сотрудники из отрасли связи, в 16 % — представители органов власти, в 15 % — сотрудники финансового сектора. В четверти случаев ограничивались наказанием в виде штрафа или лишения права занимать определённые должности, и лишь в 9 % — лишением свободы. Почти половина правонарушений (47 %) приходилась на так называемый пробив — продажу данных абонентов и детализации их звонков. Этот вид правонарушения может квалифицироваться по статьям 272 и 183 УК РФ (незаконное получение и разглашение сведений, составляющих коммерческую, налоговую или банковскую тайну). По последней статье предусмотрено наказание — от штрафа в размере от 500 тыс. до 5 млн рублей (или в размере дохода осуждённого за период до пяти лет) до лишения свободы сроком от двух до семи лет. Согласно данным «Серчинформа», в 33 % инцидентов правонарушение заключалось во внесении ложных данных в системы, в том числе для выпуска SIM-карт, а в 16 % — в выгрузке и передаче иных данных. В большинстве случаев (87 %) виновниками нарушений становились рядовые сотрудники, которым, как правило, выносился обвинительный приговор. В 45 % случаев применялся штраф, в 26 % — условное лишение свободы, в 23 % — лишение права занимать определённые должности, и в 6 % — лишение свободы. В этом году была законодательно повышена ответственность операторов, собирающих и обрабатывающих персональные данные, отметил руководитель направления «Разрешение IT & IP споров» юрфирмы «Рустам Курмаев и партнёры» Ярослав Шицле. В частности, были введены оборотные штрафы для компаний за повторные утечки — в размере от 1 до 3 % от годовой выручки, но не более 0,5 млрд рублей. Директор департамента методологии ИБ «Ростелекома» Михаил Савельев уточнил, что у бывших сотрудников нет возможности осуществлять пробив, поскольку в день увольнения они лишаются доступа ко всей инфраструктуре и данным компании. Мелкие инциденты, зачастую связанные с ошибками и невнимательностью пользователей, происходят регулярно, но, как правило, не приводят к разглашению персональных данных клиентов. «Ростелеком» придерживается концепции «минимальных полномочий», которая ограничивает доступ сотрудников как к отдельным системам, так и к конкретным данным клиентов, добавил Савельев. Отрасль связи действительно входит в число наиболее уязвимых с точки зрения вербовки сотрудников и выманивания персональных и коммерческих данных, подтвердили в ГК «Солар». Пробив уже давно перестал быть единичным криминальным эпизодом — это полукриминальный рынок, в котором взаимодействуют сотрудники операторов, посредники, сборщики информации и заказчики, сообщил представитель разработчика технологий для борьбы с киберпреступностью F6. По данным источника «Ведомостей» на рынке информационной безопасности, средняя цена пробива в тематических Telegram-каналах составляет от 5000 до 20 000 рублей за данные одного человека. По словам директора департамента расследований T.Hunter Игоря Бедерова, за эту сумму можно получить ФИО, дату рождения, паспортные данные, номер мобильного телефона, адрес регистрации и проживания, детализацию звонков и SMS (информация о входящих и исходящих вызовах, их времени, номерах собеседников), банковские реквизиты (номера счетов, остатки, сведения по картам, история операций), СНИЛС, ИНН и водительское удостоверение. В F6 назвали одной из причин устойчивой популярности услуги пробива её востребованность не только у мошенников, но и у служб безопасности российских компаний, часто выступающих основными заказчиками. Также к этому приводит недостаточный контроль за движением персональных данных у операторов сотовой связи. В большинстве AMD Ryzen и EPYC обнаружена уязвимость TSA, позволяющая красть пароли и другие секретные данные

10.07.2025 [11:52],

Дмитрий Федоров

AMD предупредила о новом классе атак по побочному каналу — Transient Scheduler Attack (TSA), основанном на особенностях микроархитектуры её процессоров. Подобно атакам Meltdown и Spectre, TSA использует аппаратные уязвимости, позволяющие обойти системные механизмы защиты. Уязвимости были выявлены специалистами AMD после изучения отчёта Microsoft.

Источник изображения: Rubaitul Azad / Unsplash Новый класс уязвимостей состоит из четырёх компонентов: две проблемы получили средний уровень критичности, две другие — низкий. Несмотря на такую формальную классификацию, эксперты из Trend Micro и CrowdStrike оценивают угрозу как критическую. Причина не в легкости эксплуатации, а в глубинной природе самих атак, которые затрагивают фундаментальные механизмы выполнения команд внутри процессора и при определённых условиях позволяют злоумышленнику получать доступ к защищённым данным, включая данные ядра операционной системы (ОС) и изолированных виртуальных машин. Атака TSA применима ко многим моделям процессоров AMD, включая мобильные, настольные и серверные решения. Особенно подвержены чипы EPYC третьего и четвёртого поколений, используемые в облачных средах и дата-центрах. Для реализации атаки требуется локальный доступ к машине — через вредоносное ПО, пользовательскую сессию или скомпрометированную виртуальную машину. При этом достаточно минимальных пользовательских прав. Уязвимость нельзя эксплуатировать через вредоносные сайты — в отличие от ранее известных атак типа Spectre. Чтобы извлечь данные, злоумышленнику необходимо многократное воспроизведение атаки на целевом оборудовании. Это обусловлено её природой: атака использует механизм ложного завершения инструкций загрузки, когда процессор предполагает, что данные успешно загружены, хотя на самом деле они ещё недоступны. Такие ошибки становятся основой таймингового побочного канала: инструкции, зависящие от загрузки, выполняются с иной задержкой, и это позволяет определить, какие данные были затронуты.

Источник изображения: Wesley Tingey / Unsplash В TSA выделены два типа атак: TSA-L1 и TSA-SQ. Первая использует ложные попадания в кеш первого уровня (L1), возникающие из-за ошибок в работе микротегов. Процессор ошибочно считает, что нужные данные находятся в кеше, и производит загрузку ложного значения, на основании которого можно восстановить содержимое памяти. Вторая атака — TSA-SQ — связана с тем, что инструкция загрузки преждевременно обращается к очереди хранения и извлекает данные, которые могли быть записаны ранее в другом потоке или контексте. Это позволяет обойти изоляцию между виртуальными машинами или процессами. По наихудшему сценарию, TSA позволяет получить доступ к данным ядра ОС, что открывает возможности для повышения привилегий, отключения защитных механизмов, внедрения бэкдоров и обеспечения долговременного присутствия в системе. Даже уязвимости с низкой формальной оценкой, которые позволяют определить поведение внутренних буферов или очередей, могут повысить точность более сложных атак. Поэтому специалисты по информационной безопасности (ИБ) рекомендуют отнестись к проблеме максимально серьёзно. AMD опубликовала подробный технический отчёт с описанием TSA и перечнем затронутых процессоров. В него входят серверные EPYC, пользовательские Ryzen, ускорители вычислений Instinct и чипы Athlon. Компания рекомендует системным администраторам как можно скорее установить последние версии Windows, содержащие обновления микрокода и патчи ядра. Альтернативно можно задействовать инструкцию VERW, которая очищает критические буферы процессора, но такая мера может снизить производительность. Выбор подхода требует отдельной оценки соотношения рисков и ресурсов в каждом конкретном случае.

Источник изображения: Tadas Sar / Unsplash Согласно заявлению Microsoft, по состоянию на 10 июля в открытом доступе отсутствует какой-либо эксплойт, способный использовать TSA. Более того, успешное проведение атаки требует значительных технических ресурсов и глубокого понимания архитектуры процессоров AMD. Это делает её доступной лишь для самых подготовленных злоумышленников — например, прогосударственных APT-групп (Advanced Persistent Threat). Тем не менее, само наличие таких уязвимостей требует оперативного реагирования и обновления ПО и аппаратного стеков защиты. Роскомнадзор заявил, что каждый день выявляет 1,2 млн звонков с подменой номера

09.07.2025 [10:07],

Владимир Фетисов

Роскомнадзор ежедневно выявляет среди 455 млн звонков 1,2 млн вызовов с подменой номера, используемых мошенниками. Об этом сообщил зампредседателя правительства, руководитель аппарата правительства Дмитрий Григоренко.

Источник изображения: NordWood Themes / Unsplash «Правительство ведёт системную работу по повышению уровня безопасности граждан в цифровой среде, и Роскомнадзор играет в ней ключевую роль. Ведомство оперативно выявляет и блокирует схемы злоумышленников», — добавил господин Григоренко во время выступления на рабочем совещании в ведомстве. Он также рассказал, что среди мер, направленных на борьбу с мошенниками, в Роскомнадзоре используют блокировку используемых злоумышленниками ресурсов. В прошлом году ведомство заблокировало около 44 тыс. веб-сайтов, которые использовались преступниками для кражи личных данных и денежных средств граждан. Григоренко напомнил, что в начале текущего года был принят и уже начал действовать пакет из 30 мер, направленных на защиту граждан от киберпреступников. В числе прочего в пакет вошел запрет на использование мессенджеров для сотрудников госорганов, банков и операторов связи при общении с клиентами. На этой неделе в МВД РФ напомнили, что преступники во время общения в мессенджерах или в телефонных разговорах с жертвами часто представляются сотрудниками операторов связи, банков или госорганов, правоохранителями, знакомыми и коллегами. Злоумышленники используют разные уловки в зависимости от выбранной роли, чтобы заставить жертву установить на свой смартфон вредоносное ПО или иным образом попытаться украсть личные данные или денежные средства. Магазин Chrome заполонили опасные расширения для браузера — их скачали уже 1,7 млн раз

08.07.2025 [18:39],

Алексей Селиванов

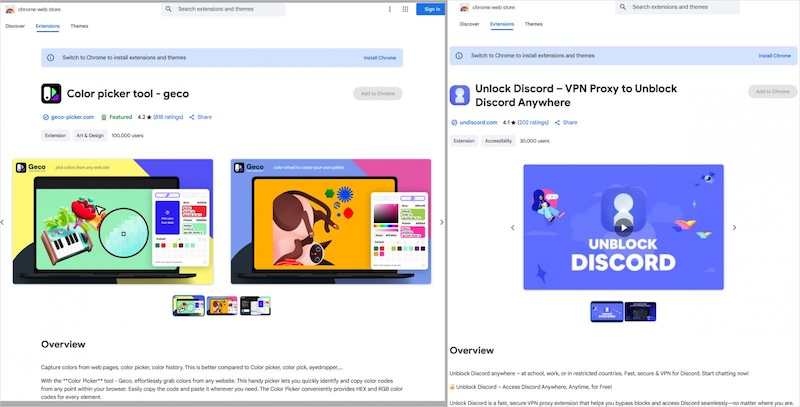

Одиннадцать вредоносных расширений для браузера, скачанных более 1,7 млн раз из магазина Chrome, могли следить за пользователями, перехватывать историю браузера и перенаправлять на небезопасные сайты, выяснили эксперты по кибербезопасности.

Источник изображения: BleepingComputer При этом большая часть дополнений выполняет заявленную функциональность — они маскируются под легитимные утилиты вроде прогноза погоды, инструментов для определения цветов или увеличения громкости, средств обхода блокировок сайтов или эмодзи-клавиатуры, пишет Bleeping Computer со ссылкой на исследователей из компании Koi Security. Часть расширений удалили вскоре после жалоб на них, но некоторые по-прежнему доступны. Некоторые дополнения имеют верификацию, сотни положительных отзывов и продвигаются на главной странице магазина, что вводит пользователей в заблуждение относительно их безопасности. Вот лишь некоторые из опасных расширений, которые стоит удалить из своего браузера: Color Picker, Eyedropper — Geco colorpick, Emoji keyboard online — copy&paste your emoji, Free Weather Forecast, Video Speed Controller — Video manager, Volume Max — Ultimate Sound Booster, а с полным списком можно ознакомиться на сайте Koi Security. По словам исследователей, вредоносный код скрывается в фоновых службах расширений через Chrome Extensions API. В них регистрируется обработчик, срабатывающий при каждой загрузке новой страницы. Он считывает URL и вместе с уникальным ID пользователя отправляет данные на удалённый сервер. В ответ сервер может отдавать команды на перенаправление. Таким образом злоумышленники получают возможность перехватить сессии и отправить жертву на фишинговые или заражённые сайты. Хотя в тестах Koi Security фактических редиректов не обнаружили, потенциал для атаки есть. Важно отметить, что изначальные версии этих расширений были «чистыми» — вредоносный код в них появился позже через автоматические обновления. Пока нет официальных комментариев от разработчиков, но не исключено, что их аккаунты были взломаны сторонними злоумышленниками, вставившими вредоносный код. Кроме того, Koi Security выявила аналогичную кампанию с теми же расширениями в официальном магазине Microsoft Edge: они суммарно набрали 600 тысяч установок. «В общей сложности эти расширения заразили более 2,3 млн пользователей браузеров, став одной из крупнейших известных операций по перехвату трафика», — отметили эксперты. Эксперты дают следующие рекомендации на случай обнаружения опасного расширения:

Минцифры РФ заплатит до миллиона рублей за обнаружение уязвимостей в государственных сервисах

08.07.2025 [16:35],

Павел Котов

Минцифры России инициировало третий этап программы, посвящённой проверке безопасности девяти государственных информационных систем. Обнаружившим в них уязвимости участникам обещаны выплаты в размере до 1 млн руб. за каждую выявленную ошибку — точный размер будет зависеть от её степени критичности.

Источник изображения: Arif Riyanto / unsplash.com В рамках программы эксперты проверят единый портал Госуслуг, Единую систему идентификации и аутентификации (ЕСИА), Единую биометрическую систему (ЕБС), Единую систему межведомственного электронного взаимодействия (СМЭВ), Национальную систему управления данными (НСУД), Единую систему нормативной справочной информации, Головной удостоверяющий центр, Федеральный реестр государственных и муниципальных услуг и Систему досудебного обжалования. Мера призвана повысить надёжность защиты государственных цифровых служб и их безопасность, пишет «Коммерсантъ» со ссылкой на заявление пресс-службы Минцифры. Специалисты будут проверять внешние компоненты систем в условиях отсутствия доступа к внутренним данным; их действия будут контролироваться. Участниками первого и второго этапов программы стали более 26 тыс. добровольцев. 39 млн записей с персональными данными россиян утекло за первое полугодие

03.07.2025 [17:22],

Алексей Селиванов

Объём утечек персональных данных россиян приблизился к 40 млн записей с начала текущего года, сообщил Роскомнадзор. Причём для этого понадобилось всего лишь 35 инцидентов, то есть за один раз допускалась утечка в среднем более 1 млн записей.

Источник изображения: Arif Riyanto/unsplash.com «За первые шесть месяцев 2025 года Роскомнадзор зафиксировал 35 фактов утечек персональных данных, в результате которых оказались скомпрометированы более 39 млн записей», — передает ТАСС со ссылкой на пресс-службу Роскомнадзора. В ведомстве добавили, что за последние два месяца в Роскомнадзор поступила информация об инцидентах от пяти операторов. В этом году по факту утечек персональных данных было составлено шесть протоколов об административных правонарушениях по статье 13.11 КоАП РФ. Некоторые дела еще находятся в суде, а по некоторым уже вынесены решения о предупреждениях и взыскании штрафов. Напомним, 30 мая вступил в силу Федеральный закон № 420-ФЗ, которым предусмотрено ужесточение административной ответственности за нарушения обработки персональных данных. Штраф за утечку пользовательских данных теперь составляет от 3 до 20 млн рублей. Китайские инженеры создали лучшую постквантовую защиту для блокчейна

03.07.2025 [15:41],

Геннадий Детинич

На днях в китайском журнале Journal of Software вышла статья с рассказом о новом методе защиты блокчейна от взлома квантовыми компьютерами. Настанет время, и традиционные методы шифрования на основе классической математики окажутся уязвимы к атакам со стороны квантовых систем. «Сани» для путешествия по новому постквантовому миру обмена данными нужно готовить заранее, в частности, разрабатывая новые устойчивые методы шифрования.

Источник изображения: ИИ-генерация Grok 3 Сегодня блокчейн — это не только и не столько криптовалюта, а распределённые высокозащищённые базы данных. В этом качестве технология блокчейна продолжит развиваться дальше. Проблема в том, что современные технологии защиты блокчейна опираются на обычную математику, включающую, например, факторизацию больших чисел. Современные суперкомпьютеры за разумное время не смогут её взломать, но квантовые системы, когда они появятся через десять или больше лет — обещают с лёгкостью одолеть подобное шифрование. «В частности, существующая защита на основе цифровой подписи становится уязвимой при квантовых атаках, — предупреждают разработчики. — Злоумышленники могут незаметно подделывать данные или вставлять вредоносные записи, ставя под угрозу целостность и согласованность блокчейна». Чтобы в будущем не возникло проблем с подделкой записей в распределённых базах, китайские учёные предложили защитить блокчейн технологией EQAS на базе постквантового алгоритма шифрования SPHINCS, впервые представленного в 2015 году. Вместо сложной математики в основе шифрования SPHINCS используются квантово-устойчивые хэш–функции или более простые математические проверки, что, в частности, ускоряет работу с блокчейном как на стороне пользователя, так и на стороне сервера, а это тоже дорогого стоит. В системе EQAS хранение данных также отделено от верификации. Система EQAS генерирует доказательства с использованием структуры «динамического дерева», а затем проверяет их с помощью эффективной структуры «супердерева». Предложенное решение за счёт своей древовидной архитектуры повышает и масштабируемость, и производительность, одновременно снижая нагрузку на серверы. В ходе исследования команда также проверила безопасность и эффективность EQAS. Оптимизировав параметры, удалось получить цифровые подписи меньшего размера и ускорить проверку без ущерба для безопасности. Так, в ходе моделирования EQAS потребовалось около 40 секунд для выполнения задач аутентификации и хранения – намного быстрее, чем текущее время подтверждения в блокчейне Ethereum, составляющее около 180 секунд (по 15 секунд на каждый из 12 блоков — принятый в Ethereum стандарт подтверждения). Сотни торговцев персональными данными уличили в нарушении законов США

26.06.2025 [11:11],

Владимир Мироненко

Electronic Frontier Foundation (EFF) и некоммерческая группа по защите прав на конфиденциальность Privacy Rights Clearinghouse (PRC) обратились в правоохранительные органы ряда штатов США с требованием провести расследование, почему «сотни» брокеров данных не зарегистрировались в государственных агентствах по защите прав потребителей, что является нарушением местного законодательства, пишет The Verge.

Источник изображения: Steve Johnson / unsplash.com Брокеры данных — это компании, которые торгуют личной информацией пользователей, включая их имена, адреса, номера телефонов, финансовые сведения и многое другое. Потребители не контролируют их деятельность, которая может быть сопряжена с нарушением конфиденциальности данных. В прошлом месяце компания LexisNexis Risk Solutions сообщила о утечке данных, касающихся более 364 тыс. человек. В штатах Калифорния, Техас, Орегон и Вермонт приняли законы, которые требуют от брокеров регистрироваться в регулирующих органах и агентствах по защите прав потребителей, а также предоставлять сведения о том, какие данные они собирают. В письмах EFF и PRC, направленных генеральным прокурорам штатов, сообщается, что многие брокеры данных не зарегистрировали свой бизнес во всех четырёх штатах. Количество брокеров данных, которые указаны в одном реестре, но их нет в другом, включает 524 в Техасе, 475 в Орегоне, 309 в Вермонте и 291 в Калифорнии. В EFF отметили, что некоторые из этих несоответствий можно объяснить различием в определении каждым штатом статуса брокера данных. Также брокеры могут работать не во всех штатах, хотя, как правило, они собирают данные по всей стране. Вместе с тем следует учитывать и то, что некоторые компании игнорируют законы штата, не регистрируясь ни в одном штате. EFF и PRC предлагают правоохранительным органам провести расследование случаев отсутствия регистрации, которые «могут указывать на систематическое несоблюдение» законодательства в каждом штате. В настоящее время брокеры могут продавать персональные данные пользователей, взятые из приложений и других веб-сервисов, без их ведома. В прошлом году Бюро по защите прав потребителей в сфере финансов (CFPB) США намеревалось ввести запрет на продажу брокерами номера социального страхования, но в министерстве финансов отказались от этих планов. Как избежать оборотных штрафов по 152-ФЗ и не сломать маркетинг: объясняют эксперты рынка, регуляторы и юристы

23.06.2025 [10:00],

Сергей Карасёв

30 июня в 12:00 компания Sendsay проведёт бесплатный вебинар с участием регулятора, профильного юриста и эксперта по работе с персональными данными. Мероприятие ответит на самый острый вопрос бизнеса: как избежать оборотных штрафов по 152-ФЗ и не сломать маркетинг. Модератор мероприятия — руководитель отдела телекоммуникаций лидирующего федерального СМИ. С 30 мая 2025 года в России вступили в силу самые масштабные изменения в законе о персональных данных (152-ФЗ). Теперь любые компании, ИП и даже физлица, обрабатывающие персональные данные, обязаны уведомить Роскомнадзор и пересмотреть внутренние процессы работы с ПД — обновить документы, формы, проверить маркетинговые активности. За нарушения предусмотрены оборотные штрафы, а реальные проверки и наказания начнутся с 30 июня. При этом большинство представителей бизнеса не до конца понимают, что именно изменилось и как теперь работать с клиентскими базами без риска. Поэтому Sendsay, как сооснователь Ассоциации компаний по защите и хранению персональных данных, собрала свою экспертизу и пригласила на неформальный диалог основного регулятора этого закона — Роскомнадзор, а также профильного юриста по 152-ФЗ, чтобы доступным языком ответить представителям бизнеса, как действовать в новых условиях. Тема вебинара: «Как избежать оборотных штрафов по 152-ФЗ и не сломать маркетинг: объясняют эксперты рынка, регуляторы и юристы». Эксперты обсудят:

Спикеры:

Модератор:

Вебинар пройдёт онлайн, 30 июня 2025 года в 12:00. У всех зарегистрировавшихся участников будет возможность задать свои вопросы. Ссылку на трансляцию пришлём на почту после регистрации на сайте вебинара: https://webinar.sendsay.ru/ Запись вебинара будет доступна всем зарегистрировавшимся. Если у вас остались вопросы, можете их задать по почте pr@sendsay.ru или телефону +79299872044 (Елена Петрякова, PR-директор CDP Sendsay) Генеральный партнер мероприятия: РАЭК Крупнейшая утечка паролей в истории: скомпрометированы 16 млрд аккаунтов Apple, Google, Facebook✴ и других

19.06.2025 [17:19],

Владимир Фетисов

На этой неделе исследователи обнаружили, вероятно, крупнейшую утечку данных пользователей за всю историю. По данным источника, проблема затрагивает примерно 16 млрд учётных записей пользователей сервисов Apple, Facebook✴, Google и других компаний.

Источник изображения: FlyD / Unsplash Утечка паролей — это серьёзный инцидент, поскольку она приводит к компрометации учётных записей и позволяет злоумышленникам использовать эту информацию для разного рода мошеннических действий. Именно поэтому Google рекомендовала миллиардам своих клиентов перестать пользоваться обычными паролями и перейти на более безопасные ключи доступа. Украденные учётные данные в больших количествах продают в даркнете и приобрести их может любой желающий за небольшие деньги. По данным Вилиуса Петкаускаса (Vilius Petkauskas) из Cybernews, «было обнаружено 30 открытых наборов данных, содержащих от десятков миллионов до более чем 3,5 млрд записей». Он подтвердил, что общее количество скомпрометированных данных достигло 16 млрд записей. Всё это указывает на то, что исследователи обнаружили крупнейшую в историю утечку пользовательских данных. В сообщении сказано, что 16 млрд записей содержатся в нескольких сверхмассивных наборах данных. Они включают в себя миллиарды записей для авторизации в социальных сетях, VPN-сервисах, на различных порталах и в сервисах крупнейших технологических компаний. Отмечается, что ранее ни об одном из этих наборов данных не сообщалось публично как об утечке информации. «Это не просто утечка информации — это план массового использования», — говорят исследователи. Они действительно правы, поскольку эти учетные данные являются основой для проведения крупных фишинговых кампаний и кражи чужих аккаунтов. «Это свежая информация, которую можно использовать в качестве оружия в больших масштабах», — подчеркивают исследователи. Большая часть информации в упомянутых наборах данных структурирована таким образом, что после ссылки на ресурс указаны логин и пароль для авторизации в нём. По данным исследователей, эта база открывает доступ к «практически любому онлайн-сервису», который только можно вспомнить, начиная от сервисов Apple и Facebook✴, заканчивая аккаунтами Google, GitHub, Telegram, а также разных госслужб. Даррен Гуччионе (Darren Guccione), гендиректор и соучредитель Keeper Security, отметил, что данная утечка указывает на то, «насколько легко конфиденциальные данные могут быть непреднамеренно раскрыты в интернете». Однако он может быть неправ, поскольку происхождение этих данных неизвестно. «Факт того, что учётные данные, о которых идёт речь, имеют большое значение для широко используемых сервисов, имеет далеко идущие последствия», — уверен Гуччионе. Входить в Facebook✴ можно будет с помощью ключей доступа

19.06.2025 [12:54],

Владимир Фетисов

Facebook✴ внедряет поддержку авторизации с помощью ключей доступа (Passkey). Это означает, что пользователи смогут отказаться от обычных паролей, выбрав для авторизации более надёжный вариант, например, идентификацию по отпечаткам пальцев или лицу. За счёт этого злоумышленникам будет труднее получить несанкционированный доступ к аккаунтам в социальной сети.

Источник изображения: Towfiqu barbhuiya / Unsplash Технологию Passkey принято считать более безопасной альтернативой стандартным паролям, поскольку ключ доступа невозможно подобрать или передать третьим лицам. Технология также обеспечивает защиту от фишинговых атак, когда злоумышленники вынуждают жертву переходить на поддельные сайты и вводить там данные для авторизации. Поскольку ключ доступа привязан к определённому домену, браузер попросту не будет пытаться авторизоваться с ним на других сайтах, в том числе используемых для фишинга. Meta✴ не сообщила конкретных сроков появления поддержки ключей доступа, сообщив лишь, что она будет реализована в приложениях для Android и iOS в ближайшее время. В дополнение к этому компания планирует добавить поддержку ключей доступа в своё приложения для обмена сообщениями Messenger, благодаря чему пользователи смогут использовать в нём тот же ключ доступа, что и в Facebook✴. Для авторизации на платформе также можно будет задействовать физический ключ или технологию двухфакторной аутентификации. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |