⇣ Содержание

|

Опрос

|

реклама

Самое интересное в новостях

Компьютер с чистого листа

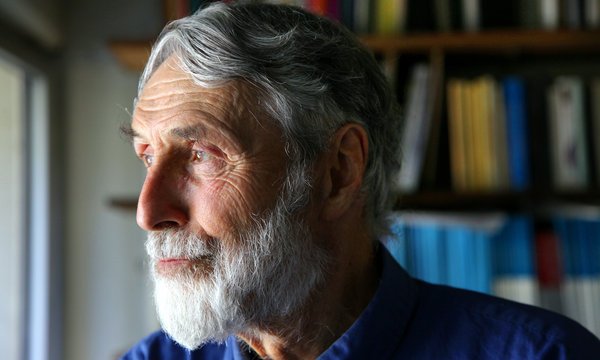

⇡#Время начинать зановоНа рубеже 2012-2013 годов в разных средствах массовой информации вполне отчетливо обозначилась серия связанных друг с другом публикаций, посвященных одному весьма любопытному процессу в мире компьютеров. Сначала одна из главных американских газет, The New York Times, большой статьей отметила 80-летие Питера Ноймана (Peter G Neumann) — живой легенды в мире инфобезопасности и профессионала, по сию пору активно занимающегося делом всей своей жизни: рисками и угрозами человеку со стороны компьютерных технологий. Причем основную часть этой статьи занимает не биография героя, а рассказ о том необычном исследовательском проекте, который ныне возглавляет Нойман. Непосредственно к этой теме отсылает и броский заголовок материала: «Убить компьютер, чтобы его спасти»...  Затем, в последних числах декабря 2012 года, на сайте известного среди ИТ-специалистов журнала IEEE Spectrum, была опубликована беседа с близким коллегой Ноймана Робертом Уотсоном (Robert N. M. Watson), который — как бы со стороны молодого поколения — совместно с ветераном возглавляет тот же самый проект. Содержание данной беседы вполне адекватно отражено в названии: «Компьютеры: время начинать заново». Наконец, в январе 2013-го еще один отраслевой компьютерный журнал, Communications of the ACM, публикует большую обзорно-аналитическую статью опять-таки Уотсона, посвященную осмыслению гигантских проблем в компьютерной безопасности. А также, ясное дело, и тому оригинальному решению, что было предложено несколько лет назад и ныне активно развивается для вывода компьютерной индустрии из очевидного тупика в области защиты информации. [Robert N. M. Watson. Reflections on a decade of operating system access control extensibility. Communications of the ACM 56(2), January 2013]  По всему видно, что тема актуальная и любопытная. Но прежде чем погружаться в подробности этого далеко не рядового проекта, будет уместно хотя бы несколько абзацев посвятить тому, какие именно проблемы одолевают компьютерную безопасность и почему их никак не удается решить. ⇡#Системный тупикВсякий человек, более-менее регулярно пользующийся современной цифровой техникой, не может не замечать процессов, которые вполне адекватно описываются термином «гонка вооружений». Ничуть не ослабевая, а порою переходя в фазы обострений, эта гонка вооружений происходит между людьми, создающими компьютерные системы, и людьми, которые атакуют эти системы на ежедневной основе. Всякий раз, когда пользователи автоматически получают для своих компьютеров критичный апдейт безопасности, апдейт для антивируса или апдейт для файервола, — а происходит это ныне как минимум еженедельно или даже ежедневно — мало кто всерьез задумывается, что означает данная процедура. А означает она, что в программах, на которые люди постоянно опираются в повседневной работе, практически ежедневно обнаруживаются все новые и новые уязвимости.  При этом совершенно очевидно, что «мы» — как обороняющаяся сторона — находимся в куда более невыгодной позиции, чем сторона атакующая. Для того чтобы проникнуть в систему и взять ее под свой контроль, атакующему требуется отыскать всего одну уязвимость. А мы, находясь в обороне, должны одновременно прикрывать абсолютно все мыслимые уязвимости. И чтобы не допустить проникновения противника в систему, мы должны не совершить ни единой ошибки... Понятно, что строить безопасность на основе подобных идей — дело, мягко говоря, неразумное и безнадежное. Просто по той причине, что правильный способ для решения проблем так устроен быть не может. При столь асимметричных начальных условиях путем реагирования на уже выявленные угрозы и риски проблемы не решаются. Кроме того, гигантски усугубляет эту серьезную беду еще и постоянное усложнение программ. Ибо всякое усложнение программы (количество строк кода) напрямую связано с возрастанием рисков. То есть сложность системы — это главный враг ее безопасности. А ожидать упрощения программ в обозримом будущем нет абсолютно никаких оснований. Следовательно, и далее будут постоянно плодиться опасные, трудные для выявления баги-уязвимости. В связи с чем неизбежны частые выпуски патчей-заплаток, которые тянут за собой новые баги, а значит – новые заплатки к уже выпущенным патчам. И конца этой удручающей работе — нудной, неэффективной и в принципе не способной решить проблему — на данном пути совершенно не видно.  Самой яркой, наверное, иллюстрацией этого системного тупика являются антивирусные программы. Потому что уже на самом фундаментальном своем уровне антивирусы являются ответной мерой на плохо работающий вредонос, не способный скрывать следы своего присутствия. По этим следам антивирусы потом отыскивают вредоносов и как могут подчищают и подлечивают компьютер от уже нанесенного ущерба. По сути дела, в работе антивирусов изначально предполагается, что противник уже достиг успеха в своих гнусных целях — влез в машину, получил доступ к вашим данным и вообще мог сделать с зараженным компьютером что угодно. Если же вредоносы сработаны квалифицированно, то, как свидетельствует опыт с вирусами-червями типа Stuxnet или Flame, созданными в недрах спецслужб, такие зловреды могут сидеть и работать в компьютерах на протяжении многих лет — совершенно незаметно для любых антивирусных программ. Наконец, если присовокупить в общую — и без того удручающую — картину тот факт, что почти все компьютеры сегодня подсоединяются к Интернету, получается такой итог. Благодаря глобальной сети чуть ли не всякий компьютер в мире может напрямую подсоединяться к любому другому. В условиях очень небольшого разнообразия операционных систем, управляющих компьютерами, это означает, что атакующий злоумышленник, обнаруживший новую — всего одну – уязвимость, имеет возможность почти мгновенно скомпрометировать гигантское количество систем... Убить, чтобы спасти Теперь понятно, наверное, что в отношении защиты информации нынешнее состояние компьютерной индустрии не назовешь иначе как глубочайшим кризисом. По убеждению Питера Ноймана, в подобных условиях единственное работоспособное и полное решение для выхода из кризиса — это тщательно изучить исследования по компьютерной безопасности за последние полвека, извлечь из них самые лучшие идеи, а затем построить на их основе нечто совершенно новое — снизу доверху. Ныне, точнее вот уже несколько последних лет, Нойман и занимается непосредственно этой задачей. Как ведущий специалист исследовательского центра SRI International (Менло-Парк, Калифорния), начиная с 2010 года он возглавляет команду исследователей, которая пытается полностью переосмыслить подходы к обеспечению безопасности компьютеров и компьютерных сетей.  Эти работы ведутся в рамках специального пятилетнего проекта, который финансируют DARPA, то есть Агентство передовых военных исследований Министерства обороны США, и AFRL — исследовательский центр американских ВВС. Причем проект является действительно международным, коль скоро вторым главным его участником, наряду с командой SRI International, является Компьютерная лаборатория Кембриджского университета, Великобритания. Так что с английской стороны проект возглавляет упомянутый выше сотрудник Кембриджа Роберт Уотсон. Вообще говоря, интересующий нас проект и коллаборация SRI-Cambridge — это на самом деле всего лишь один представитель из нескольких десятков разных исследовательских проектов, которые финансирует ныне DARPA в рамках большой программы, затеянной в 2010 году и нацеленной на широко поставленную задачу так называемой «кибергибкости». Главным стимулом при запуске этой программы была простая, в сущности, идея: если компьютерная индустрия загнала себя в тупик, то что здесь можно и нужно сделать по-другому?.  Другие проекты программы, почти наверняка, тоже занимаются разработкой по-своему любопытных идей. Однако проект, рассматриваемый здесь и получивший условное название Clean Slate — «чистый лист», — особо интересен по причине своей радикальности.

⇣ Содержание

Если Вы заметили ошибку — выделите ее мышью и нажмите CTRL+ENTER.

|